记录一下抓包流程

port 30800只过滤目的端口或源端口是 30800 的 TCP/UDP 数据包(WebSocket/HTTP 服务通常监听某端口)-w ws_debug.pcap将抓到的数据写入文件 ws_debug.pcap,方便后续用 Wireshark 分析。-i any抓取所有网络接口的数据(包括 lo、eth0、docker 等)-s 0捕获每个数据包的完整内容(默认只抓前 96 字节,可能会丢信

抓包命令:

此命令会在当前文件得到一个ws_debug.pcap文件:

sudo tcpdump -i any port 30800 -s 0 -A -w ws_debug.pcap

参数 含义

sudo 使用管理员权限运行(因为抓包需要 root 权限)

tcpdump 抓包工具

-i any 抓取所有网络接口的数据(包括 lo、eth0、docker 等)

port 30800 只过滤目的端口或源端口是 30800 的 TCP/UDP 数据包(WebSocket/HTTP 服务通常监听某端口)

-s 0 捕获每个数据包的完整内容(默认只抓前 96 字节,可能会丢信息)

-A 获取明文

-w ws_debug.pcap 将抓到的数据写入文件 ws_debug.pcap,方便后续用 Wireshark 分析

下载软件:wireshark

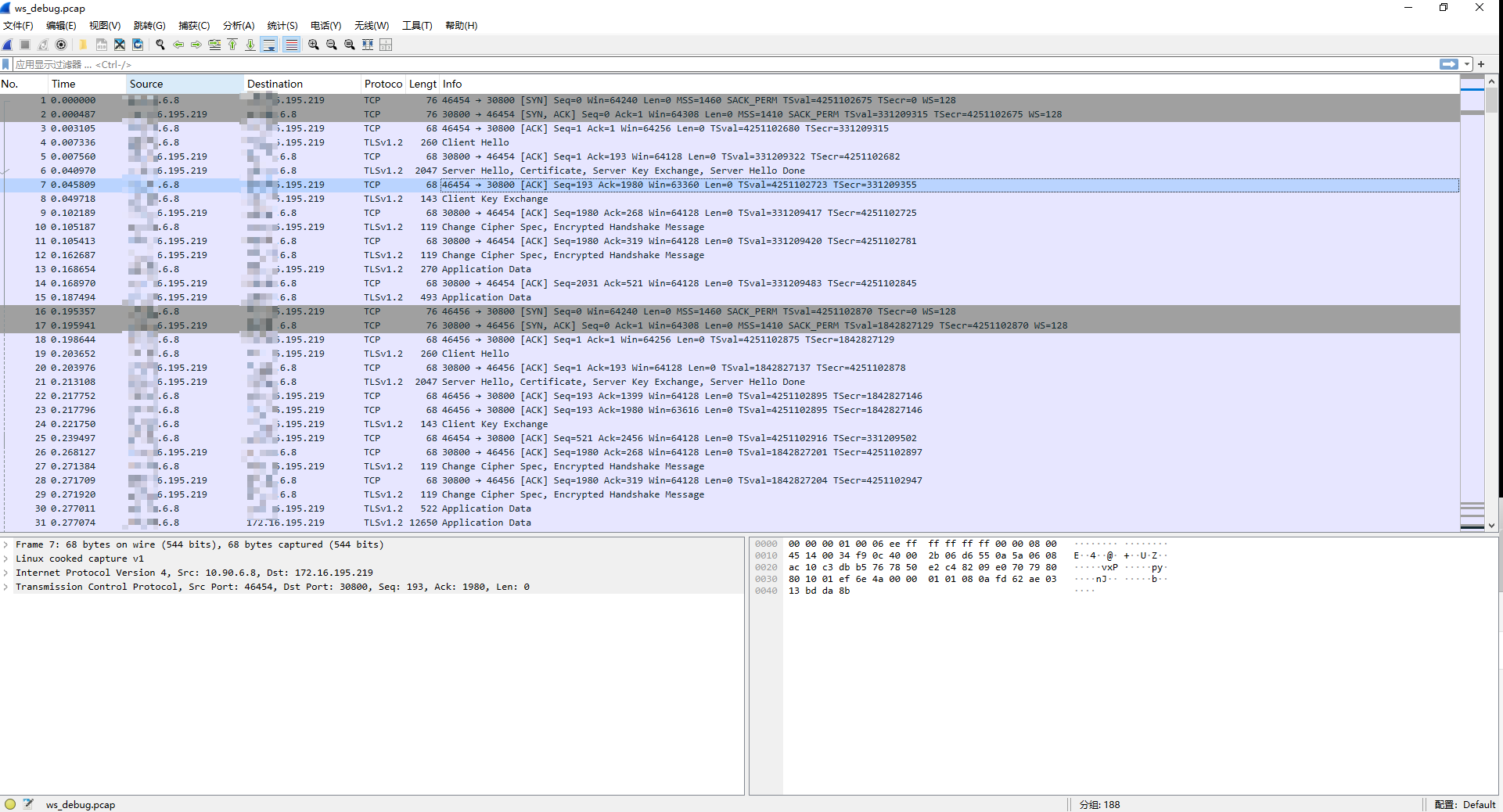

将.pcap软件拖进wireshark,将看到以下界面:

可以分析tcp握手、数据交换和断开过程,协助分析问题。

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献6条内容

已为社区贡献6条内容

所有评论(0)