【郑大二年级信安小学期】Day2:信息收集&CDN绕过&Nmap端口探测&文件泄露&BurpSuite使用&pikachu搭建与暴力破解

子域名域名对应的ipip对应的端口网站对应的指纹一些目录。

目录

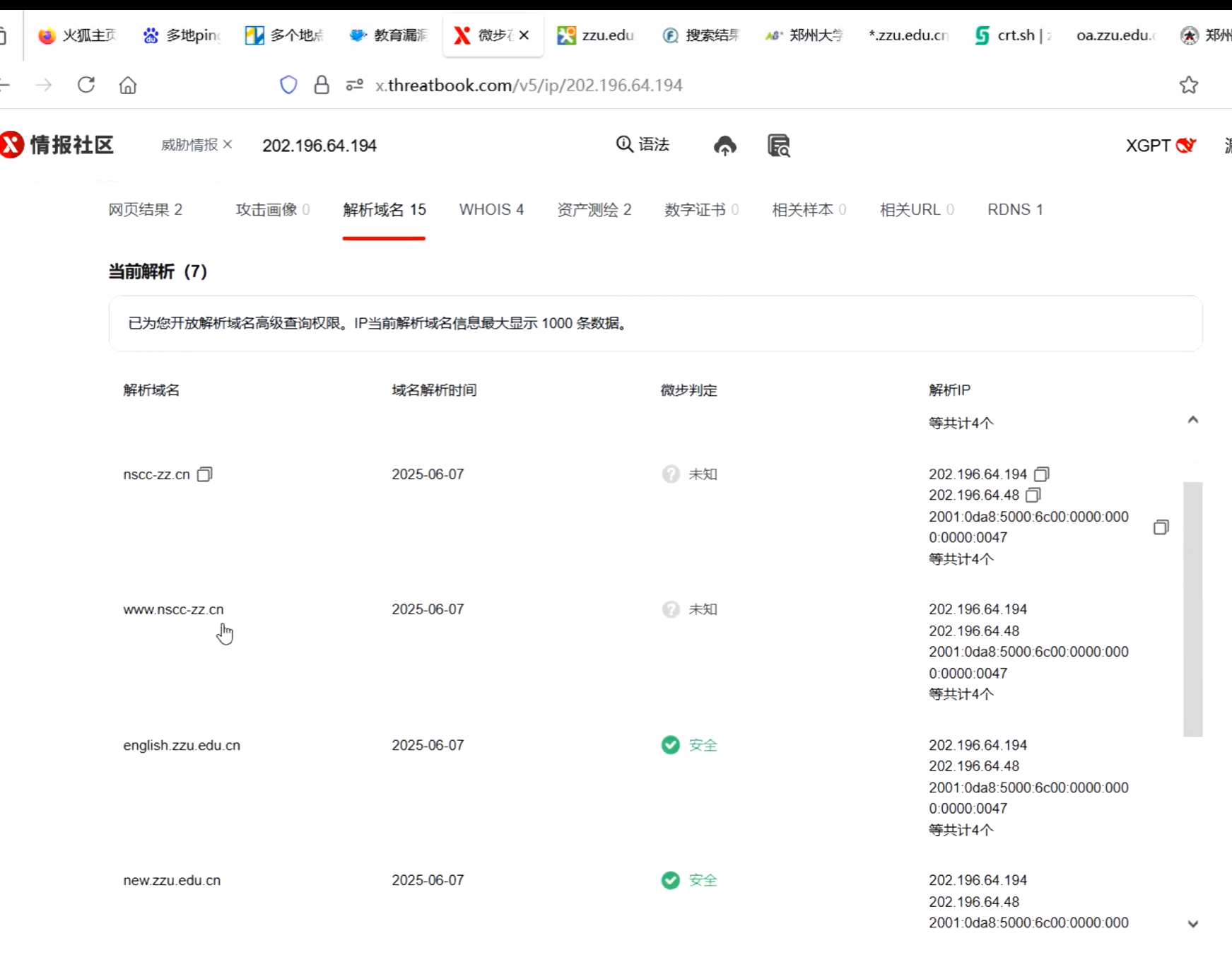

1.3.1 可以直接在微步在线去反查一下,微步直接搜索ip得信息

0 今日份课程

录制:的快速会议

日期:2025-07-01 08:37:07

录制文件:https://meeting.tencent.com/crm/2rEwnYjbcf

录制:的快速会议

日期:2025-07-01 14:35:40

录制文件:https://meeting.tencent.com/crm/KwPXR3mae0

1 信息收集

渗透测试需要先进行信息收集,俗称‘踩点’。

渗透的本质就是信息收集。

信息收集分为主动和被动。

1.1 子域名查询

1.使用whois站长工具查询

2.网络空间搜索引擎,搜索信息更加精准,没有广告,就是需要开会员

比如:钟馗之眼,微步,fofa

微步在线注册之后查的信息更多一些

各种搜索语法已经统一

ps:如果找到教育相关漏洞之后(比如自己学校是否有信息泄露),可以在教育src上提供漏洞报告

火狐浏览器插件:findsomething

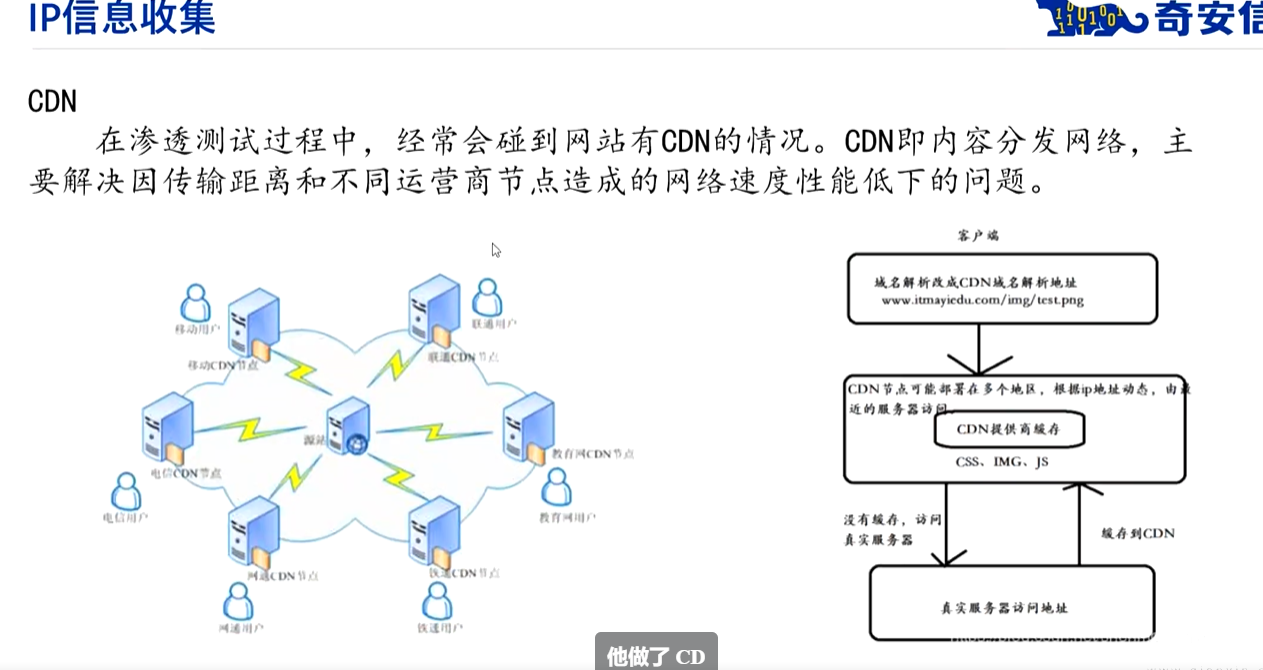

1.2 CDN

cdn是用于加速的节点

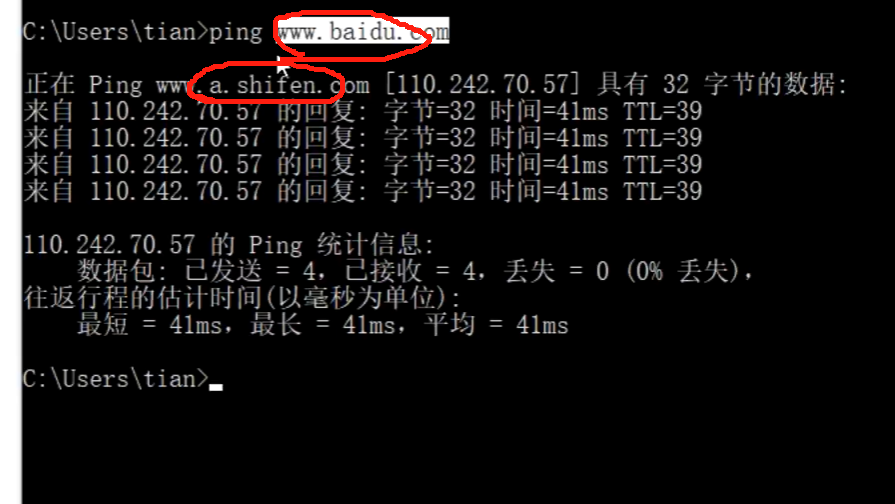

如何判断做了cdn?

简单的方法就是ping一下,ping的是baidu.com,而回应的是a.shifen.com,显然就是做了cdn。

有些目标是ping不通的,用nslookup解析一下,发现有多个域名,说明可能做了cdn

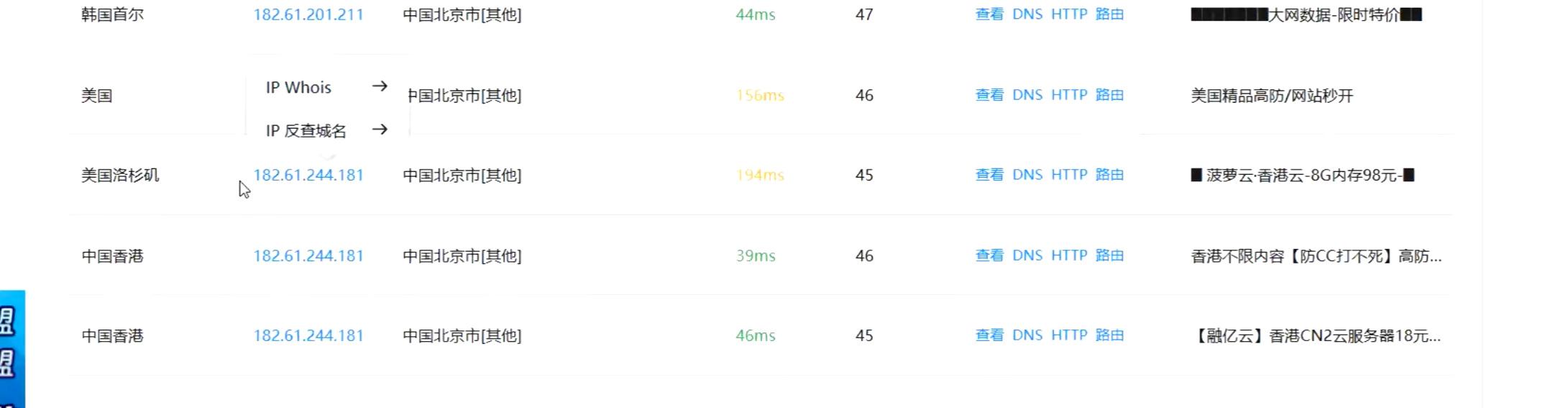

可以使用多地ping

查询时出现三个及三个以上不同地区的ip,说明做了cdn

除了国内节点,还会有国外节点

多地ping的另外一种情况就是,当我们的结果是两个或者三个的时候,并且这些地址都是在同一个地区,只不过是不同运营商。这些地址很可能都是我们服务器的出口地址。服务器是放在内网的。

服务器可以放在局域网中,想要通过公网访问,可以用 NAT 地址转换,把内网地址映射为公网地址。映射的时候可以多映射几条,比如联通,电信,移动各映射一条,这样就相当于有三个公网ip,不管通过那个ip地址去访问,得到的都是真实服务器

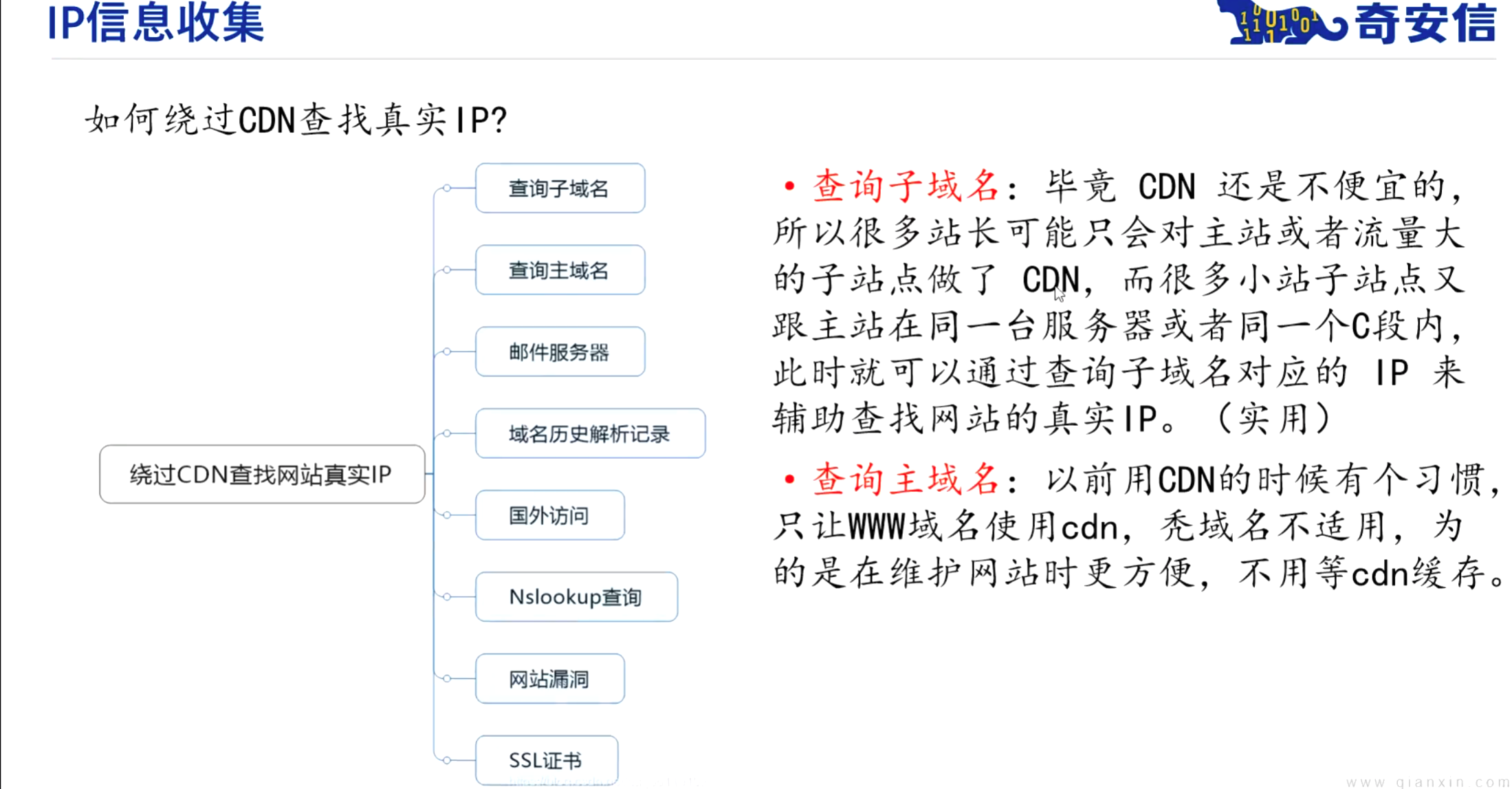

1.3 绕过CDN寻找真实ip

先用域名查ip,再用ip查域名,对应的ip就是真实ip

怎么发现?

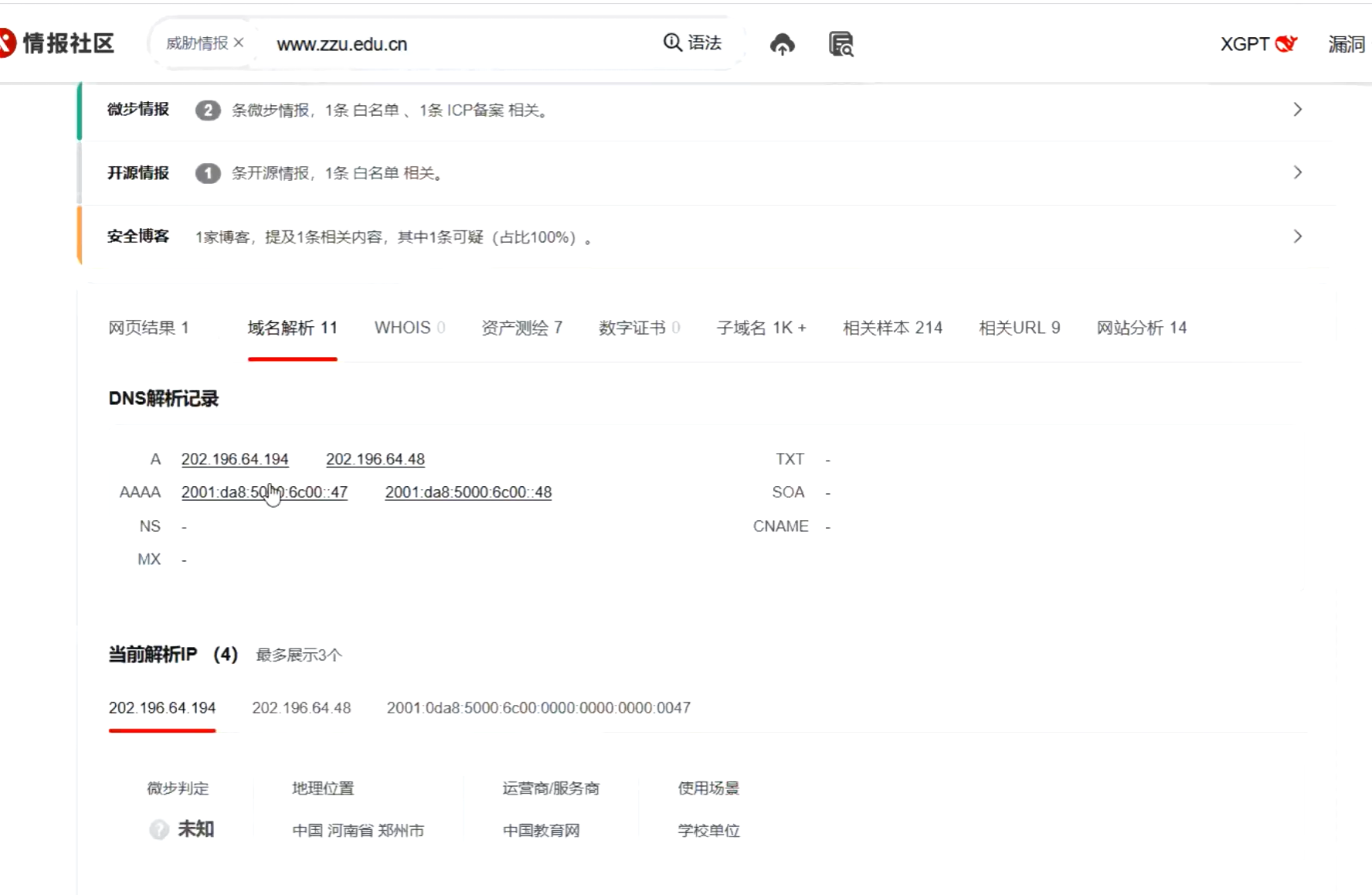

1.3.1 可以直接在微步在线去反查一下,微步直接搜索ip得信息

这些就是在同一网站上的其他网站

我们获取到这些子域名的正确 IP 之后,我们可以去反查一下,看一下我们的目标网站在不在他的

解析域名当中。

一些公司和学校,申请ip的时候,ip地址基本都是在同一个C段的,是连号的ip。

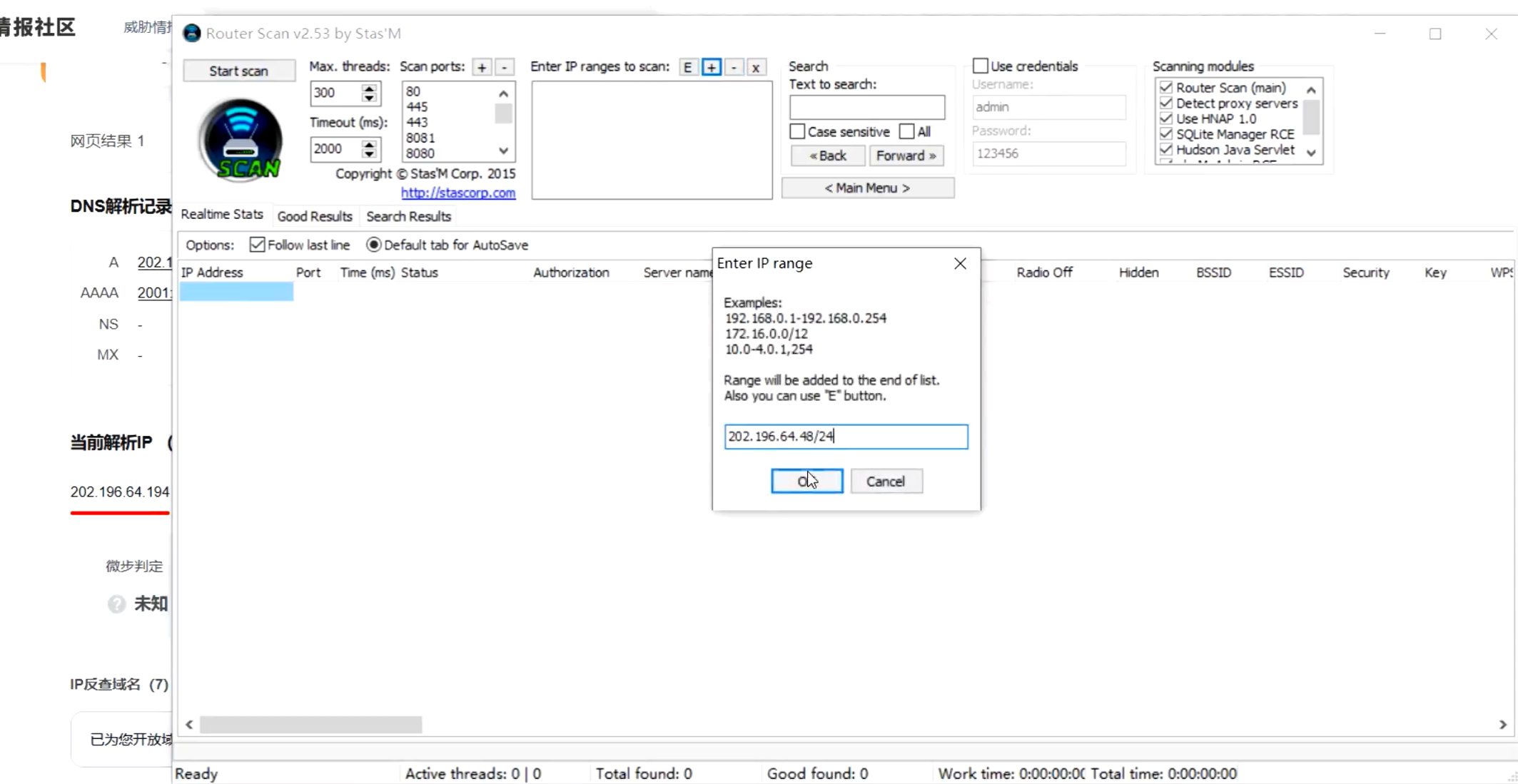

也可以对 IP 地址的一个网段进行扫描,看一下这个网段里面它有没有目标资产

1.3.2 查询根域名

一般都是让WWW域名去做cdn,根域名不做

这时候可以直接去ping根域名

根域名一般和主域名都是在同一个网站的

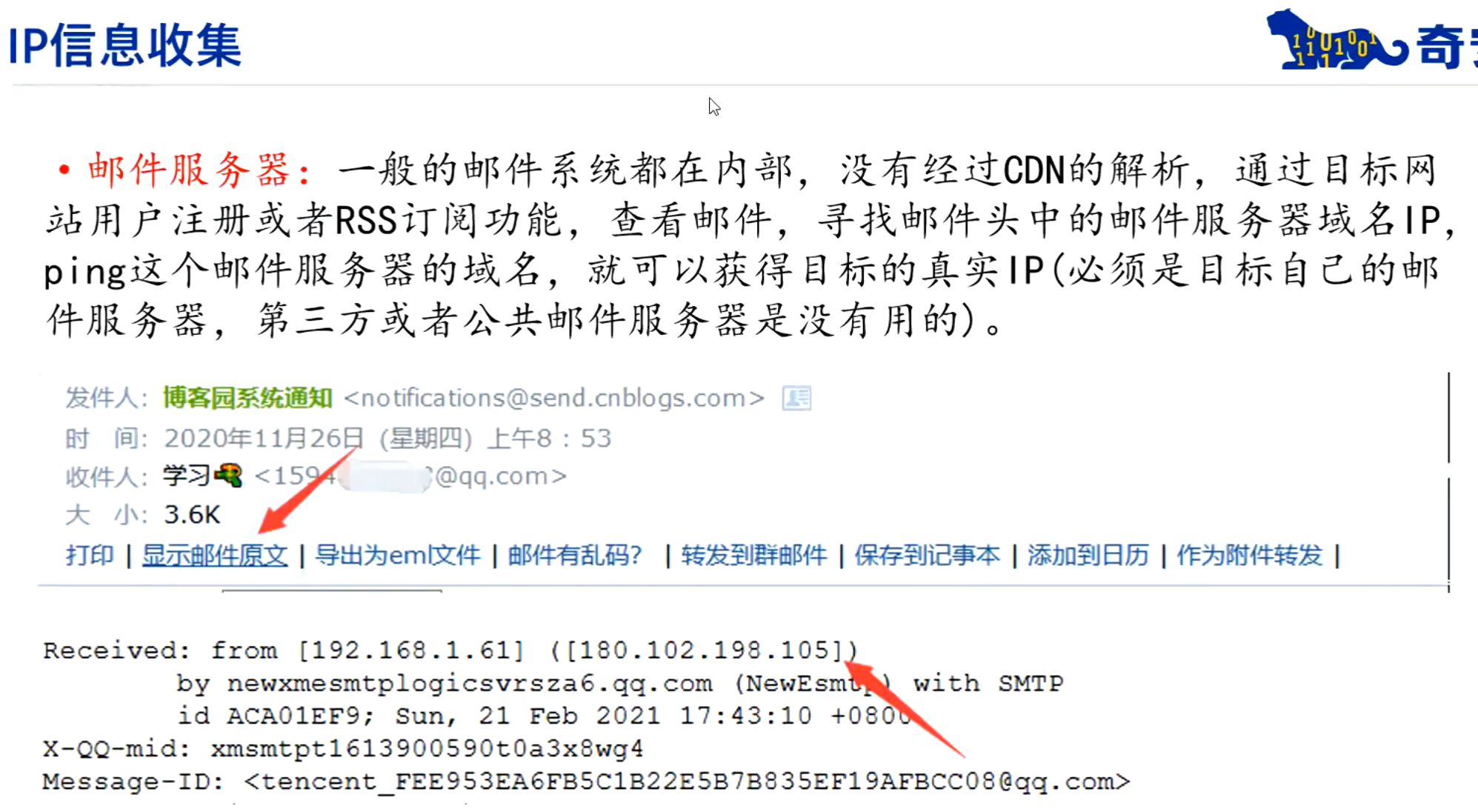

1.3.3 邮件服务器

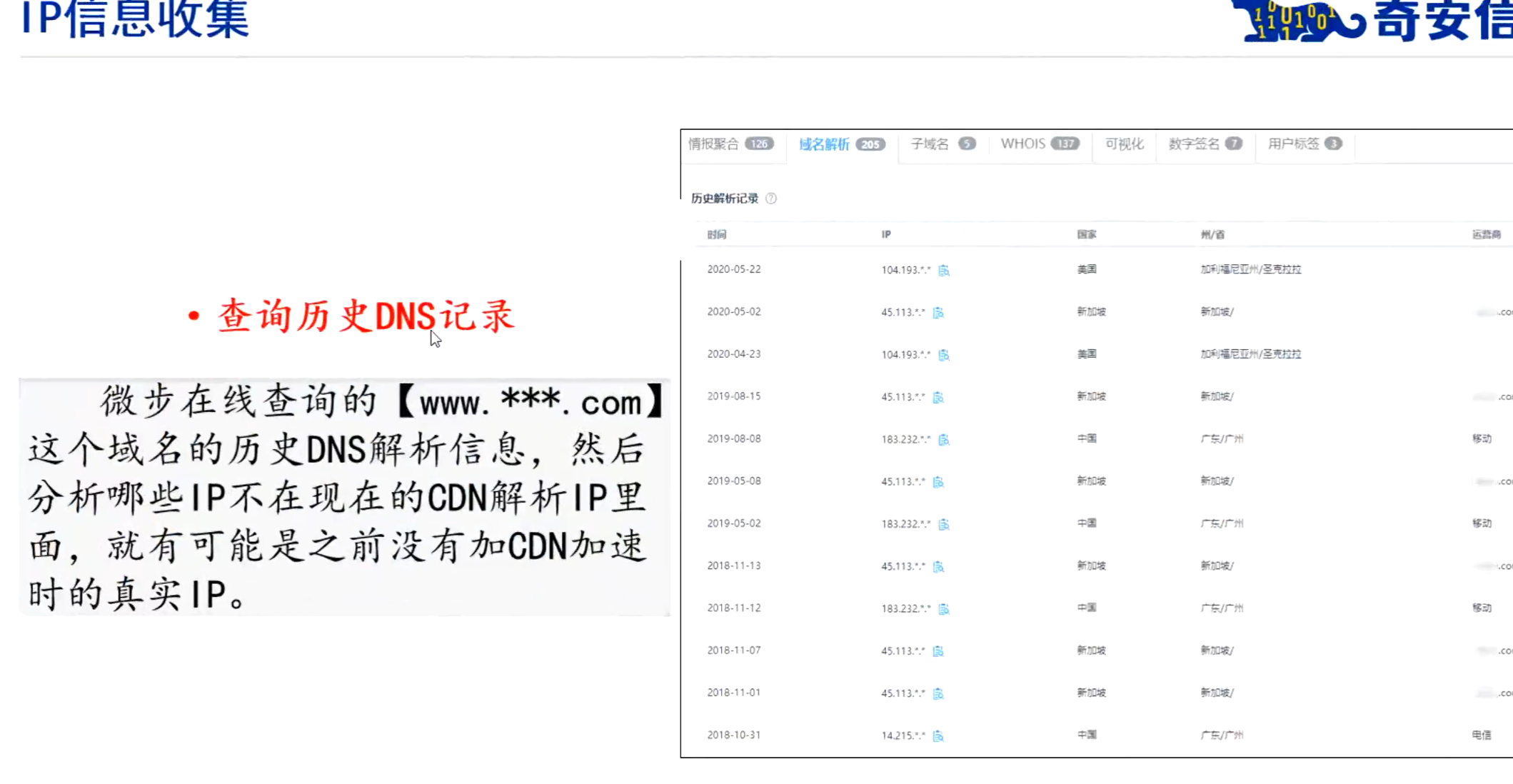

1.3.4 查询历史DNS解析记录

一开始网站访问人数比较少,没有做CDN,后面网站访问人数多了,开始做CDN。这样可以去查他最开始的DNS解析记录,找到他的历史ip。

这里是直接去搜索主站域名的

1.3.5 通过国外主机解析域名

主要是看香港,美国的。

看他访问的ip是不是一样的,如果是一样的,说明这个ip就是真实ip

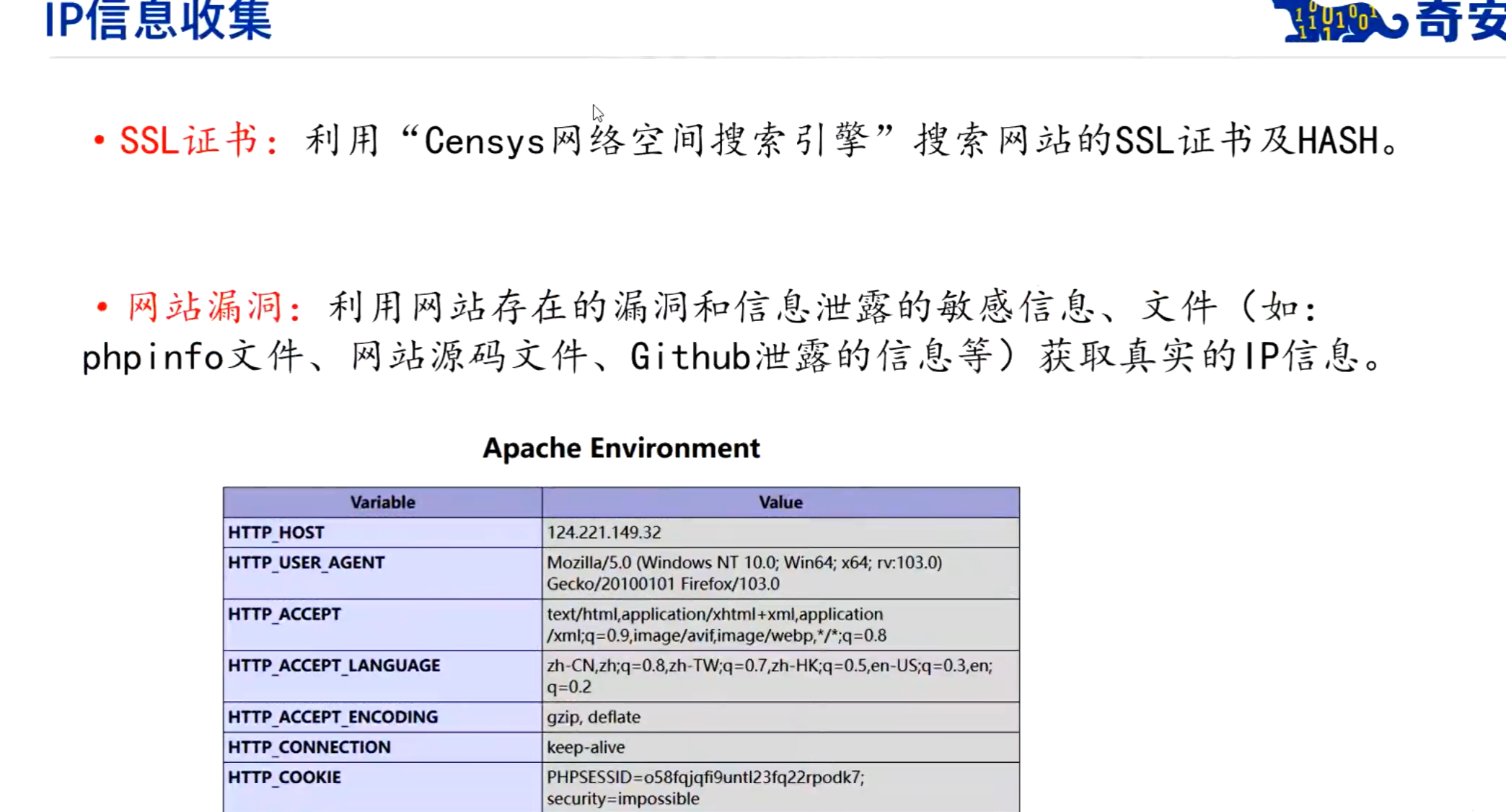

1.3.6 通过证书查询

1.3.7 利用网站漏洞

如果网站存在一些敏感信息泄露,比如说phpinfo,它会直接泄漏它的真实 IP

者是存在我们的XSS,或者是 SSF ,也可以利用这些漏洞来获取真实 IP 。

CDN 的话一般只适用于一般的话都是比较大型的一个企业,像百度,腾讯或者阿里他都会做 CDN

像我们学校的话,或者是一些比较小的公司,他并不会去做 CDN 的。因为 CDN 它是按流量收费

的。

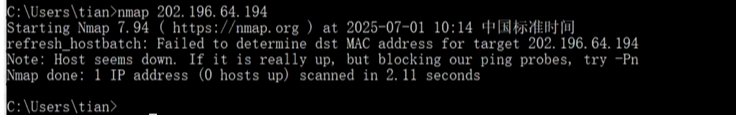

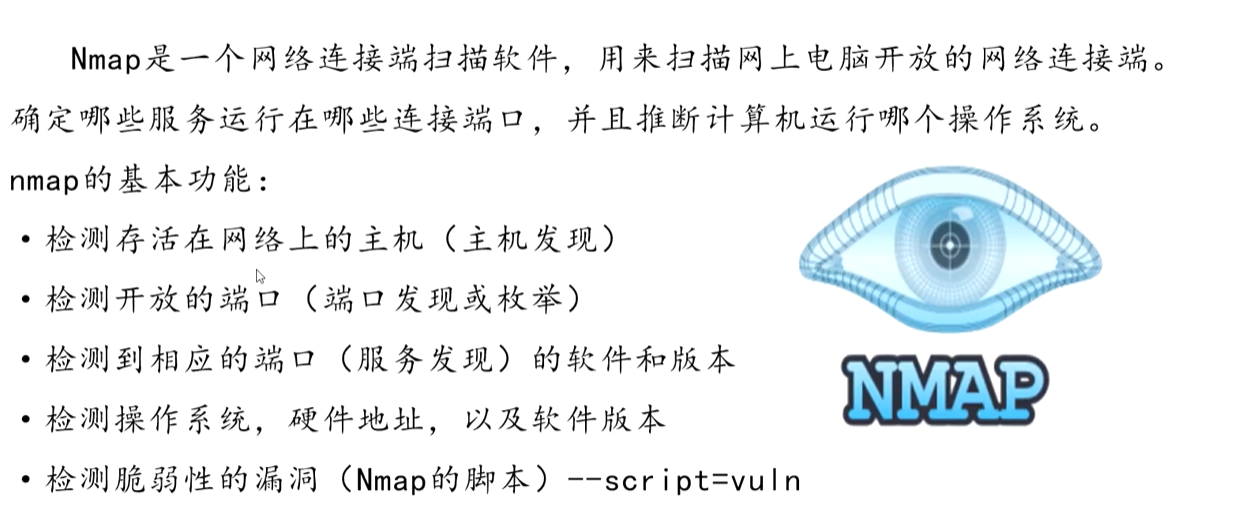

1.4 端口扫描

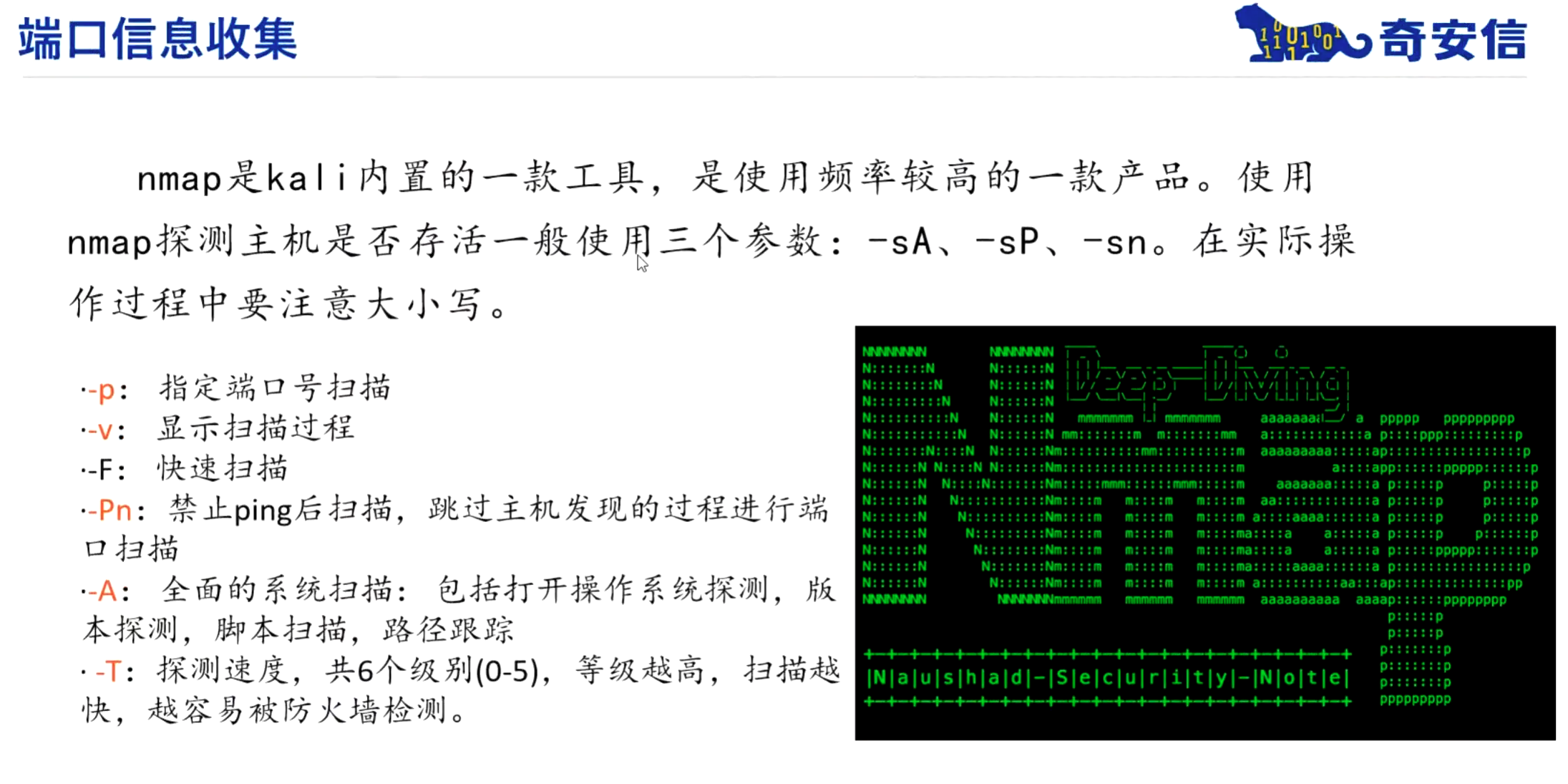

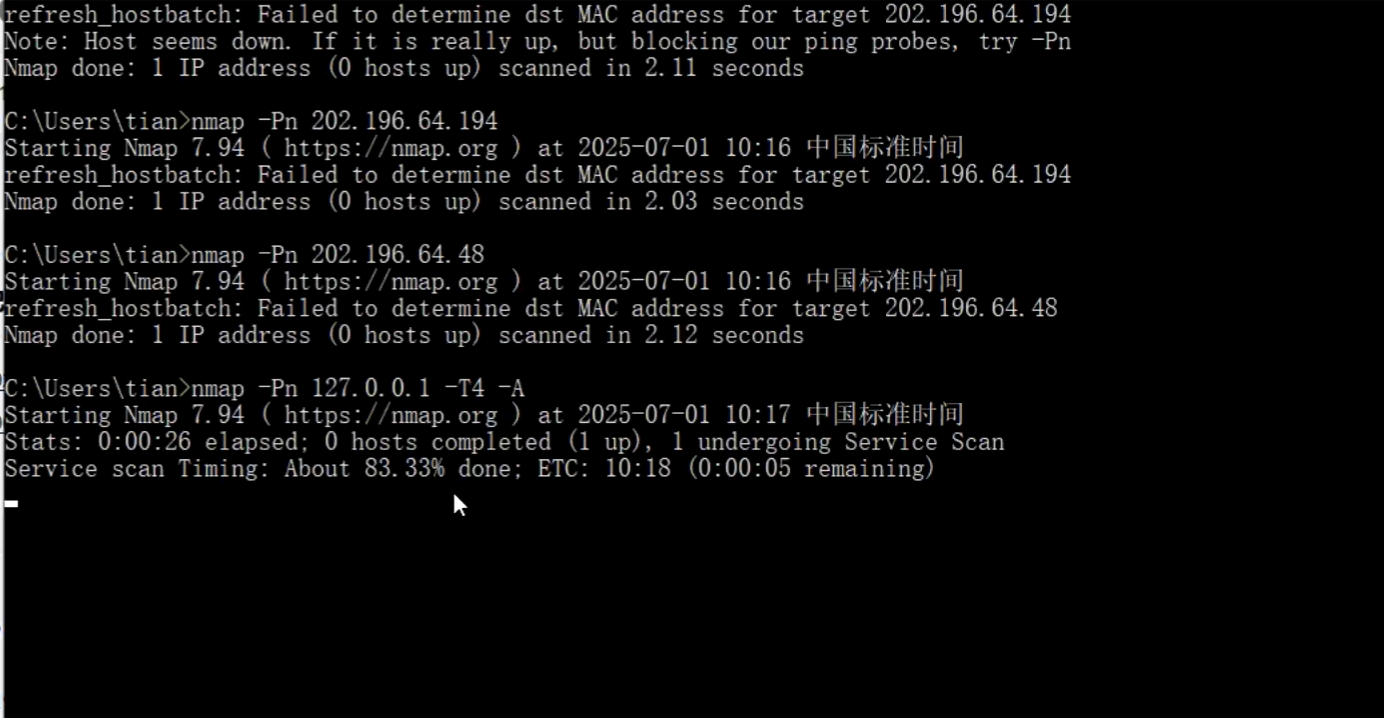

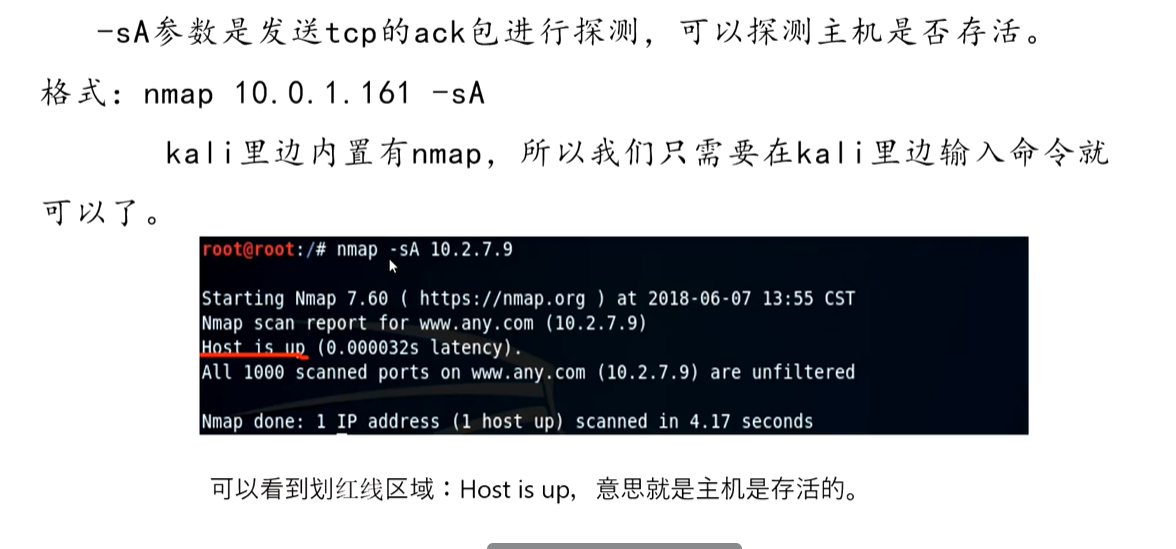

获取到真实ip后,先探测主机是否存活,然后对端口进行扫描,用nmap探测(kali自带)

探测主机是否存活,一般是用ping命令,但是如果目标禁ping,ICMP报文是探测不到主机是否存活的

单纯探测主机是否存活:

1.5 旁站 C段

1.5.1 旁站查询

先用域名查ip,再用ip查域名,对应的ip就是真实ip

同一台服务器,它可以部署很多个网站,只要你的服务器资源足够部署10个20个服务器的话,它就只有一个 IP 地址。这些在同一台服务器上的网站就被称作为旁站,我们只要找到其中一个网站的真实 IP。其他的 IP 地址我们也全部都是找到的。

简单来说:旁站是与目标在同一服务器下的其他网站,当攻击目标没有漏洞的情况下,我们可以通过查找旁站的漏洞,然后攻击旁站,通过旁站,获取到服务器的控制权限之后。就顺理成章的拿下目标网站.

微步

1.5.2 C段查询

可以对 IP 进行一个 C 段扫描,看一下这个网段里面还有没有我们的其他资源。

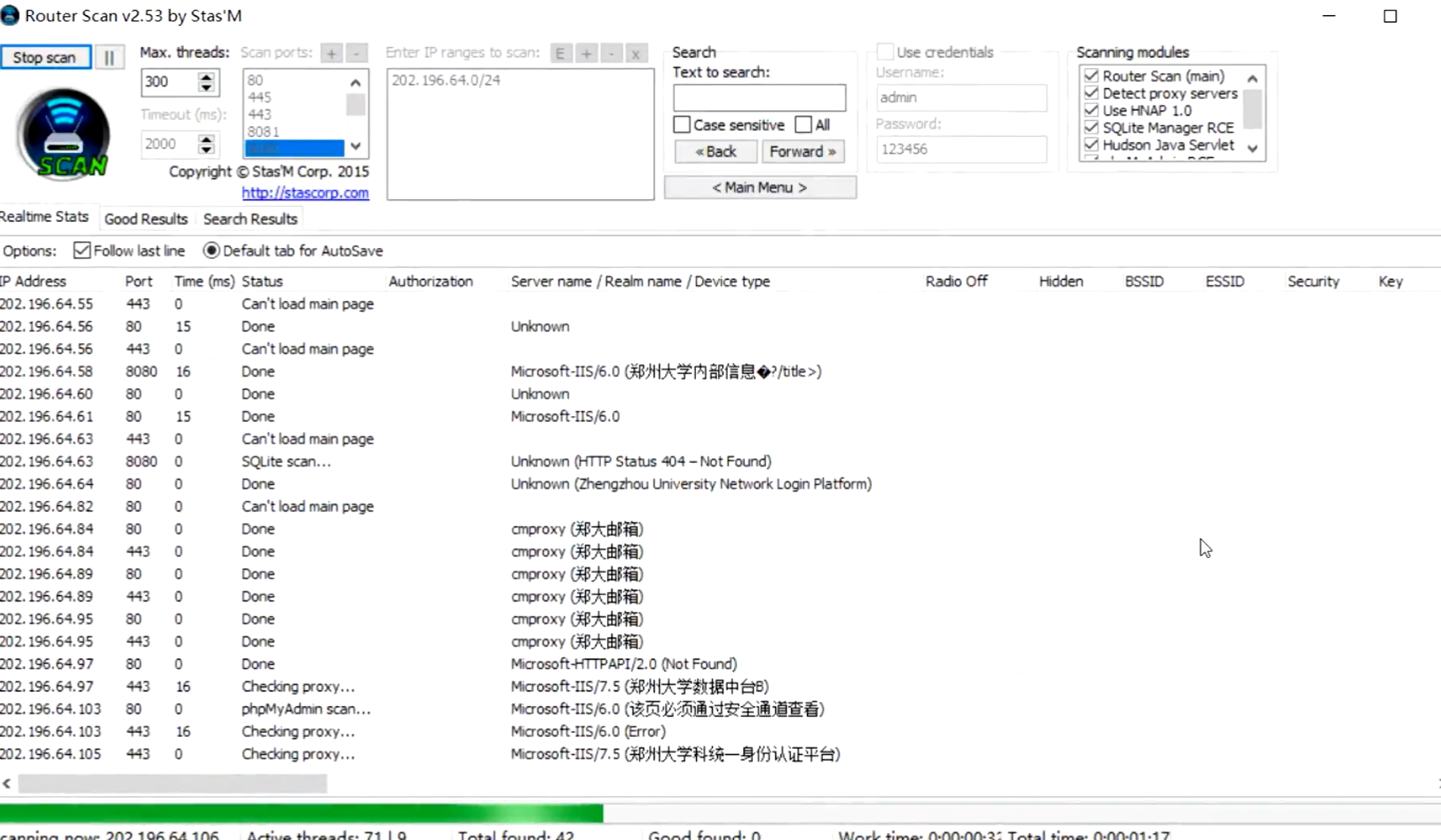

nmap扫描,Router scan

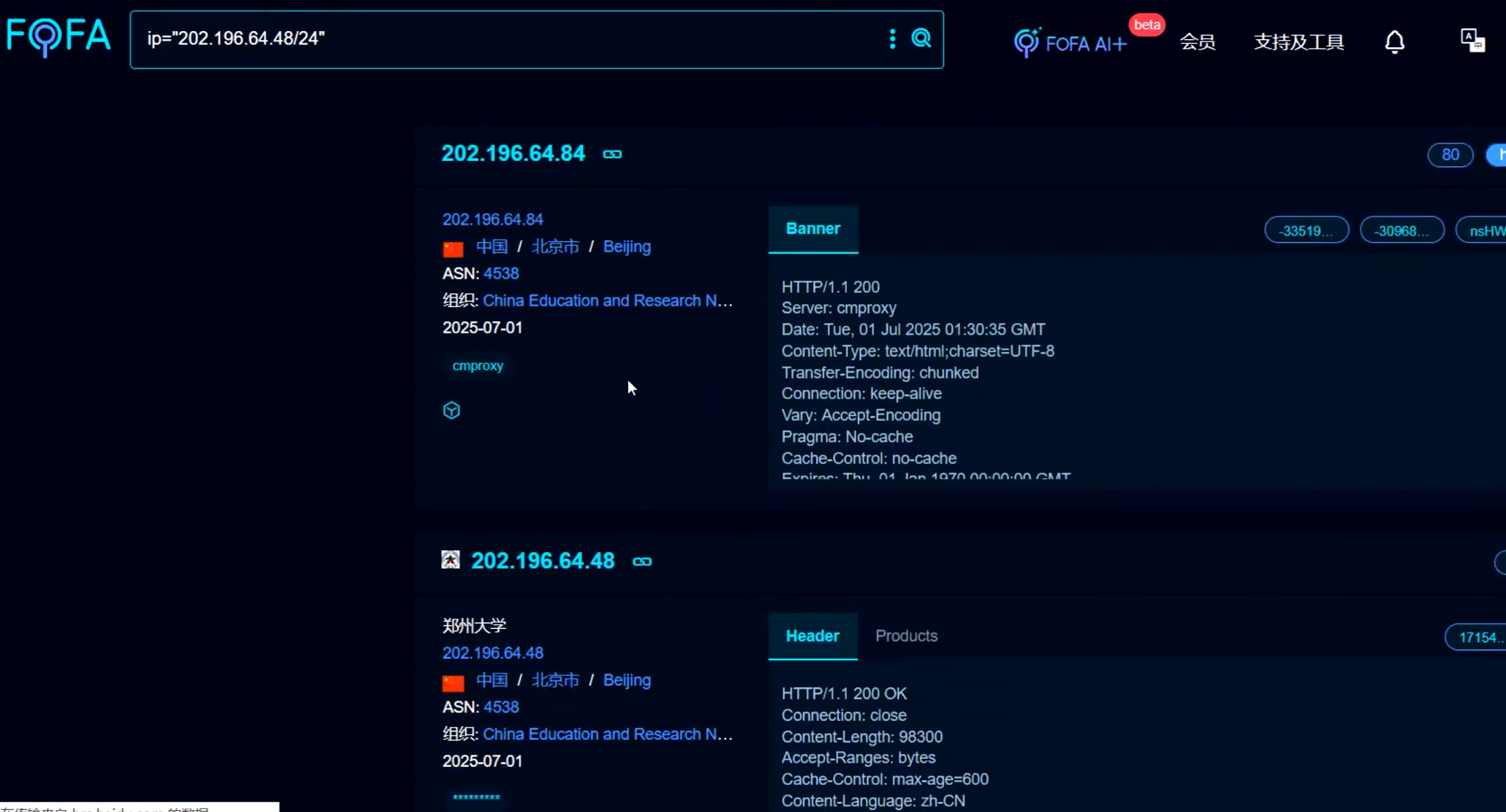

还可以用空间搜索引擎搜索

1.6 收集网站指纹

cms指纹识别,中间件类型,前端,waf,开发语言,操作系统(nmap扫描的时候就知道版本了)

74cms

找到相关版本,然后去找版本漏洞,跟着复现文章去复现,进行漏洞利用

如果历史漏洞都修复了,可以下载一个源码,然后去进行代码审计

识别工具:

whatweb指纹识别工具(kali自带)

火狐插件,wappalyzer

潮汐指纹识别

在线指纹识别,查找不出真实ip,如果有cdn,可能获得的就是一个节点ip

1.7 敏感路径探测

通过御剑扫后台,也是通过内置字典对目标暴力破解

也可以用dirsearch扫描,比赛一般用dirsearch,这其实是一个python脚本

可以手动添加扫描后台:域名/admin等等

网页下面可能会有后台登陆的链接

观察是否是常见cms

通过社工方式

还可以从后台js代码中提取后台请求,自己拼接

后台找不到的敏感文件,用大字典进行爆破

1.8 企业信息收集

去获取子公司信息,子域名

天眼查,企查查,风鸟

1.9 github信息收集/git

1.10 其它资产

自媒体账号

假性社工

1.11 总结

子域名

域名对应的ip

ip对应的端口

网站对应的指纹

一些目录

2 敏感信息泄露

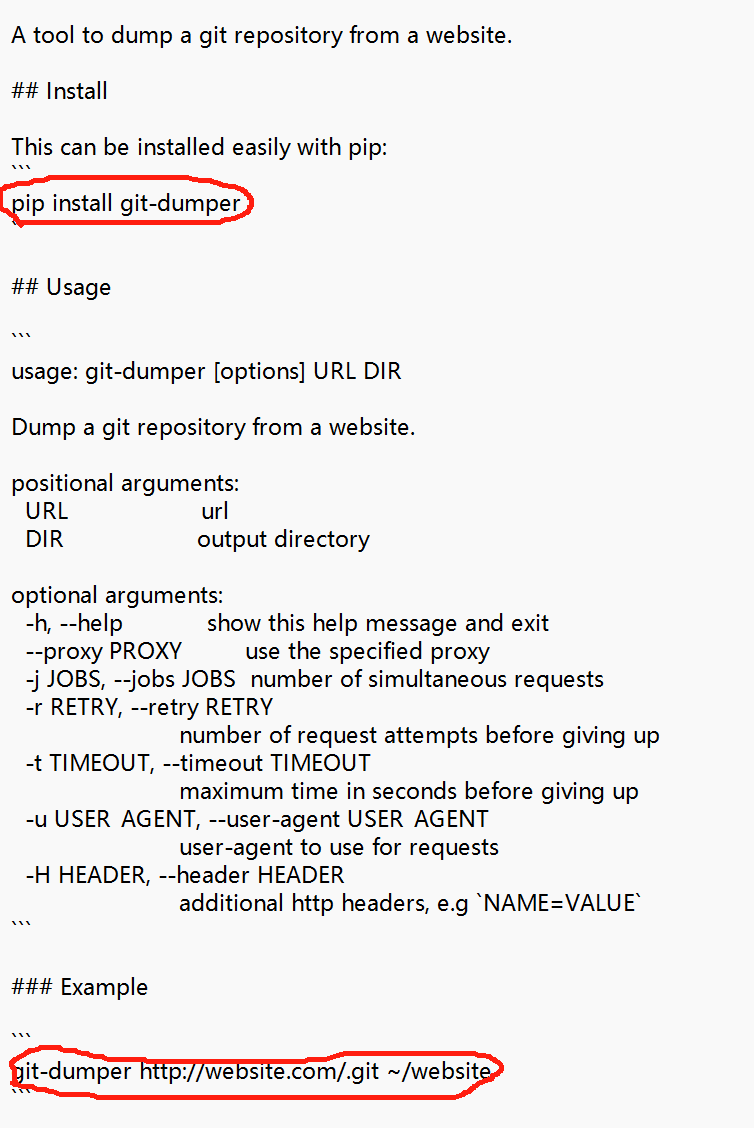

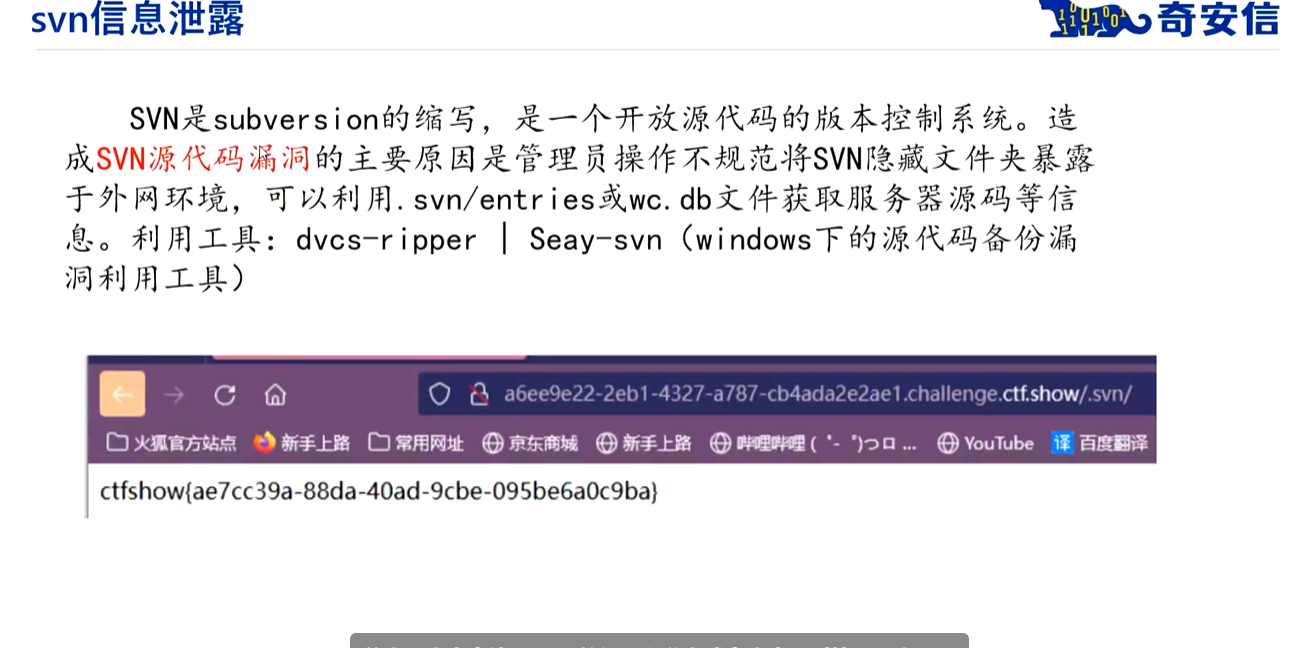

2.1 git文件泄露&CTF练习

从ctfhub的技能树web模块找到git信息泄露的index练习题

然后复制给出的url

在git-dumper-master文件夹里的git-dumper python脚本文件处打开cmd命令行窗口

该脚本文件作用是:还原网站源码

在该文件夹readme里看一下语法要求,以及需要提前下载的模块

然后按照语法要求进行.git目录探测

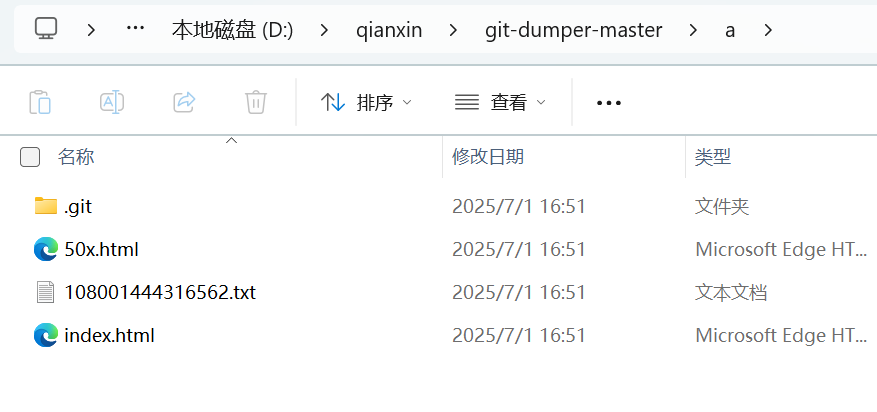

python git-dumper.py http://···/.git/ . /a/(这是我写的命令)

生成的文件里的.txt文件里就是flag

2.2 SYN信息泄露

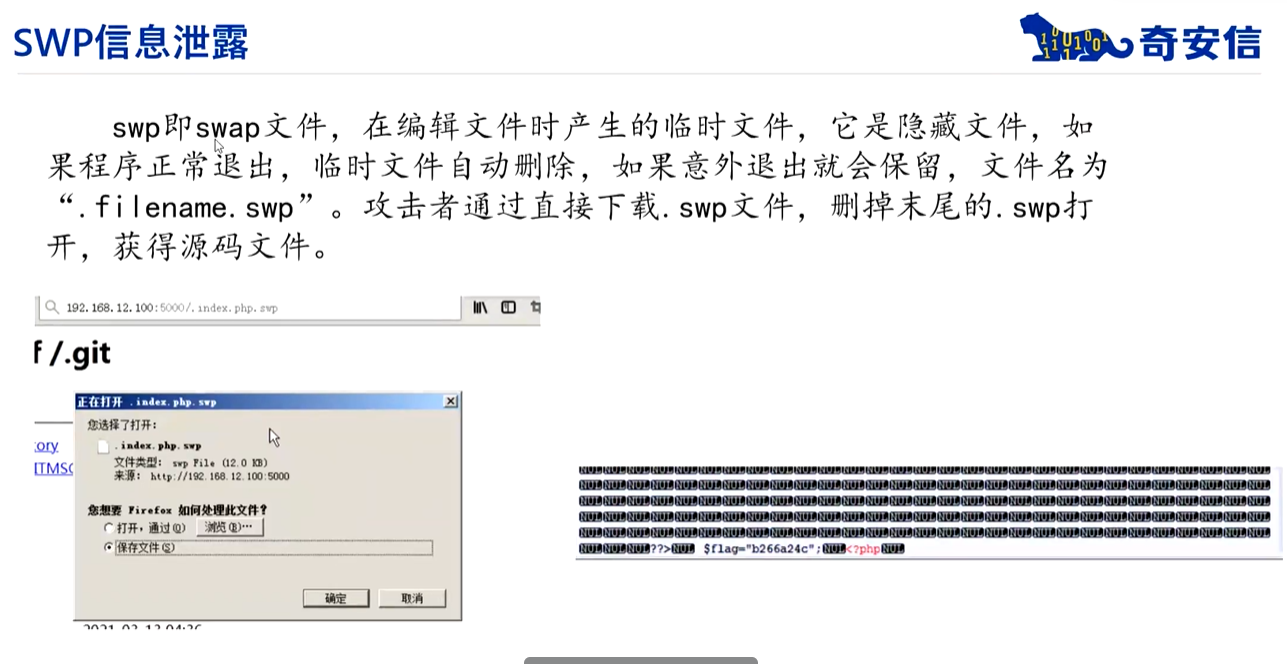

2.3 SWP信息泄露

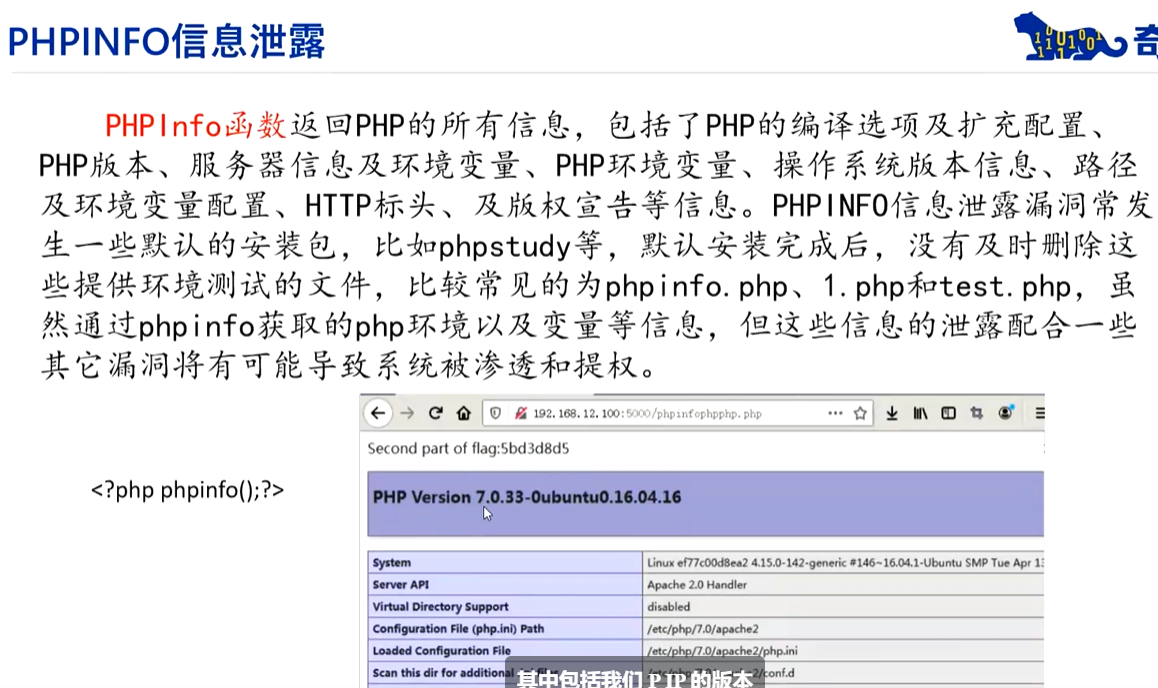

2.4 phpinfo信息泄露

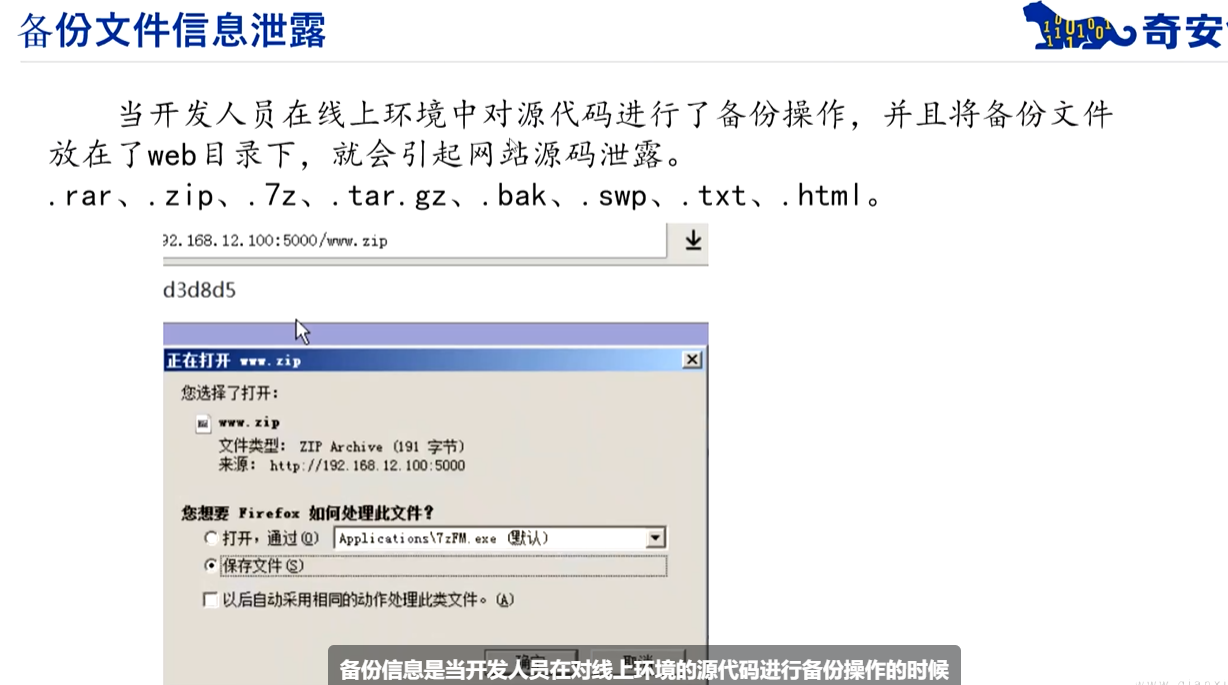

2.5 备份文件信息泄露

2.6 目录扫描

使用工具箱中的dirsearch目录扫描(主要记住使用语法)

2.7 burpsuite功能了解

proxy代理模块,可以把拦截到的报文发送到intruder和repeater模块

intruder自动化攻击模块,可以导入字典,设置关键字

repeater手动攻击模块,可以更改请求代码

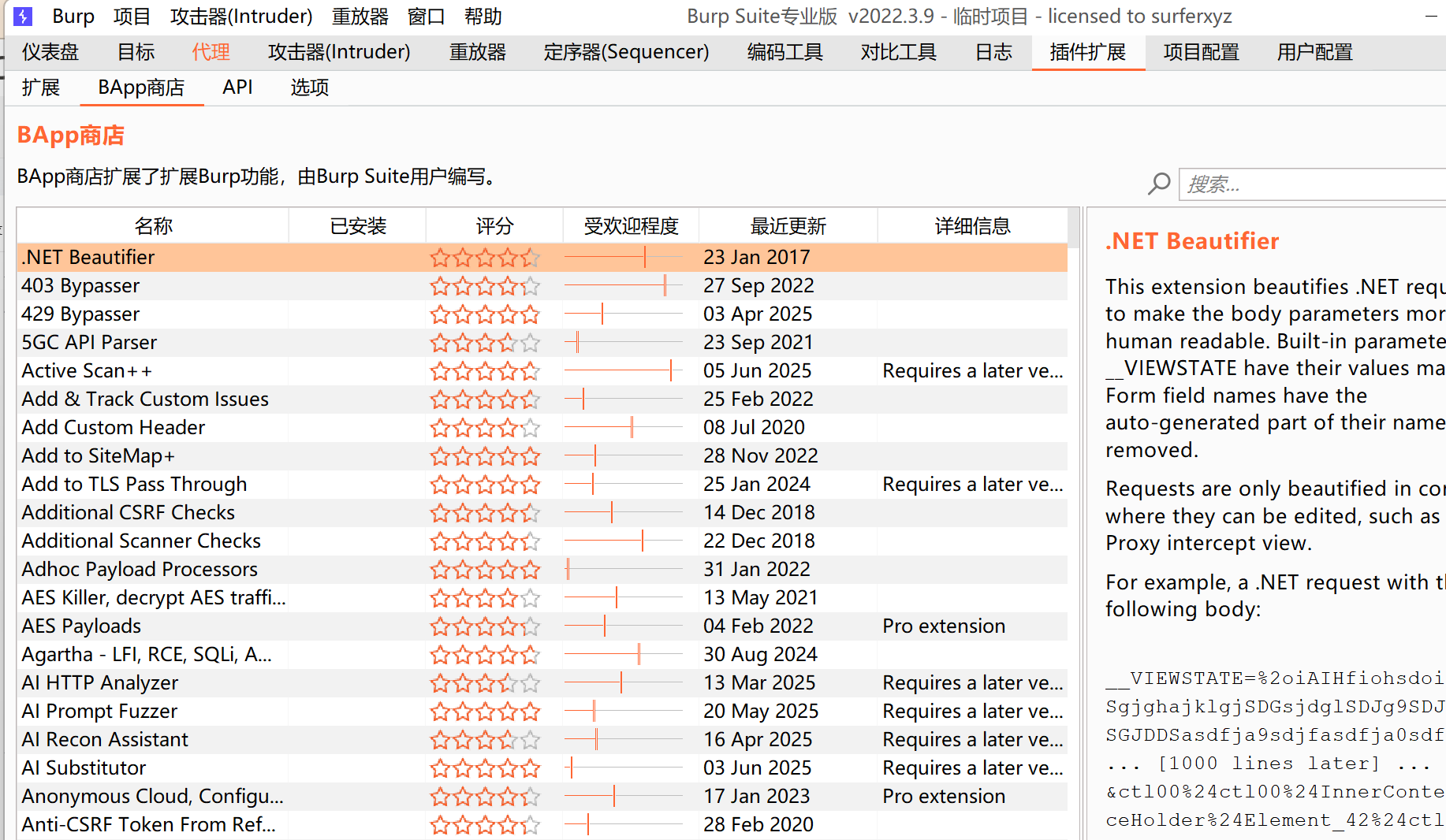

extension模块,BAppStore可以导入一些漏洞攻击模块,漏洞扫描模块

可以在github上搜索一些渗透需要的插件,导入到扩展模块

2.8 pikachu靶场练习暴力破解

先下载一个phpstudy,开启服务器,然后把pikachu的文件夹放在phpstudy的WWW目录下(不要有重复的二级目录),然后在浏览器访问127.0.0.1/pikachu/install.php,先安装靶场初始化,然后在进入127.0.0.1/pikachu

写了一道表单暴力破解的题

用burpsuite完成

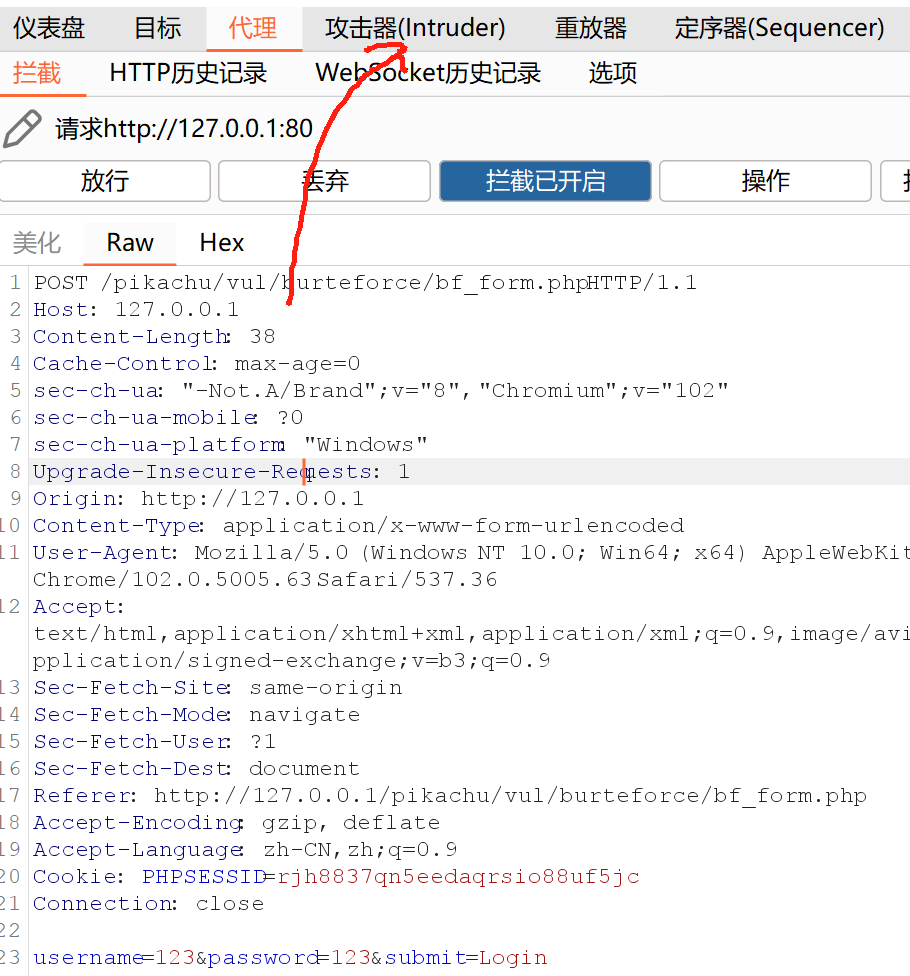

先通过burpsuite自带浏览器去访问该网站

然后打开代理的拦截功能

随意输用户名和密码,提交后得到拦截的请求包

先把请求包放入重放器,手动尝试几次密码

如果想自动尝试用户名密码,把这个请求包放入intruder

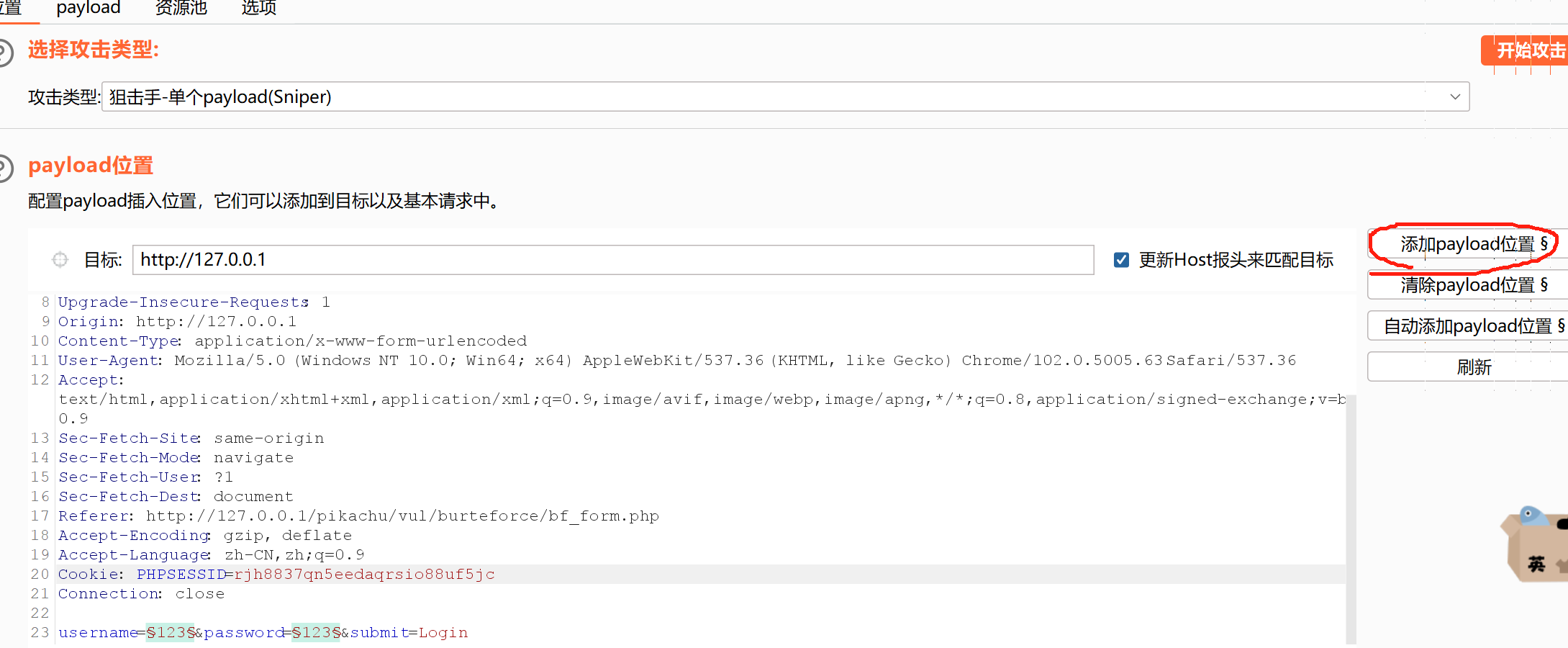

给username和password添加payload值,这样添加字典后会自动化进行爆破这两个值

攻击类型选择多对多的集束炸弹,然后去设置字典

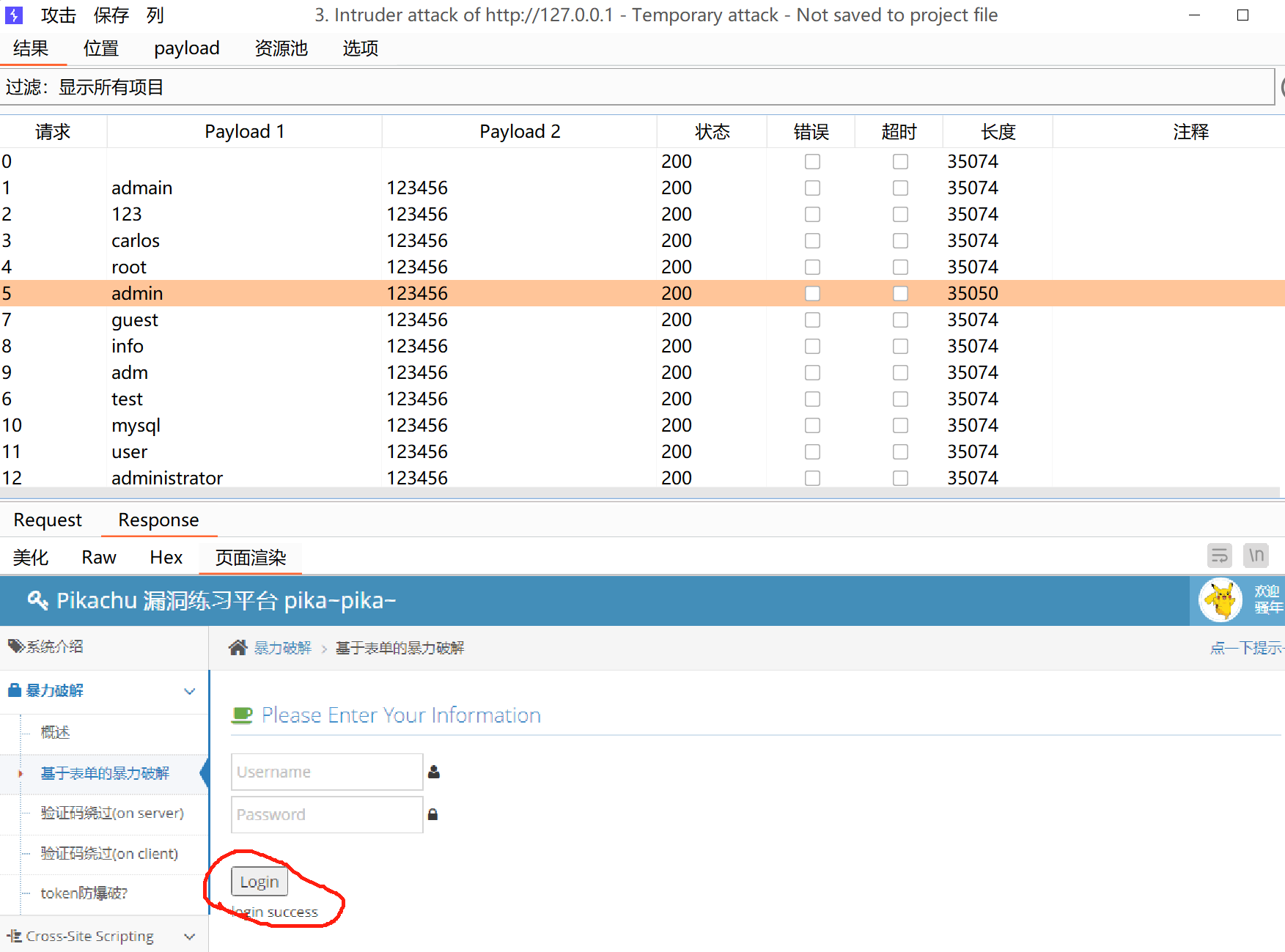

然后就可以开始攻击

根据长度来判断是否攻击成功,一般长度最小的那个是正确的

查看响应报文,对响应报文进行页面渲染,看是否是用户名密码

攻击成功!

2.9 后台信息

可以通过fofa搜索title="后台登陆"

搜索一些后台数据

设备的默认弱口令

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)