基于LLM的物联网生态系统威胁检测与预防框架

物联网(IoT)复杂性和规模的不断增加,使得安全成为了一个关键问题。本文提出了一种基于大型语言模型(LLM)的新型综合威胁检测与预防框架,适用于物联网环境。该系统集成了在物联网特定数据集(IoT-23、TON_IoT)上微调的轻量级LLM,用于实时异常检测和针对资源受限设备优化的情境感知自动化缓解策略。模块化的Docker部署方式支持在多样化网络条件下进行可扩展且可重现的评估。在模拟物联网环境中的

Yazan Otoum*, Arghavan Asad*, Amiya Nayak †{ }^{\dagger}†

*加拿大阿尔戈马大学计算机科学与技术学院

†{ }^{\dagger}† 加拿大渥太华大学电气工程与计算机科学学院

摘要

物联网(IoT)复杂性和规模的不断增加,使得安全成为了一个关键问题。本文提出了一种基于大型语言模型(LLM)的新型综合威胁检测与预防框架,适用于物联网环境。该系统集成了在物联网特定数据集(IoT-23、TON_IoT)上微调的轻量级LLM,用于实时异常检测和针对资源受限设备优化的情境感知自动化缓解策略。模块化的Docker部署方式支持在多样化网络条件下进行可扩展且可重现的评估。在模拟物联网环境中的实验结果表明,与传统安全方法相比,该系统在检测准确性、响应延迟和资源效率方面有显著改进。所提出的框架展示了基于LLM的自主安全解决方案在未来物联网生态系统中的潜力。

索引术语—人工智能物联网(AIoT)、大型学习模型(LLMs)、物联网(IoT)、入侵检测、入侵预防

I. 引言

物联网(IoT)生态系统的快速发展引入了管理和优化系统性能的复杂挑战。物联网环境生成大量数据,需要高效的实时处理和先进的操作,例如资源分配、预测性维护和能源管理。物联网设备的多样性和动态特性进一步加剧了这些挑战,因为设备通常在异构条件下运行,计算能力和网络能力各不相同[1]。物联网生态系统的快速扩展带来了在网络保护方面的日益复杂的挑战[2]。传统的物联网安全技术往往难以检测到不断演变和复杂的威胁。近年来,大型学习模型(LLMs)的进步显示出改善安全系统的潜力,提供了对演变威胁的适应性、在不同物联网环境中的可扩展性以及在管理复杂数据集方面的有效性。最近的研究展示了LLMs在网络安全应用中日益增长的潜力。例如,文献[3]的作者探讨了使用领域特定的LLM微调来检测零日漏洞。同样,Patel等人[4]提出了结合LLMs和基于图的异常检测的混合方法,以防范新兴威胁。Liu等人[5]展示的将LLMs与联邦学习框架相结合的方法,在分布式物联网环境中增强了数据隐私,同时保持了强大的安全性。此外,Kumar等人[6]强调了情境感知LLMs在识别物联网生态系统中复杂攻击模式的有效性。Smith等人的研究[7]强调了自适应学习技术对于确保LLMs在威胁检测和预防方面的持续改进的重要性。我们的模型呈现了一个针对物联网环境的基于LLM的安全系统,重点是采用双组件方法进行威胁检测和预防。所提出的系统整合了LLMs的优势,利用提示工程、微调和领域特定训练来实时识别和响应安全漏洞。通过利用物联网特定的数据集如IoT-23和TON_IoT,该系统能够不断适应新威胁,确保在动态环境中保持有效。该框架代表了克服传统解决方案限制并解决将先进AI模型集成到物联网生态系统中独特挑战的重要一步。本工作的主要贡献如下:

- 本工作提出了一种基于LLM的物联网安全框架,能够在无人干预的情况下实现实时检测复杂网络威胁和自动缓解。

-

- 所提出的系统使用物联网特定数据集(如IoT-23和TON IoT)微调LLMs,以显著提高检测准确性和对演变攻击模式的适应性。

-

- 开发了一种基于Docker虚拟化的可扩展和可重现的部署模型。该模型支持在各种边缘和云环境中灵活测试,并支持未来与联邦学习集成以实现隐私保护的持续改进。

- 与仅关注检测的现有方法不同,我们的框架独特地结合了轻量级LLM基础的异常检测与针对资源受限物联网环境优化的实时规则基础预防。一个模块化的Docker部署支持在多样化网络条件下的可扩展和可重现评估。本文其余部分结构如下:第二节回顾相关工作,突出现有的物联网安全方法和LLMs在网络安全中的应用。第三节详细介绍了所提出的基于LLM的威胁检测和预防框架,包括系统架构、检测和响应机制。第四节展示了评估结果,将所提出的方法与传统物联网安全方法进行比较。最后,第五节总结全文,概述未来研究的方向。

II. 相关工作

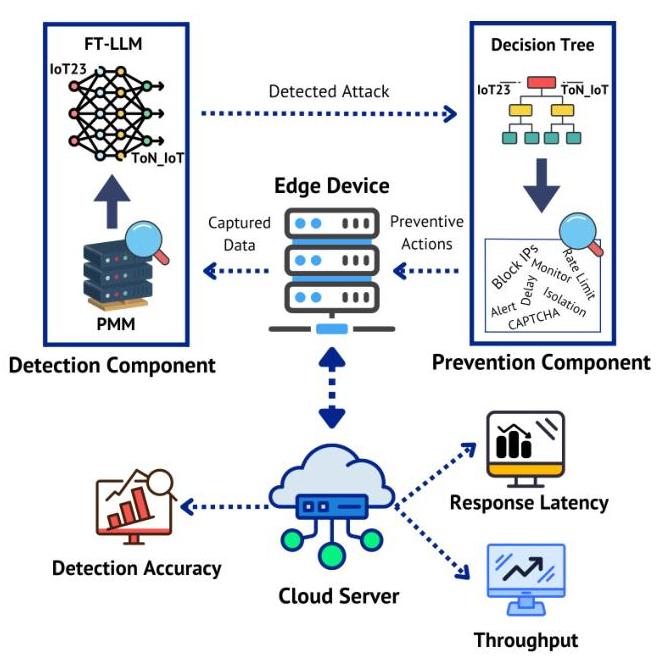

图1:模型架构概览

近年来,物联网安全已成为一个活跃的研究领域,许多研究探索了机器学习(ML)技术在异常检测和入侵预防中的应用。几项研究表明,ML算法具有识别物联网网络流量中的异常模式并提供适当响应以应对新兴威胁的潜力。例如,文献[8]对使用ML进行物联网系统异常检测进行了全面研究,强调了准确检测未经授权访问和其他安全漏洞的能力。文献[9]的作者在此基础上提出了一种多层机器学习方法进行入侵检测,其性能显著优于传统的基于规则的系统,在识别复杂攻击模式和减少误报方面表现出优越的结果。除了传统的ML技术外,深度学习模型如卷积神经网络(CNNs)和递归神经网络(RNNs)已广泛应用于物联网网络中的入侵检测。例如,文献[10]的作者提出了一种基于自动编码器的深度学习模型,可以有效识别零日攻击,同时保持较低的误报率。另一项重要工作[11]将强化学习与异常检测相结合,使物联网安全系统能够无需大量重新训练即可动态适应新的攻击模式。与此同时,将LLMs应用于网络安全引起了越来越多的兴趣,因其能够处理复杂、非结构化数据。Patel等人介绍了一种基于LLM的网络流量分析方法,利用提示工程提高了模型在物联网网络中识别恶意活动的能力。他们的研究结果表明,与深度学习模型相比,LLMs可以在减少计算开销和提高资源效率的同时实现相当的结果[12]。类似地,文献[13]的作者将LLMs应用于物联网系统的异常检测,成功检测已知和新型威胁。他们的研究表明,LLMs可以被训练以识别物联网流量模式中的细微差异,这些差异常常被传统模型忽略,从而提供更强大的安全解决方案。另一个物联网安全的关键进展是采用联邦学习(FL)进行分布式威胁检测。由于物联网设备生成大量的去中心化数据,将所有流量日志传输到集中式服务器会带来隐私风险和可扩展性挑战。联邦学习通过允许设备在不共享原始数据的情况下协作训练模型解决了这一问题[14]。

III. 提议的框架

A. 架构概览

如图1所示,所提议的架构在边缘云框架中集成了攻击检测和预防系统,以增强物联网安全。检测组件利用在IoT23和ToN_IoT数据集上训练的微调大型语言模型(FTLLM)来识别网络威胁,并由提示模块管理系统(PMM)支持。同时,预防组件应用基于决策树的系统来实施实时对策,例如阻止IP地址、速率限制、监控、隔离和CAPTCHA验证。该架构的一个重要部分是云服务器,它集中系统操作并收集和分析来自连接的边缘设备的数据。

- 检测组件:检测组件使用LLMs检测物联网网络流量中的异常。通过分析来自物联网特定数据集(如IoT23、TON_IoT)的流量数据,LLM根据偏离正常网络行为的情况识别潜在威胁或安全漏洞。

- 预防组件:传统的物联网入侵检测系统通常需要手动后分析或云中心干预,而我们提议的预防系统基于实时LLM检测输出,在网络边缘动态触发情境感知的对策,即使在分散环境中也能确保立即和自主的威胁响应。预防组件采用决策树模型触发自动安全动作。在检测到威胁时,系统生成预防措施,例如隔离受损设备、阻止恶意流量或通知管理员。

算法1在网络安全边缘实时缓解分布式拒绝服务(DDoS)攻击。它处理传入的网络数据,并使用决策树模型对潜在攻击进行分类。根据攻击强度、源IP分布、系统负载和持续时间,采取适当的对策,包括速率限制、IP阻止、CAPTCHA

算法1 边缘DDoS预防

输入: (D={d1,d2,…,dn})(D=\left\{d_{1}, d_{2}, \ldots, d_{n}\right\})(D={d1,d2,…,dn}),

其中(di)(d_{i})(di)是在时间(i)(i)(i)捕获的网络数据。

输出: 应用于网络的预防动作(A)(A)(A)。

对每个(di∈D)(d_{i} \in D)(di∈D)执行以下操作:

attack_type (i←LLM(di))(_{i} \leftarrow L L M\left(d_{i}\right))(i←LLM(di))

如果attack_type (i=)(_{i}=)(i=) DDoS,则

(Ii←intensity(di))(I_{i} \leftarrow \operatorname{intensity}\left(d_{i}\right))(Ii←intensity(di))

(Si←source−IPs(di))(S_{i} \leftarrow \operatorname{source}_{-} I P s\left(d_{i}\right))(Si←source−IPs(di))

(Li←system_load (di))(L_{i} \leftarrow \operatorname{system} \_ \text {load }\left(d_{i}\right))(Li←system_load (di))

(Ti←)(T_{i} \leftarrow)(Ti←) attack_duration ((di))(\left(d_{i}\right))((di))

(Ai←∅)(A_{i} \leftarrow \emptyset)(Ai←∅)

如果(Ii=)(I_{i}=)(Ii=) 中度,则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) rate_limiting (})(\})(})

否则如果(Ii=)(I_{i}=)(Ii=) 极端,则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) block_IPs, redirect_traffic (})(\})(})

结束if

如果(∣Si∣)(\left|S_{i}\right|)(∣Si∣) 很小,则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) IP_filtering (})(\})(})

否则如果(∣Si∣)(\left|S_{i}\right|)(∣Si∣) 很大,则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) CAPTCHA_deployment (})(\})(})

结束if

如果(Li)(L_{i})(Li) 超过阈值(Lmax)(L_{\max })(Lmax),则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) aggressive_blocking (})(\})(})

结束if

如果(Ti)(T_{i})(Ti) 超过持续时间阈值(Tmax )(T_{\text {max }})(Tmax ),则

(Ai←Ai∪{)(A_{i} \leftarrow A_{i} \cup\{)(Ai←Ai∪{) honeypot_redirection (})(\})(})

结束if

应用(Ai)(A_{i})(Ai)

结束if

结束for

部署、流量重定向。由于页面限制,我们仅专注于展示DDoS缓解算法。

3) 云组件:该组件的主要部分之一是性能监控,它跟踪关键指标,如检测准确性、响应延迟和系统吞吐量。云基础设施通过性能监控仪表板处理和可视化这些数据,提供对安全机制有效性的见解,并促进及时调整。此外,通信模块促进系统内的数据流动,确保边缘设备和基于云的组件之间无缝交互。

B. 实现细节

LLM使用物联网特定数据集进行微调,以优化其检测和响应能力。

- 数据集:为了确保检测和预防组件的稳健性能和适应性,系统利用全面的物联网特定数据集进行微调。该架构中使用的两个关键数据集是IoT-23和TON_IoT,它们提供了多样化和真实的物联网数据,以优化检测准确性和支持动态威胁响应能力。IoT-23数据集[15]是一个专门为物联网环境中的基于网络的入侵检测设计的基准数据集。它包含广泛的包捕获(PCAP)文件,表示正常的和恶意的物联网网络流量。IoT-23捕捉各种攻击,如分布式拒绝服务(DDoS)和端口扫描。这些场景使得该数据集在检测物联网网络中的异常和威胁模式方面高度相关。IoT-23数据集可在Hugging Face上获得,是原始数据集的结构化版本。它包含约6百万行数据,每行代表网络流或连接记录,具有详细的特征,如IP地址、端口、协议和标记的活动类型,包括正常和恶意行为。这种结构化格式确保了高效处理,并无缝集成到用于异常检测和威胁分析的机器学习管道中。数据集中交通来源的多样性确保了系统的检测组件能够适应多种设备类型。将其纳入微调过程允许检测组件有效识别网络行为中的细微偏差,提高其早期识别和隔离受损设备的能力。此外,IoT23对僵尸网络和DDoS攻击变体的覆盖增强了架构对快速演变的大规模威胁的响应能力。表格提供了Ton_IoT数据集中标签、描述和流量类型及网络攻击类别的比例概述。该数据集包括正常流量和各种攻击类型,其中网络扫描(31.963%)和DDoS攻击(27.597%)是最普遍的威胁。其他值得注意的攻击类型包括拒绝服务(DoS)攻击、跨站脚本(XSS)攻击和基于密码的攻击尝试。较少见但重要的威胁包括基于后门的恶意活动、代码注入和勒索软件攻击。数据集中最罕见的类别是中间人(MITM)攻击,这表明与其他网络威胁相比,其发生率相对较低。每种攻击类型都被分配了一个用于分类的数值标签。表II提供了IoT-23数据集中不同网络流量类型的标签、描述和比例,该数据集用于物联网环境中的入侵检测。该数据集包括正常流量和各种攻击类型。最常见的恶意活动是水平端口扫描,其次是Okiru僵尸网络活动和DDoS攻击,这表明这些攻击类型主导了物联网安全威胁。该数据集还包含各种命令和控制(C&C)活动,如C&C通信、心跳信号和从C&C服务器下载文件,这对于检测僵尸网络活动至关重要。其他少见但值得注意的攻击类型包括Torii僵尸网络通信、Mirai僵尸网络C&C通信和Okiru僵尸网络攻击。使用的另一个数据集包括TON_IoT数据集[16],大约包含2230万行数据,由一系列异构数据源组成,旨在评估网络安全应用的性能,特别是那些利用人工智能(AI)和机器学习(ML)技术的应用。这些数据集由澳大利亚国防军学院(ADFA)的澳大利亚国立大学(UNSW)堪培拉网络安全团队开发,模拟了现实且大规模的物联网(IoT)和工业物联网(IIoT)环境。TON_IoT数据集通过结合来自各种物联网设备、工业传感器和操作系统日志的遥测数据,扩展了安全监控的范围。它特别为物联网和工业物联网(IIoT)系统中的网络攻击研究而精心策划。与主要关注网络活动的IoT-23不同,TON_IoT还包括来自操作系统的多源数据、网络遥测和物理设备数据,提供潜在异常的整体视图。

- 实验设置:为了评估所提出的物联网威胁检测和预防系统的有效性,我们设计了一个全面的实验框架,利用Docker容器提供轻量级、隔离的应用程序运行环境。Docker通过打包应用程序及其依赖项,确保在不同计算环境中的一致性、可移植性和资源效率,从而实现物联网边缘和云设备的可扩展和现实部署的模拟。该框架在实时环境中集成了检测和预防组件,展示了模型在多样化物联网网络中的适应性和鲁棒性。实验设置旨在复制具有各种设备特定配置和工作负载的真实世界物联网生态系统。选择Docker是因为其轻量级、灵活的容器化功能,能够高效模拟边缘和云层:边缘层:Docker容器部署在本地机器上,模拟物联网设备,如智能摄像头、工业传感器和智能电表,每个都配置为生成网络流量日志。本地LLM嵌入在边缘容器中,执行实时异常检测并自主触发预防措施。云层:一组单独的Docker容器专用于云服务器。云环境还包括性能监控仪表板,用于跟踪关键性能指标,如检测准确性、响应延迟和系统吞吐量。提示:所提出的检测组件的有效性依赖于精心设计的提示,这些提示提供了关于网络流量和设备行为的全面上下文信息。提示结构经过定制,帮助本地LLM有效地检测物联网生态系统中的异常和潜在威胁。以下是提示的构建和识别异常行为的作用的详细说明。提示提供了一个描述性的、结构化的每个网络连接摘要,嵌入了检测异常所需的关键流量和会话细节。提示的结构如下:

从端口49864到端口80的TCP协议流量。持续时间:0.049751秒,服务:http,发送字节数:243,接收字节数:3440,丢失字节数:0,总发送IP字节数:511,总接收IP字节数:3760,发送数据包数:5,接收数据包数:6,连接状态:SF

IV. 结果与评估

图2展示了不同LLM在四个周期内的训练和验证损失曲线。这些模型包括TinyBERT、BERT-Small和BERT-Mini,其实训损失分别由实线表示,验证损失由虚线表示。损失随着周期逐渐降低,显示收敛,其中BERT-Small(红线)表现最低的损失,其次是TinyBERT(蓝线)和BERTMini(绿线)。如表III所示,所有三个基于BERT的变体在准确性指标上均表现出色,其中BERT Small在测试准确度、F1分数、精确度和召回率上略胜一筹,达到99.75%99.75 \%99.75%。值得注意的是,BERT Small还显示出最低的训练和验证损失(分别为0.0089和0.0086),表明优化更为有效。尽管BERT Mini实现了稍快的推理速度(293.56req/sec293.56 \mathrm{req} / \mathrm{sec}293.56req/sec vs. 287.82req/sec287.82 \mathrm{req} / \mathrm{sec}287.82req/sec for BERT Small),但由于其稍高的损失(训练0.0104,验证0.0097)和稍低的准确性指标(99.72%99.72 \%99.72%),BERT Small在学习效率和预测性能方面是最平衡的选择。同时,TinyBERT表现出几乎相同的准确性(99.73%99.73 \%99.73%),但其推理速度较低,为232.35req/sec232.35 \mathrm{req} / \mathrm{sec}232.35req/sec,进一步证实了BERT Small的整体优势。所提出的系统性能在使用Docker构建的模拟物联网网络环境中进行了评估,利用了IoT23和To_IoT数据集的组合。数据集分为60%60 \%60%训练、20%20 \%20%验证和20%20 \%20%测试,以确保对模型泛化能力的均衡评估。实验使用了一个具有24GB内存的L4 GPU,确保了LLM的高效执行。检测阶段采用了BERT Small语言模型,得益于其轻量级架构,非常适合资源受限的物联网环境。对于预防阶段,使用了基于决策树的方法来缓解检测到的威胁,提供了一种计算效率高且易于解释的实时响应方法。对于输出logits z1,z2,…,z21z_{1}, z_{2}, \ldots, z_{21}z1,z2,…,z21对应21个类别的模型,softmax函数将这些logits转换为概率如下:

y^i=ezi∑j=121ezj, 对于 i=1,2,…,21 \hat{y}_{i}=\frac{e^{z_{i}}}{\sum_{j=1}^{21} e^{z_{j}}}, \quad \text { 对于 } i=1,2, \ldots, 21 y^i=∑j=121ezjezi, 对于 i=1,2,…,21

这里,y^i\hat{y}_{i}y^i 表示第iii类的预测概率。

交叉熵损失定义如下:

L(y,y^)=−∑c=121yclog(y^c) \mathcal{L}(y, \hat{y})=-\sum_{c=1}^{21} y_{c} \log \left(\hat{y}_{c}\right) L(y,y^)=−c=1∑21yclog(y^c)

其中ycy_{c}yc是真实标签指示器(如果是正确类别则为1,否则为0)。

Micro F1得分通过汇总所有类别的个体真阳性、假阳性和假阴性来聚合贡献:

Micro-F1 =2⋅∑i=121TPi2⋅∑i=121TPi+∑i=121FPi+∑i=121FNi \text { Micro-F1 }=\frac{2 \cdot \sum_{i=1}^{21} \mathrm{TP}_{i}}{2 \cdot \sum_{i=1}^{21} \mathrm{TP}_{i}+\sum_{i=1}^{21} \mathrm{FP}_{i}+\sum_{i=1}^{21} \mathrm{FN}_{i}} Micro-F1 =2⋅∑i=121TPi+∑i=121FPi+∑i=121FNi2⋅∑i=121TPi

其中TPi\mathrm{TP}_{i}TPi(真阳性)是正确预测为第iii类的实例,FPi\mathrm{FP}_{i}FPi(假阳性)是错误预测为第iii类的实例,FNi\mathrm{FN}_{i}FNi(假阴性)是没有正确预测为第iii类的实例。图3、4和5展示了我们在测试集上评估LLMs的混淆矩阵,提供了跨21个不同类别的分类性能的详细可视化。总体而言,BERT Small表现最强,表现为对角线较深且大多数标签的离对角线混淆较少,相较于BERT Mini和Tiny BERT。BERT Mini提供了中等准确性,对角线稍浅,某些类别存在明显的误分类。尽管准确率有所不同,所有三个模型在高频类别上表现出更大的成功(反映在对角线上的深色块),而在低频类别上则表现较差,这表明模型大小和标签频率都会影响分类结果。

V. 结论

本文提出了一种创新的基于LLM的物联网威胁检测和预防框架,解决了互联物联网环境中日益增加的安全挑战。所提出的系统利用LLM的适应性和情境理解能力来增强异常检测和自动化响应机制。通过对物联网特定数据集(包括IoT-23和TON_IoT)进行微调,该系统在检测精度和抵御演变网络威胁的稳健性方面取得了优异表现。在基于Docker的仿真环境中进行的实验评估表明,该系统在检测复杂攻击的同时保持了计算效率。结果突显了基于LLM的安全解决方案相对于传统机器学习和基于规则的入侵检测系统的优点,特别是在其在多样化物联网场景中的泛化能力方面。尽管成果令人鼓舞,但在优化模型部署以满足实时应用需求、确保资源受限物联网设备的计算效率以及提高对抗性鲁棒性方面仍面临挑战。所提出的框架的模块化和轻量化特性使其适合在实际的物联网基础设施中部署,其中资源约束和快速威胁适应是关键。这项工作为由先进AI模型驱动的可扩展和自主物联网安全解决方案奠定了基础。未来的工作将集中在扩展框架以支持实时的联邦学习以实现去中心化的物联网安全、通过XAI技术增强可解释性以及将系统集成到运营的物联网环境中进行大规模验证。

参考文献

[1] A. Brown, R. Singh, and Y. Zhang, “Heterogeneous iot systems: Addressing diversity in devices and networks,” IoT Journal, vol. 8, no. 2, pp. 112-125, 2024.

[2] Y. Otoum, P. Singh, and A. Nayak, “Advancing iomt defenses: Deep collaborative learning for robust healthcare security,” in GLOBECOM 2024 IEEE Global Communications Conference. IEEE, 2024, pp. 29662971.

[3] L. Wang and M. Zhao, “Advancing cybersecurity: The role of domainspecific llm fine-tuning,” Cybersecurity Advances, vol. 12, no. 1, pp. 5667, 2025.

[4] A. Patel and R. Singh, “Adaptive iot security: Leveraging llms and graphbased anomaly detection,” IoT Security Trends, vol. 9, no. 2, pp. 89-102, 2024.

[5] J. Liu and H. Chen, “Federated learning meets llms: Enhancing privacy in iot security,” Distributed AI Systems, vol. 15, no. 4, pp. 345-362, 2023.

[6] R. Kumar and A. Sharma, “Context-aware llms for detecting advanced iot threats,” Journal of Advanced IoT Research, vol. 14, no. 5, pp. 412-425, 2023.

[7] R. Smith and M. Thompson, “Adaptive llm security frameworks for iot ecosystems,” AI in Security Research, vol. 10, no. 3, pp. 122-134, 2023.

[8] L. Xie, Y. Zhao, and T. Liu, “Machine learning-based iot anomaly detection: A comprehensive review,” IEEE Transactions on Industrial Informatics, vol. 20, no. 2, pp. 1045-1056, 2024.

[9] M. Zhang and X. Wang, “Multi-layered machine learning model for intrusion detection in iot networks,” IEEE Internet of Things Journal, vol. 12, no. 1, pp. 56-69, 2025.

[10] W. Liu and M. Zhou, “Autoencoder-based deep learning for zero-day attack detection in iot,” Computers & Security, vol. 132, p. 102847, 2023.

[11] R. Chen and Q. Zhao, “Reinforcement learning for adaptive intrusion detection in iot systems,” ACM Transactions on Internet Technology, vol. 23, no. 2, pp. 32-51, 2023.

[12] K. Patel and V. Singh, “Leveraging llms for network traffic analysis in cybersecurity applications,” IEEE Access, vol. 12, no. 1, pp. 1234-1245, 2024.

[13] Q. Huang and S. Lee, “Anomaly detection in iot networks using large language models,” IEEE Transactions on Network and Service Management, vol. 22, no. 2, pp. 201-213, 2025.

[14] Y. Otoum, A. Asad, and A. Nayak, “Llms meet federated learning for scalable and secure iot management,” arXiv preprint arXiv:2504.16032, 2025.

[15] S. Garcia, A. Parmisano, and M. J. Erquiaga, “Iot-23: A labeled dataset with malicious and benign iot network traffic,” 2020.

[16] N. Moustafa, “A new distributed architecture for evaluating ai-based security systems at the edge: Network ton_iot datasets,” Sustainable Cities and Society, vol. 72, p. 102994, 2021.

[17] X. Jiao, Y. Yin, L. Shang, X. Jiang, X. Chen, L. Li, F. Wang, and Q. Liu, “Tinybert: Distilling bert for natural language understanding,” 2019, arXiv preprint. [Online]. Available: http://arxiv.org/abs/1909.10351

参考论文:https://arxiv.org/pdf/2505.00240

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献285条内容

已为社区贡献285条内容

所有评论(0)