pikachu之不安全的url跳转

摘要:不安全的URL跳转漏洞出现在使用前端传入参数作为跳转目标且未校验的情况下,可能导致钓鱼攻击。攻击者可利用可信域名掩盖恶意跳转。测试案例中,通过修改参数url=http://www.baidu.com成功实现跳转,证实存在漏洞,该漏洞可能被利用进行钓鱼等恶意行为。(98字)

·

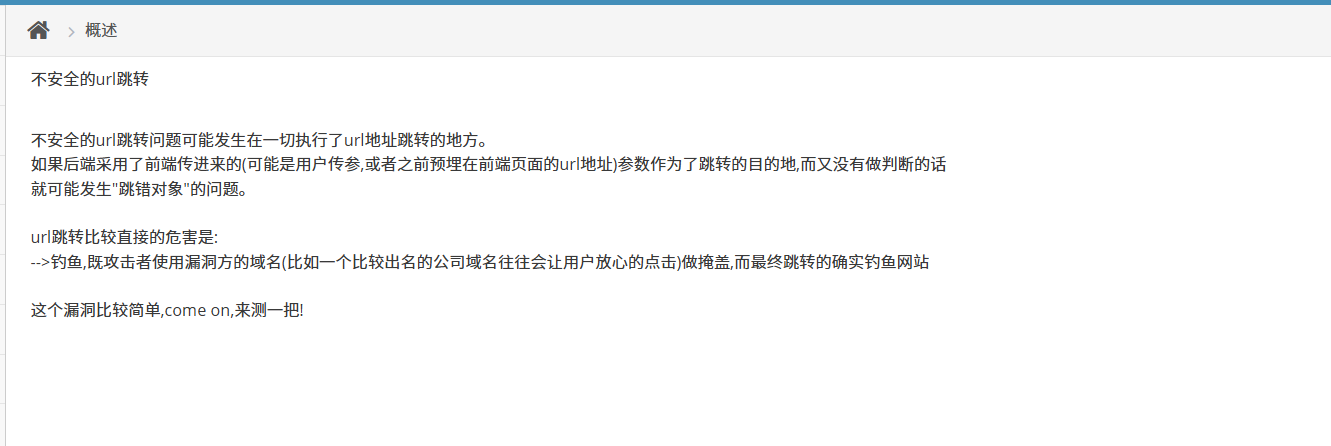

不安全的url跳转

不安全的url跳转问题可能发生在一切执行了url地址跳转的地方。如果后端采用了前端传进来的(可能是用户传参,或者之前预埋在前端页面的url地址)参数作为了跳转的目的地,而又没有做判断的话,就可能发生"跳错对象"的问题。

url跳转比较直接的危害是:

-->钓鱼,既攻击者使用漏洞方的域名(比如一个比较出名的公司域名往往会让用户放心的点击)做掩盖,而最终跳转的确实钓鱼网站

pikachu靶场之不安全的url跳转

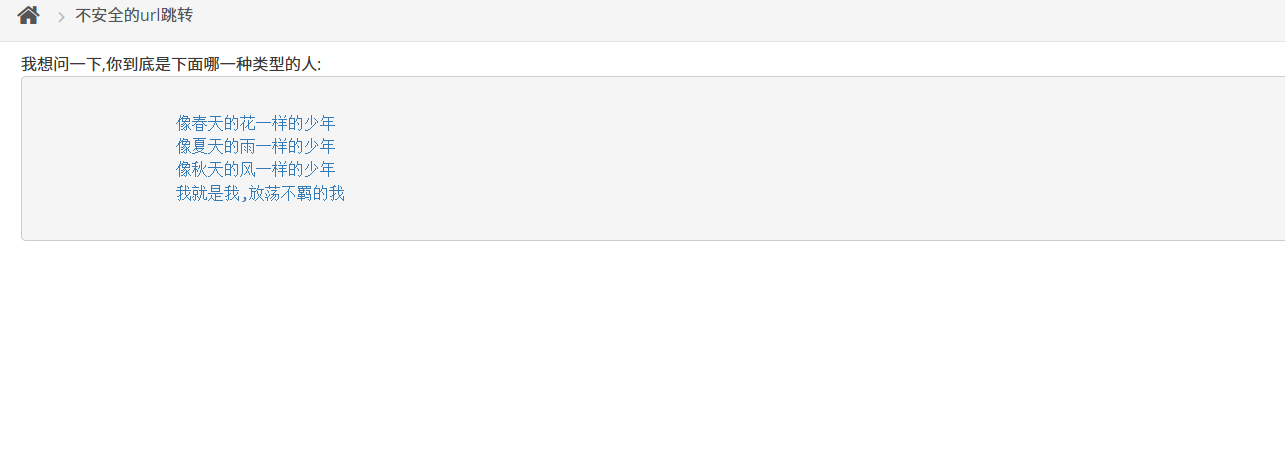

当我们点击前两个链接的时候页面没有变化。

当我们点击第三个链接的时候页面跳转到这里。

当我们点击第三个链接的时候页面跳转到这里。

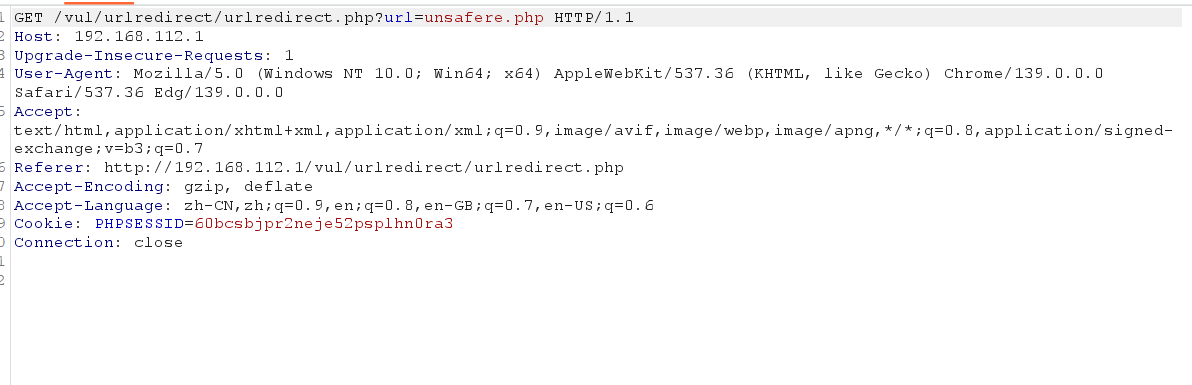

猜测这里可能会有一些参数来跳转,点击链接的时候抓包。

将参数改为url=http://www.baidu.com,然后放包,跳转成功,存在不安全的url跳转漏洞。

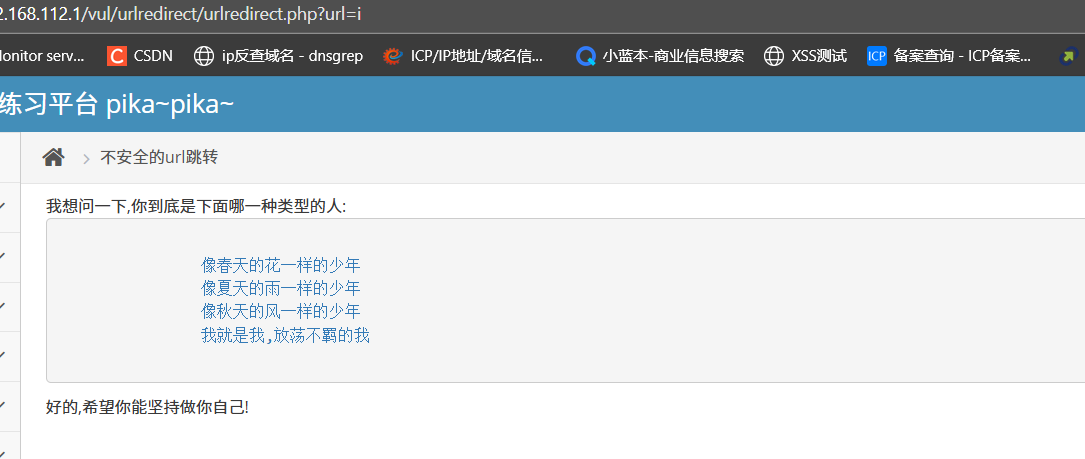

我们点击第四个链接的时候,页面大体上没变化,但是下面多出一行字,然后url参数处多了个参数url。

将url=http://www.baidu.com,同样跳转,所以这里也存在不安全的ul跳转。

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)