我差点就把苹果账号弄丢了:这是我见过的最狡猾的钓鱼攻击

非号主真实经历请勿带入到网络安全从业者视角,而是一个懂技术的人员,被针对性钓鱼的视角,要记住,被骗的时候是很容易被带入到对方的节奏的,在反诈一事上看结果去逆推手段看上去很简单,但实际上亲历者是非常煎熬的。如今的诈骗分子是如何连安全意识较强的用户都能骗过的,以及我从中吸取的教训,都在这里。我犹豫了,总觉得哪里不对劲。几分钟内,那台 Mac mini 从我的设备列表中消失了,钓鱼网站跳转去了谷歌,那个

作者:Eric Moret,以下为第一人称叙事。非号主真实经历请勿带入到网络安全从业者视角,而是一个懂技术的人员,被针对性钓鱼的视角,要记住,被骗的时候是很容易被带入到对方的节奏的,在反诈一事上看结果去逆推手段看上去很简单,但实际上亲历者是非常煎熬的。

周三那天,我差点失去一切:我的照片、邮件,整个网络世界的生活轨迹。

一条简单的短信,竟演变成了我遭遇过的最精密的钓鱼攻击。如今的诈骗分子是如何连安全意识较强的用户都能骗过的,以及我从中吸取的教训,都在这里。

下午 3 点 17 分:铺垫

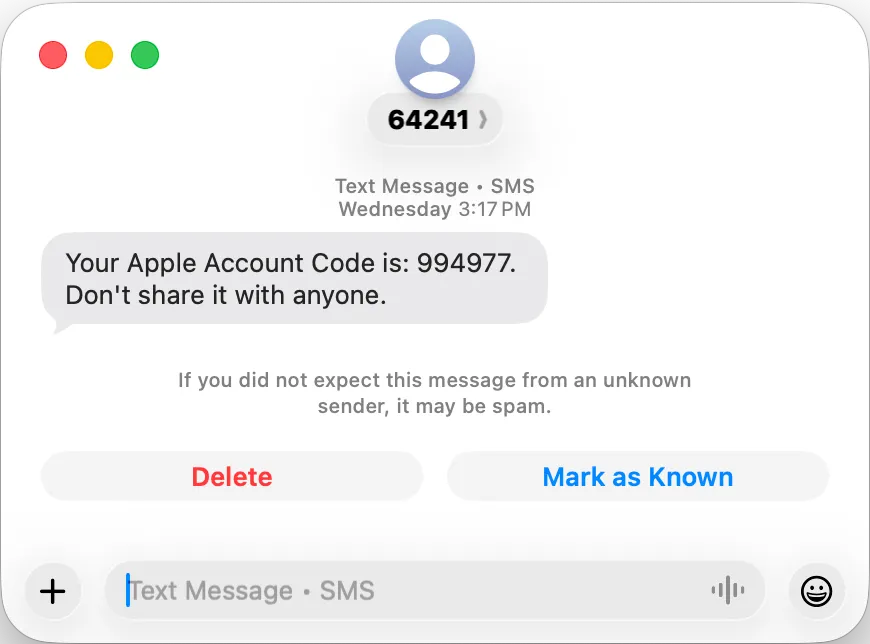

一切始于这条短信:

您的苹果账号验证码:994977。切勿向他人泄露。苹果双重验证代码

我根本没在尝试登录。是有人在试图访问我的账号。

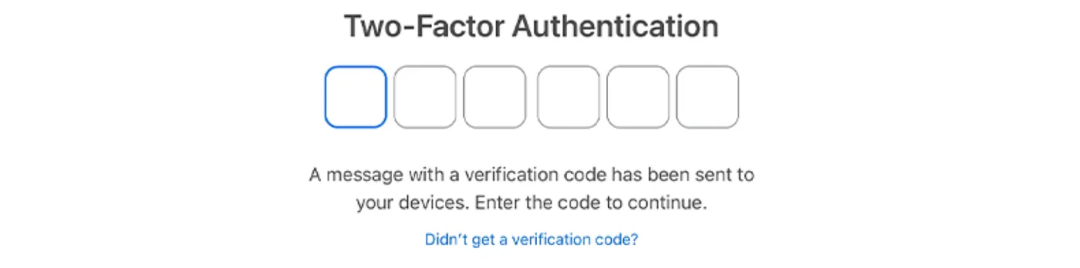

与此同时,我的 iPhone、iPad 和 Mac 突然弹出验证通知 —— 就是那种有人尝试登录你的苹果账号时,会出现的熟悉弹窗。

下午 3 点 18 分:苹果的自动来电一分钟后,我的手机接到了一个免费电话。是苹果的自动语音系统,再次通过语音播报了双重验证代码。

短信、弹窗、自动来电三管齐下,信息很明确:有人正在入侵我的账号。

下午 3 点 21 分:第一通诈骗电话三分钟后,电话再次响起 —— 来电号码是 (404) 926–3085,一个亚特兰大地区号码。来电者自称是苹果客服。

“您的账号正遭受攻击。我们会创建工单为您提供帮助,稍后会有人联系您。”

这通简短的 28 秒通话就此结束。

下午 3 点 31 分:25 分钟的骗局

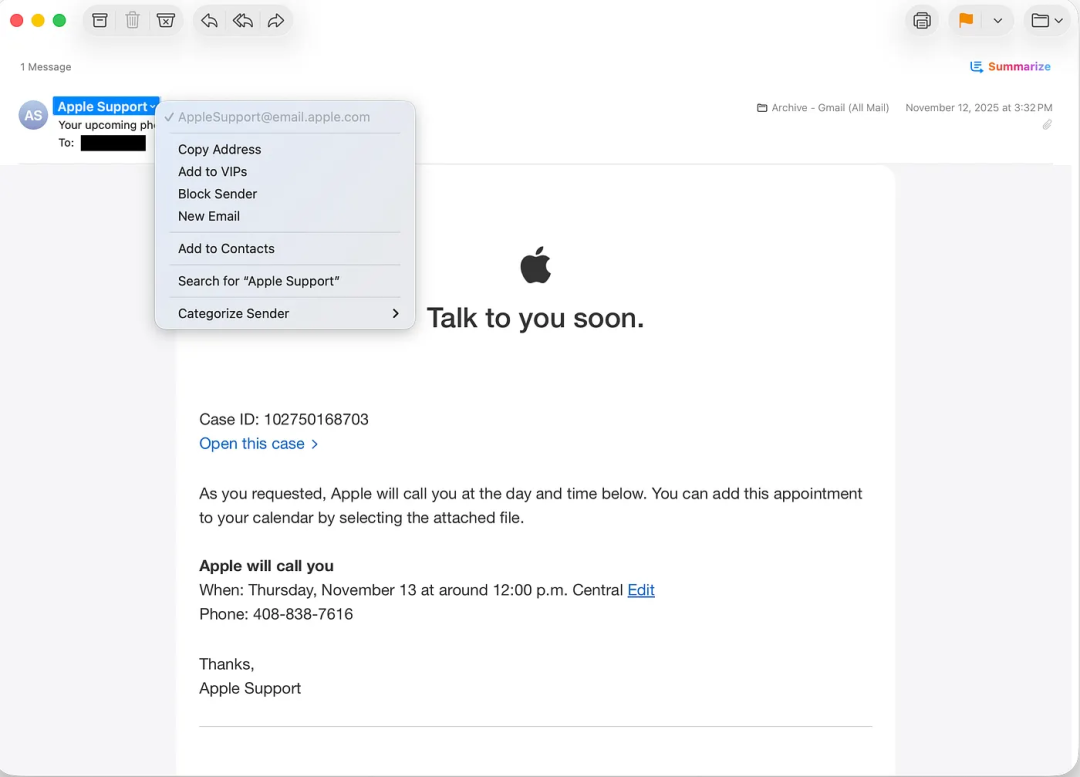

还是同一个号码。这次的来电者语气沉稳、专业,足足和我聊了 25 分钟。他们说这是针对之前的攻击事件进行跟进,已经创建了支持工单来帮助我保护账号。最狡猾的地方在于:他们真的以我的名义创建了一个真实的苹果支持工单。

他们让我打开邮箱,一步步引导我查看工单确认邮件,还让我核实发件人是否合法。看起来完全没问题。

苹果支持工单已创建这给了他们极大的可信度 —— 苹果官方系统真的给我发了带有工单编号的正式邮件。

客服让我重置 iCloud 密码。我犹豫了,总觉得哪里不对劲。我两次询问账号是否真的遭到了入侵,他们都给出了肯定答复。

再加上下午 3 点 17 分那些验证代码和通知,一切似乎都合情合理。我最终还是重置了密码。

整个重置过程是客服引导我操作的,他们从未索要我的双重验证代码,全程让我自己完成。这让我觉得更放心了。

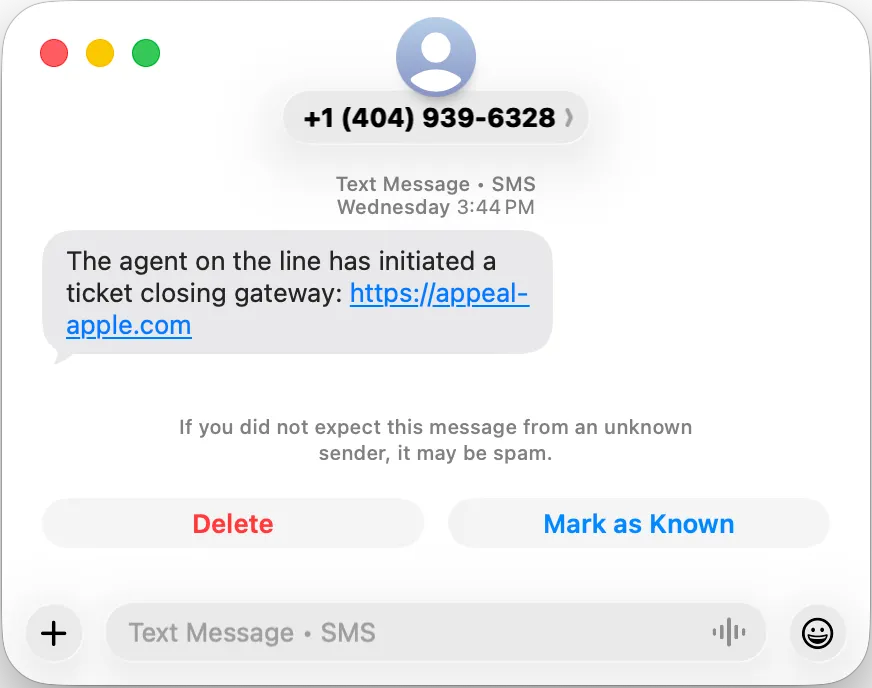

接着,客服话锋一转:“您很快会收到一条包含工单关闭链接的短信。”

不久后,我收到了这条短信:

在线客服已发起工单关闭通道:https[:]//appeal-apple[.]com

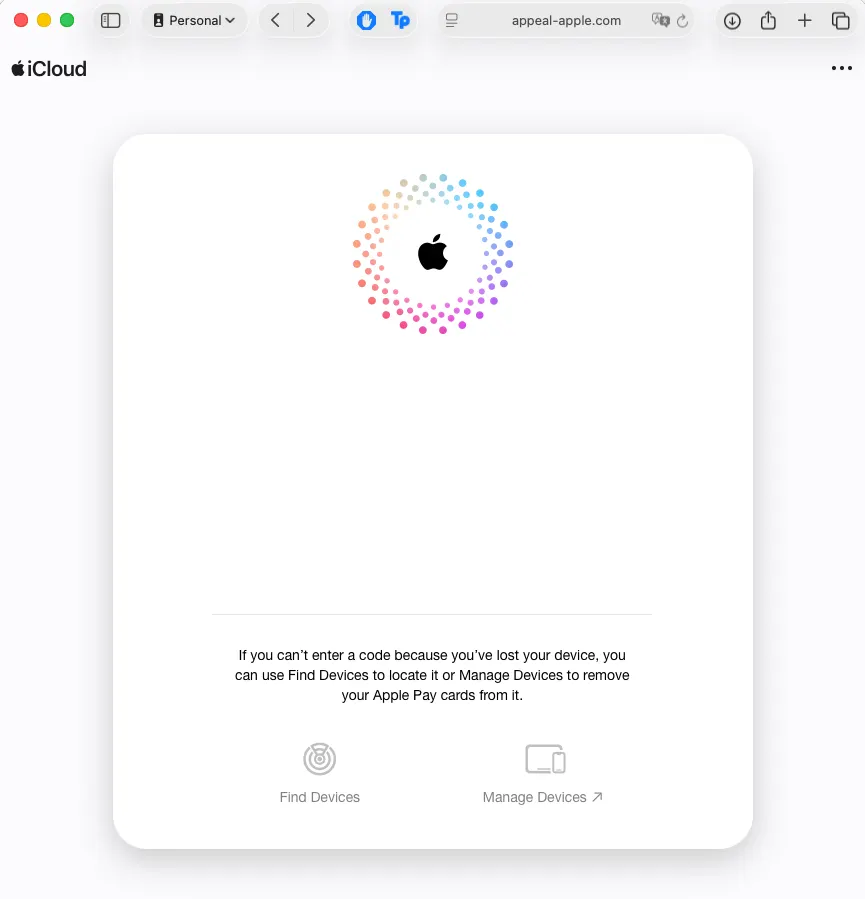

这个网站看起来和其他苹果官方页面别无二致,不仅使用了 https 协议,还有有效的安全证书。

钓鱼页面上有一个填写工单编号的输入框。他们让我输入编号,还念出了工单编号的最后四位数字 —— 和我收到的邮件确认信息完全一致。一切看起来都正常。这个 “支持页面” 很快显示了一系列步骤,有些已完成,有些正在进行中:

我看到的内容大概是这样的(这个步骤内容没有截图):

✅ 工单已开通

✅ 账户已冻结

✅ 密码已更改

➡️ 工单已关闭

这是极具迷惑性的心理操控。每一个已完成的对勾都在不断建立我的信任,而 “进行中” 的状态则制造了紧迫感。我以为自己正在实时看着账号被 “保护” 起来 —— 但事实并非如此。客服说:

“现在您会收到一条用于关闭工单的确认码。”

话音刚落,页面就弹出了熟悉的 6 位数字输入框,同时我收到了苹果发来的验证短信。我输入了验证码。就是这一刻,他们得逞了。

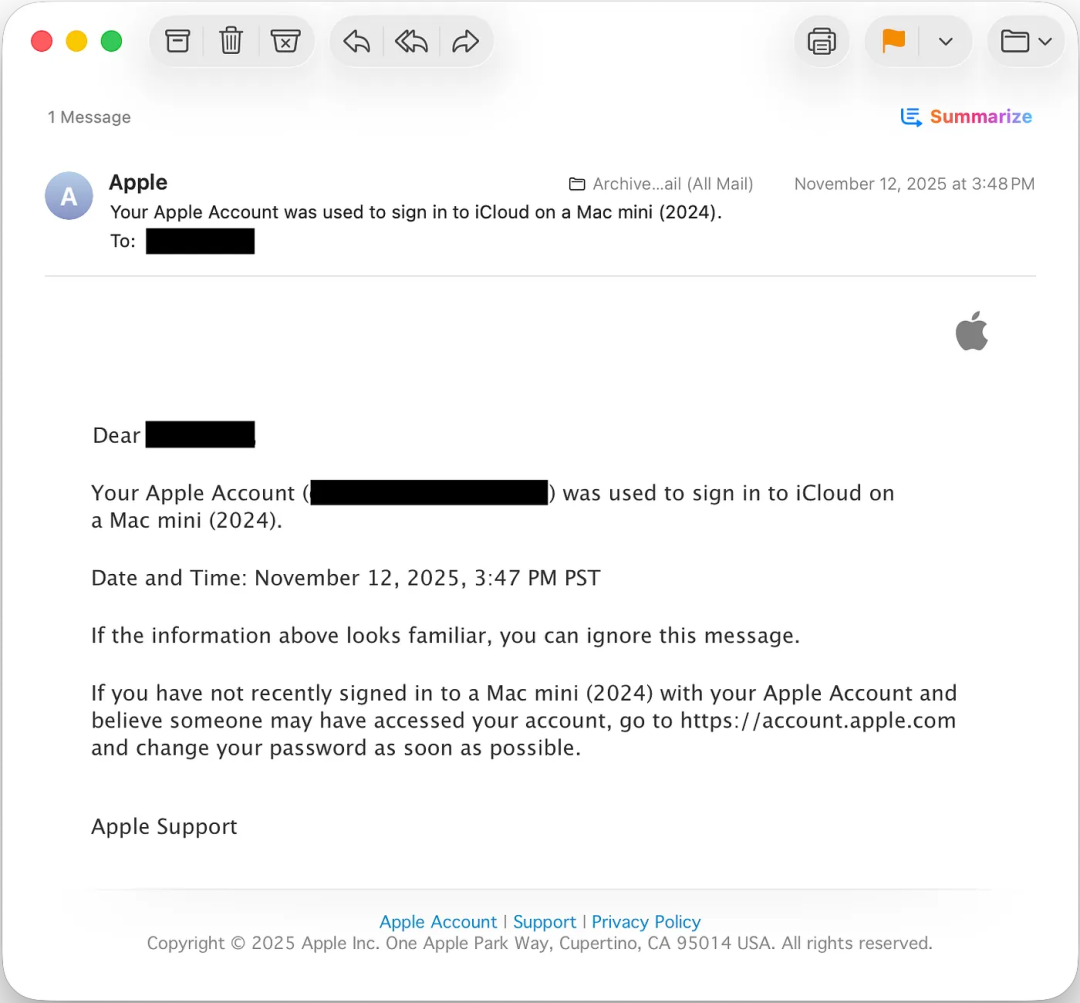

下午 3 点 47 分:真相大白输入代码几秒钟后,一封邮件弹出,让我浑身冰凉。

您的苹果账号已在一台 Mac mini(2024 款)上登录 iCloud。

这台设备我根本不认识。

这一切都不是真的。

我告诉了客服这件事,他们却说是 “安全流程中的正常现象”。我质疑那个网址:appeal-apple[.]com根本不是苹果的子域名。

出于额外的谨慎,我立刻:

-

再次重置了密码(没有借助他们的帮助)

-

告诉他们我不放心继续通话

-

表示我更愿意让工单自动失效

他们坚持说这是 “标准流程”。我态度坚决地拒绝了。

电话被挂断了。

我站在设备前,浑身发抖,直到这时才意识到,自己刚刚逃过了一场灭顶之灾。

几分钟内,那台 Mac mini 从我的设备列表中消失了,钓鱼网站跳转去了谷歌,那个苹果支持工单也被关闭了。

这次攻击为何能成功?

铺垫阶段(下午 3 点 17 分 - 3 点 18 分):触发多条双重验证代码,制造恐慌情绪

钩子阶段(下午 3 点 21 分):简短通话埋下 “有人提供帮助” 的种子

骗局阶段(下午 3 点 31 分):攻击者以我的名义创建了真实的苹果支持工单(编号:102750168703)

陷阱阶段(下午 3 点 47 分):所谓的 “确认码”,其实是实时有效的双重验证代码

我的失误:

在他们的钓鱼页面上输入了最后那个双重验证代码。

他们的破绽:那封设备登录通知邮件。

核心问题

攻击者利用了一个关键漏洞:

苹果的支持系统允许任何人以他人名义创建真实的支持工单。

这会产生以下后果:

・生成可在苹果官网验证的真实工单编号

・发送来自apple.com域名的官方邮件・借助苹果自身的基础设施,建立完全的可信度

吸取的教训切勿轻信

・陌生来电,即便对方能提供真实工单编号

・涉及安全问题的短信 / 邮件中的链接

・支持通话中任何索要 “确认码” 的请求

・与真实安全通知同时发生的来电

务必做到

・核实网站域名是否合法(无论证书是否有效)——appeal-apple[.]com ≠ apple.com

・自己主动创建工单,切勿相信第三方(哪怕是苹果)发起的支持工单

・密切关注设备登录通知

最佳防御措施

・使用硬件安全密钥(如 YubiKey、谷歌 Titan 等)进行双重验证。

苹果从 iOS 16.3 + 和 macOS Ventura 13.2 + 版本开始支持此类设备 —— 它们能有效抵御钓鱼攻击。

设置指南:https://support.apple.com/en-us/102637

核心要点:

现代钓鱼攻击会利用企业自身的基础设施来对付你。

当诈骗分子手握真实的苹果工单编号时,他们根本不需要靠拼写错误来蒙骗你。

保持怀疑态度,通过独立渠道核实信息,像守护自己的数字生命一样保护好你的双重验证代码,因为事实确实如此。

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献4条内容

已为社区贡献4条内容

所有评论(0)