JS逆向实战|某视频网站的播放地址还原分析

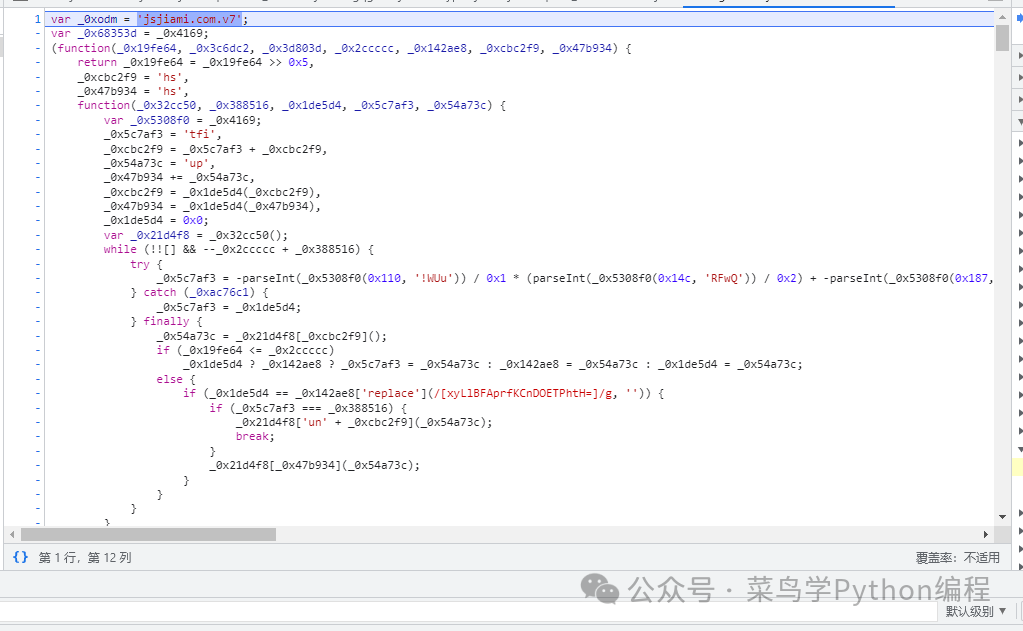

看样子要先解决掉这个debugger,反混淆后替换,即可轻易的过掉debugger。不过我用的是一劳永逸的办法,就是修改浏览器源码,让debugger失效。本文章中所有内容仅供学习交流,不可用于任何商业用途和非法用途,否则后果自负,如有侵权,请联系作者立即删除!先打开浏览器的控制台,在浏览器栏输入视频网站,回车后发现后跳转到bing首页。看到了检测的位置,我们在 if这行 打上断点,然后去掉 脚本

关注它,不迷路。

本文章中所有内容仅供学习交流,不可用于任何商业用途和非法用途,否则后果自负,如有侵权,请联系作者立即删除!

1.过掉跳转检测

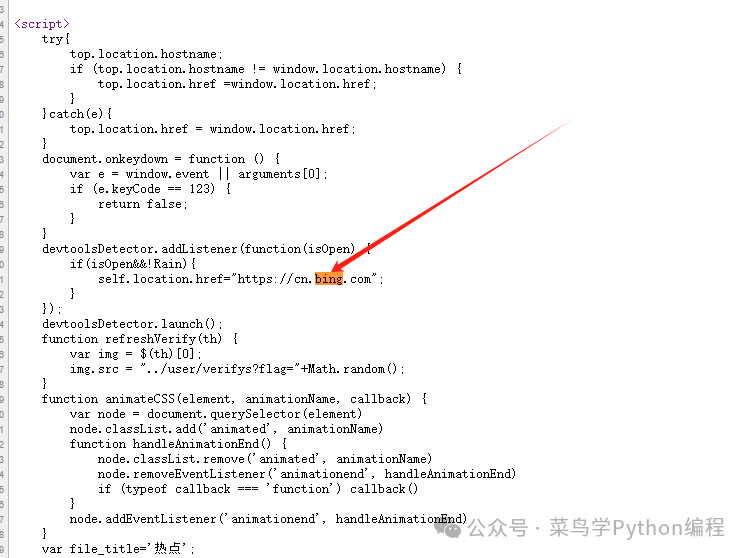

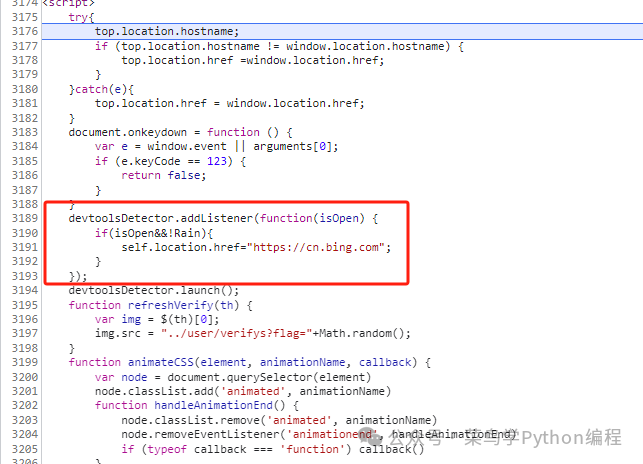

先打开浏览器的控制台,在浏览器栏输入视频网站,回车后发现后跳转到bing首页。那就看看该html源码:

view-source:https://视频网站/XXXX搜索bing,定位到这里:

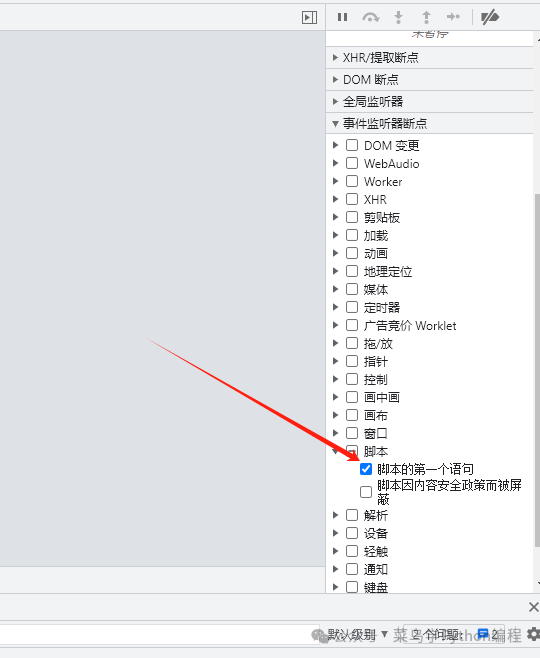

浏览器切换 源代码 面板,下 脚本 断点:

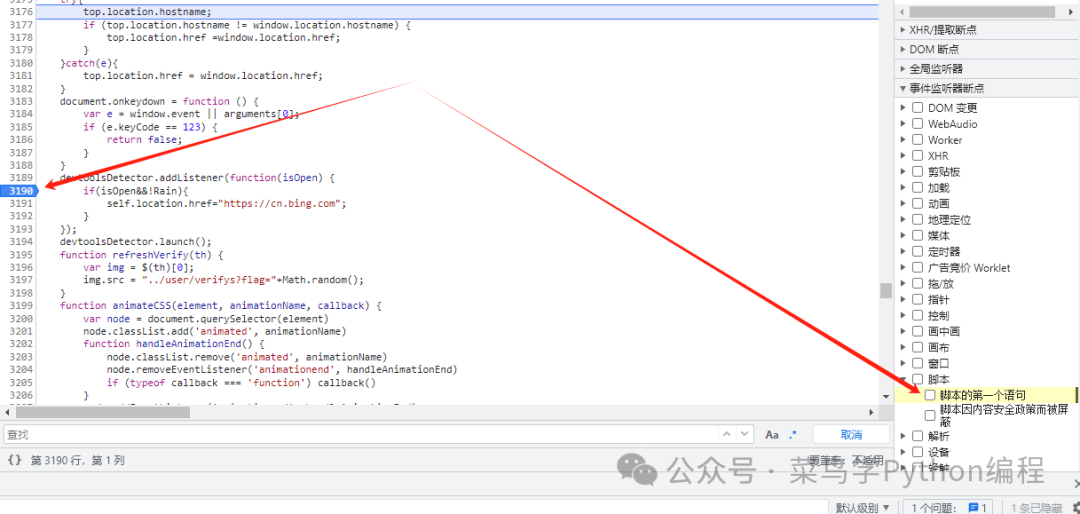

再次请求该视频网站,停到第一行js代码:

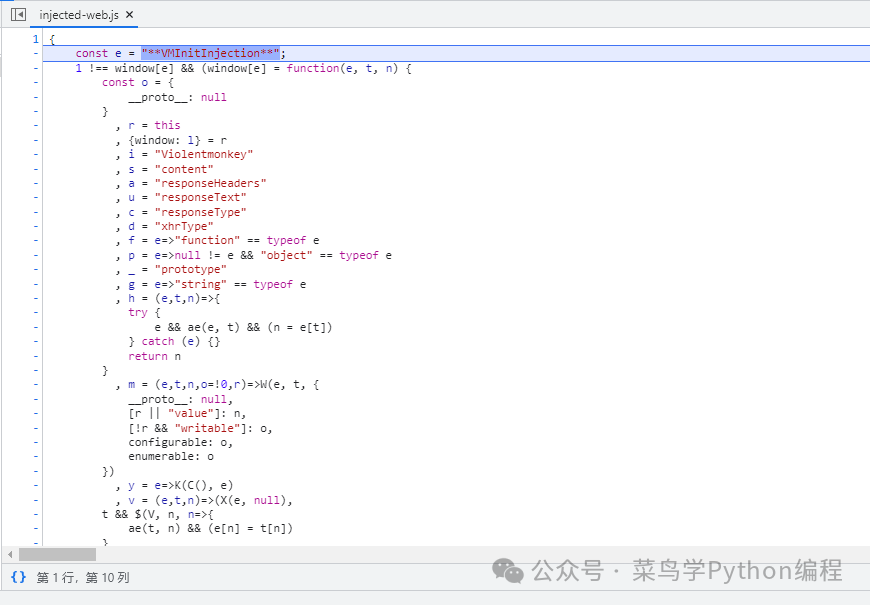

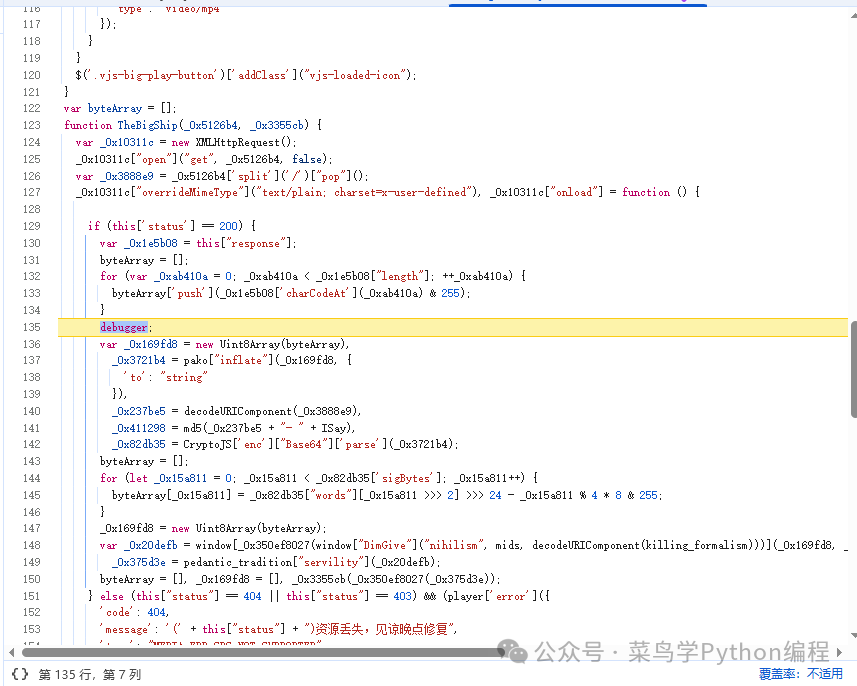

接下来就是一路的F8,直到停到这里:

看样子要先解决掉这个debugger,反混淆后替换,即可轻易的过掉debugger。不过我用的是一劳永逸的办法,就是修改浏览器源码,让debugger失效。

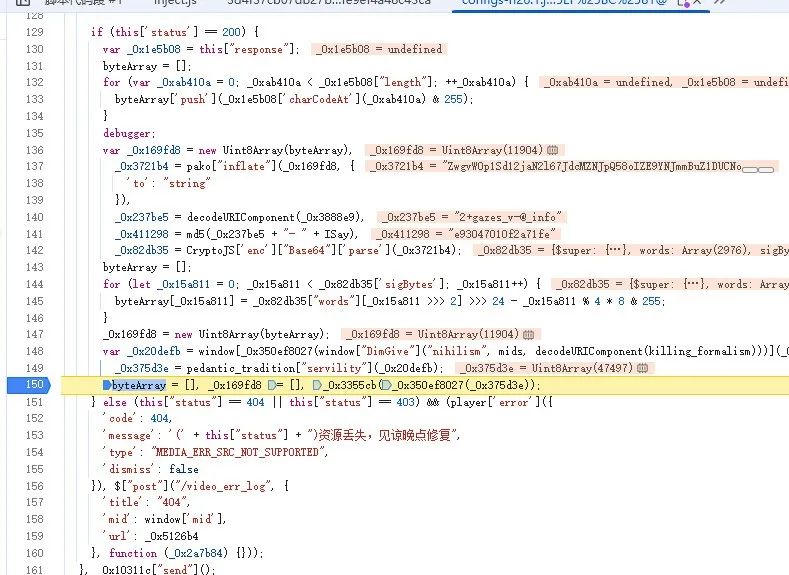

过掉上面的debugger后,继续F8,停到这里:

看到了检测的位置,我们在 if这行 打上断点,然后去掉 脚本 断点,

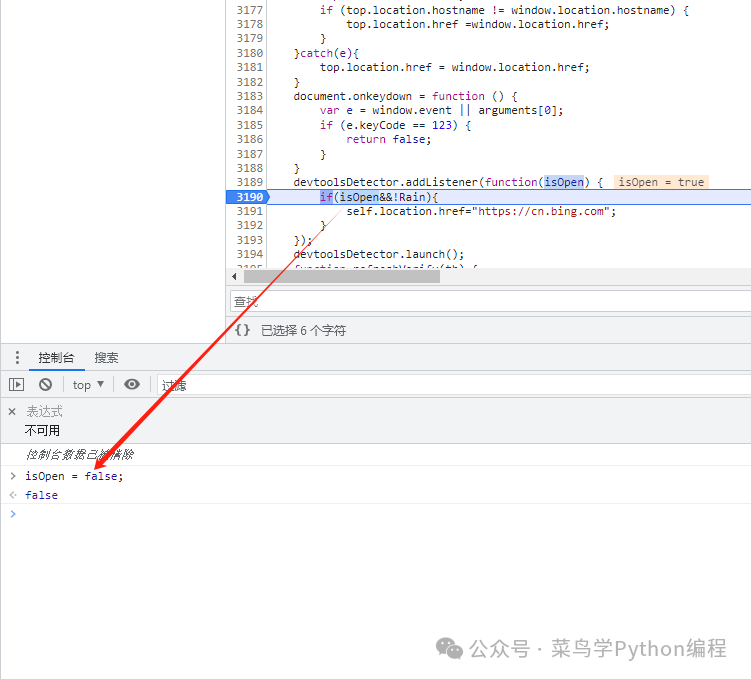

再次F8,停到断点位置,在控制台修改 isOpen 的值:

轻松过掉这个检测。

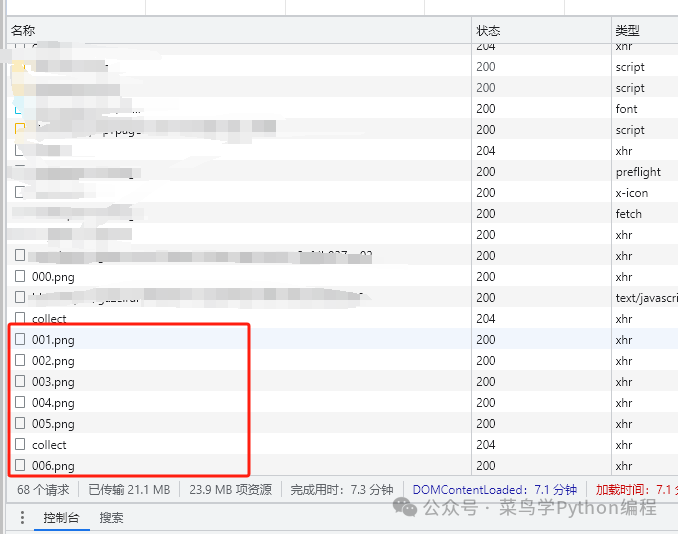

2.抓包分析

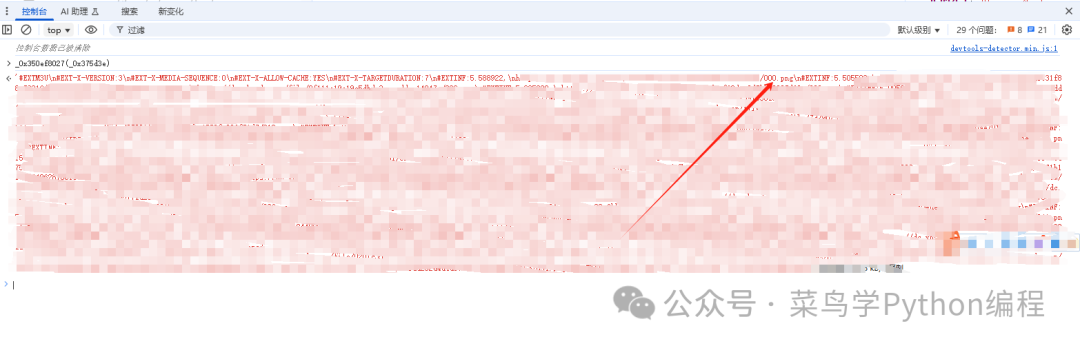

过掉检测后,一路畅通,加载了一些 png 文件:

根据经验,这些就是播放源。

3.加密定位

回到上面的那个jijiamiV7混淆文件,根据 "此地无银三百两" 的 原则,先反混淆,也就不到200行代码,发现了 熟悉的 CryptoJS 对象,再它的上一句加个debgger,然后用谷歌浏览器自带的 覆盖功能进行覆盖,再次请求后,停到这里:

单步调试,走到这里:

发现有个函数调用,并且实参是个非常大的Array,控制台打印看看:

看到了熟悉的 000.png,这就是这里无疑了。

代码改写纯算啥的就交给DeepSeek吧,我就不在这里装逼了。

完,感谢阅读。

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)