SFTP API开发详解与JSch实战指南

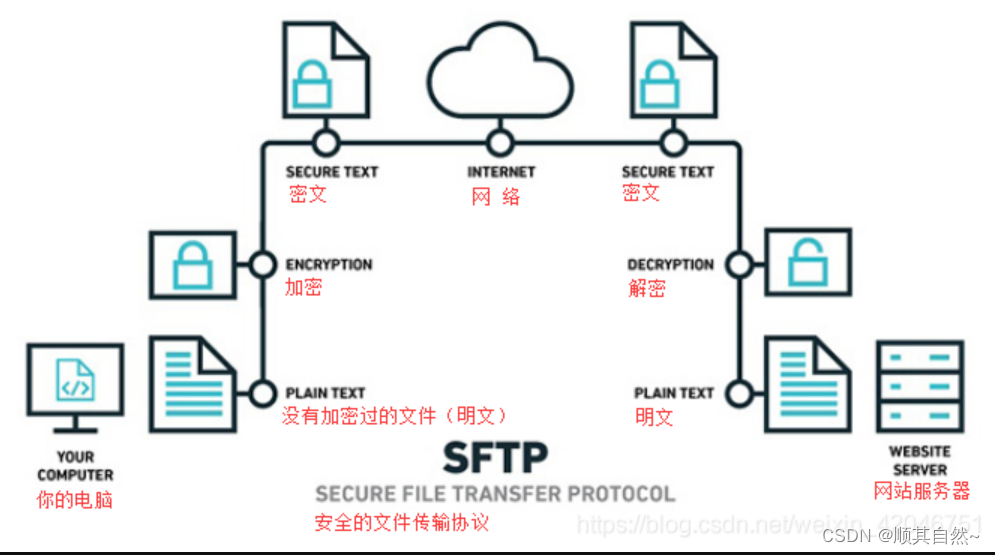

SFTP(Secure File Transfer Protocol)是一种基于SSH(Secure Shell)协议的安全文件传输协议,通过加密通道保障数据传输的机密性与完整性。与传统FTP明文传输不同,SFTP在连接建立阶段即通过SSH协议完成密钥交换、加密算法协商和用户认证,所有后续文件操作均在加密会话中进行。其工作流程遵循SSH2协议规范,首先建立TCP连接,随后执行版本协商与密钥交换(如

简介:SFTP(Secure File Transfer Protocol)是一种基于SSH的安全文件传输协议,广泛用于客户端与远程服务器之间的安全文件操作。本文深入解析SFTP API的核心功能,包括连接管理、文件上传下载、目录操作、权限控制等,并结合Java SFTP库JSch进行实战说明。通过ePaul-jsch文档示例,展示如何使用JSch建立安全连接、打开SFTP通道、执行各类文件操作并安全断开,帮助开发者在实际项目中集成安全可靠的文件传输功能。同时强调了密钥认证、敏感信息保护等安全最佳实践,确保数据传输的完整性与安全性。

1. SFTP协议与SSH安全机制简介

SFTP(Secure File Transfer Protocol)是一种基于SSH(Secure Shell)协议的安全文件传输协议,通过加密通道保障数据传输的机密性与完整性。与传统FTP明文传输不同,SFTP在连接建立阶段即通过SSH协议完成密钥交换、加密算法协商和用户认证,所有后续文件操作均在加密会话中进行。其工作流程遵循SSH2协议规范,首先建立TCP连接,随后执行版本协商与密钥交换(如Diffie-Hellman),生成共享会话密钥用于对称加密(如AES)。

flowchart LR

A[TCP连接] --> B[SSH版本协商]

B --> C[密钥交换 & 加密算法协商]

C --> D[用户身份认证]

D --> E[打开SFTP子系统]

E --> F[加密文件传输]

SFTP位于OSI模型的应用层,依赖传输层的可靠连接,但不同于FTPS(基于SSL/TLS的FTP),它不使用独立的数据通道,而是通过SSH的单一加密隧道传输命令与数据,避免了防火墙穿透问题。相比SCP仅支持文件拷贝,SFTP提供完整的远程文件系统操作接口,包括目录列举、权限修改、断点续传等,成为现代自动化运维与安全集成的首选方案。

2. SFTP API基础概念与编程接口支持

SFTP(Secure File Transfer Protocol)作为一种构建在SSH协议之上的安全文件传输机制,其API设计并非简单地封装网络调用,而是围绕安全、抽象和可扩展性构建了一套完整的编程模型。现代开发语言普遍通过第三方库或内置模块提供对SFTP的访问能力,但底层逻辑高度一致:建立加密会话、打开专用通道、执行远程文件系统操作。理解这些API的核心组件及其交互关系,是实现稳定、高效且安全的自动化文件传输系统的前提。

2.1 SFTP API的核心组件与抽象模型

SFTP API的设计深受面向对象思想影响,将复杂的网络通信过程抽象为一系列具有明确职责的对象。这种分层建模不仅提升了代码的可读性和可维护性,也使得开发者能够以接近本地文件操作的方式处理远程资源。核心组件包括会话(Session)、通道(Channel)、连接上下文以及文件句柄等,它们共同构成了一个状态驱动的操作体系。

2.1.1 会话(Session)、通道(Channel)与连接上下文

在SFTP编程中,“会话”代表一次经过身份验证的SSH连接实例。它负责管理主机认证、密钥交换、加密算法协商以及整体的安全上下文。一个 Session 对象通常由主机地址、端口、用户名及认证方式(密码或私钥)初始化,并在整个生命周期内维持加密隧道的完整性。

而“通道”则是基于已建立的会话所创建的逻辑通信路径。SSH协议支持多种类型的通道,如shell、exec、sftp等。其中, ChannelSftp 类型专用于文件操作,允许客户端发送SFTP协议定义的操作指令(如 OPEN , READ , WRITE , REMOVE 等),并接收结构化的响应数据包。

这两者之间的关系可通过以下 Mermaid 流程图 清晰表达:

graph TD

A[应用程序] --> B[创建JSch实例]

B --> C[配置Host, Port, User]

C --> D[连接并建立Session]

D --> E{认证成功?}

E -- 是 --> F[打开ChannelSftp通道]

F --> G[执行put/get/mkdir等操作]

G --> H[关闭Channel]

H --> I[断开Session]

I --> J[资源释放]

E -- 否 --> K[抛出AuthenticationException]

该流程展示了从应用层发起连接到完成操作的完整生命周期。值得注意的是, 一个Session可以复用多个Channel ,例如同时开启一个SFTP通道进行文件上传,另一个Exec通道执行远程命令。这体现了SSH协议的多路复用特性。

连接上下文则指代整个运行环境的状态集合,包括但不限于:

- 已协商的加密算法(如AES-128-CBC)

- 认证方式(publickey/password)

- 主机密钥指纹缓存

- 超时设置(connect timeout, socket timeout)

这些参数往往通过 Session.setConfig() 方法进行精细化控制。例如:

session.setConfig("StrictHostKeyChecking", "yes");

session.setConfig("cipher.s2c", "aes128-cbc,aes192-cbc,aes256-cbc");

session.setConfig("kex", "diffie-hellman-group14-sha1,diffie-hellman-group-exchange-sha256");

上述代码片段设置了三项关键安全策略:

1. StrictHostKeyChecking=yes 表示拒绝自动接受未知服务器公钥,防止中间人攻击;

2. 显式指定客户端到服务端的加密套件,避免使用弱算法;

3. 配置密钥交换算法,优先选择强度更高的DH-GEX-SHA256。

参数说明与逻辑分析 :

-"StrictHostKeyChecking"若设为"no"将带来极大安全隐患,尤其在生产环境中应始终启用严格校验。

- 加密算法顺序决定协商优先级,靠前的算法更受偏好。建议禁用CBC模式以外的老旧算法(如3des-cbc)以提升性能与安全性。

- KEX(Key Exchange)算法直接影响初始握手效率与抗量子计算能力,推荐使用ECDH或DH-GEX系列。

因此,在实际项目中,连接上下文不仅是功能配置容器,更是安全策略实施的关键载体。

2.1.2 文件句柄、路径命名规则与远程文件系统视图

当客户端请求打开某个远程文件时,SFTP服务器会返回一个唯一的 文件句柄(File Handle) ,形式上是一个字节数组(byte[]),用于后续读写操作的身份标识。这一机制类似于操作系统中的文件描述符(file descriptor),避免了重复解析路径带来的开销。

例如,在JSch库中调用 channel.open("/data/file.txt", ChannelSftp.O_RDONLY) 后,底层会发送一个 SSH_FXP_OPEN 包,服务端若成功打开文件,则回传一个句柄值,后续 read() 操作均携带此句柄进行定位。

路径命名遵循标准Unix风格,使用正斜杠 / 分隔目录层级,不区分大小写的情况取决于目标文件系统的实现(Linux默认区分,Windows可能不区分)。绝对路径以 / 开头,相对路径则相对于用户登录后的家目录。

| 路径类型 | 示例 | 解析说明 |

|---|---|---|

| 绝对路径 | /home/user/docs/report.pdf |

直接映射至根目录下的指定位置 |

| 相对路径 | ./uploads/data.csv |

解析为当前工作目录下的子路径 |

| 上级跳转 | ../backup/config.json |

可能引发路径遍历风险,需校验 |

为防止恶意输入导致越权访问(如 ../../../../etc/passwd ),必须在应用层实施严格的路径白名单校验或规范化处理:

public String sanitizePath(String inputPath, String basePath) {

Path base = Paths.get(basePath).normalize();

Path target = base.resolve(inputPath).normalize();

if (!target.startsWith(base)) {

throw new IllegalArgumentException("Invalid path: traversal detected");

}

return target.toString();

}

该方法利用Java NIO的 Path.resolve() 和 startsWith() 确保最终路径不会超出预设的作用域范围。这是防御路径注入攻击的有效手段之一。

此外,远程文件系统视图并不总是完整呈现所有内容。某些SFTP服务器会对用户可见路径做虚拟化处理(chroot jail),即限制用户只能访问其主目录及其子目录,形成逻辑隔离空间。此时API行为仍保持一致,但实际可操作范围受限。

2.1.3 同步与异步操作模式的设计哲学

SFTP API普遍支持同步阻塞调用,如 get(remote, local) 会一直等待直到文件下载完毕或发生异常。这种方式便于调试和顺序控制,但在高并发场景下容易造成线程堆积。

为此,高级库开始引入异步编程范式。以Paramiko为例,其 sftp.get_async() 返回一个 Future 对象,允许非阻塞轮询或回调触发:

def on_download_complete(future):

try:

result = future.result()

print("Download succeeded:", result)

except Exception as e:

print("Download failed:", str(e))

future = sftp.get_async('/remote/large.zip', '/local/cache/')

future.add_done_callback(on_download_complete)

这里采用了观察者模式,主线程无需等待I/O完成即可继续执行其他任务。配合线程池或事件循环(如asyncio),可显著提升吞吐量。

对比两种模式的特点如下表所示:

| 特性 | 同步模式 | 异步模式 |

|---|---|---|

| 编程复杂度 | 低,符合直觉 | 较高,需处理回调/协程 |

| 资源利用率 | 低,每个操作占用线程 | 高,并发能力强 |

| 错误传播方式 | 直接抛出异常 | 通过Future.get()获取异常 |

| 适用场景 | 单任务、脚本化操作 | 批量迁移、微服务集成 |

理想的设计应在同一API中提供两种接口,让开发者根据业务需求灵活选择。例如Apache MINA SSHD就通过 IoSession.write() 返回 WriteFuture 来实现异步通知机制。

2.2 主流开发语言中的SFTP API实现

尽管SFTP协议本身是跨平台的,不同语言生态对其封装方式存在差异。Java、Python和.NET作为企业级系统中最常用的三大技术栈,各自形成了成熟的SFTP解决方案。深入理解各平台库的设计理念与调用范式,有助于在多语言协作环境中统一接口规范。

2.2.1 Java平台下的JSch、Apache MINA SSHD库特性分析

JSch是Java中最广泛使用的SSH/SFTP库,轻量级(约200KB)、无外部依赖,适合嵌入式部署。其核心类体系清晰,主要包括:

JSch: 工厂类,用于生成SessionSession: 管理会话生命周期Channel: 抽象通信通道ChannelSftp: 提供SFTP操作方法集

典型连接与上传流程如下:

JSch jsch = new JSch();

Session session = jsch.getSession("user", "host.com", 22);

session.setPassword("pass");

session.setConfig("StrictHostKeyChecking", "no");

session.connect(30000);

Channel channel = session.openChannel("sftp");

channel.connect();

ChannelSftp sftp = (ChannelSftp) channel;

sftp.put(new FileInputStream("local.txt"), "/remote.txt");

sftp.exit();

session.disconnect();

逐行逻辑解读 :

1. 创建JSch实例,它是所有Session的起点;

2. 构造Session对象,指定用户、主机、端口;

3. 设置密码(也可用addIdentity加载私钥);

4. 关闭主机密钥检查(仅测试环境可用);

5. 发起连接,超时时间为30秒;

6. 打开名为”sftp”的通道;

7. 启动通道,进入SFTP子系统;

8. 强制转换为ChannelSftp以便调用文件方法;

9. 执行上传,支持InputStream输入;

10. 显式退出SFTP通道;

11. 断开SSH会话。

相比之下, Apache MINA SSHD 更适用于需要高度定制化的服务端场景。它不仅支持客户端操作,还能构建SFTP服务器。其模块化架构允许插件式扩展认证机制(如OAuth)、日志审计、速率限制等功能。

两者主要区别总结于下表:

| 比较维度 | JSch | Apache MINA SSHD |

|---|---|---|

| 客户端支持 | ✅ 完善 | ✅ 强大 |

| 服务端支持 | ❌ 不支持 | ✅ 可构建完整SFTP服务器 |

| 扩展性 | 有限 | 高,SPI架构 |

| 学习曲线 | 平缓 | 较陡峭 |

| 社区活跃度 | 中等(近年更新慢) | 高(ASF项目) |

对于大多数企业集成需求,JSch仍是首选;若需构建SFTP网关或代理服务,则MINA更具优势。

2.2.2 Python中paramiko库的对象结构与方法封装

Paramiko是Python事实上的SSH/SFTP标准库,基于Cryptography构建,支持现代加密算法。其对象模型与JSch高度相似:

import paramiko

client = paramiko.SSHClient()

client.set_missing_host_key_policy(paramiko.AutoAddPolicy())

client.connect('sftp.example.com', username='user', password='secret')

sftp = client.open_sftp()

sftp.put('local_file.txt', '/remote/path/file.txt')

sftp.close()

client.close()

其中:

- SSHClient 封装了连接管理和自动主机密钥处理;

- AutoAddPolicy() 自动信任新主机(生产环境应改用 RejectPolicy );

- open_sftp() 返回一个 SFTPClient 实例,提供文件操作接口。

Paramiko的优势在于与Python生态无缝集成,如结合 concurrent.futures 实现并行上传:

from concurrent.futures import ThreadPoolExecutor

def upload_file(host_info, src, dst):

transport = paramiko.Transport((host_info['host'], 22))

transport.connect(username=host_info['user'], password=host_info['passwd'])

sftp = paramiko.SFTPClient.from_transport(transport)

sftp.put(src, dst)

sftp.close()

transport.close()

with ThreadPoolExecutor(max_workers=5) as exec:

for h in hosts:

exec.submit(upload_file, h, 'data.zip', '/inbound/')

此例展示了如何利用线程池并发连接多个SFTP服务器,大幅提升批量任务效率。

2.2.3 .NET环境下Renci.SshNet的API调用范式

Renci.SshNet是.NET平台最受欢迎的SSH库,支持.NET Framework 4.0+ 和 .NET Standard 2.0。其API设计简洁直观:

using (var client = new SftpClient("sftp.host.com", "user", "password"))

{

client.Connect();

using (var fileStream = System.IO.File.OpenRead("local.txt"))

{

client.UploadFile(fileStream, "/remote.txt");

}

client.Disconnect();

}

亮点功能包括:

- 支持私钥认证(PKCS#8格式)

- 内置进度事件: client.OperationTimeout , client.RetryAttempts

- 异步方法: UploadFileAsync , DownloadFileAsync

特别值得一提的是其 事件驱动机制 :

client.OnUploadProgress += (sender, e) => {

Console.WriteLine($"Uploaded {e.BytesTransferred} of {e.TotalBytes}");

};

该事件可用于UI进度条更新或断点记录,极大增强了用户体验。

2.3 JSch库介绍与ChannelSftp通道使用

作为Java领域最主流的SFTP工具包,JSch虽不再频繁迭代,但仍被Maven Central收录超过千万次,足见其稳定性与普及程度。掌握其核心类体系与通道机制,是Java开发者必备技能。

2.3.1 JSch核心类体系:JSch、Session、Channel、ChannelSftp

JSch采用典型的工厂-实例模式组织对象:

JSch:全局配置中心,可注册多个私钥、设置代理等;Session:单个SSH连接实例,负责认证与加密;Channel:基于Session的多路复用通道;ChannelSftp:继承自Channel,专用于SFTP操作。

它们之间存在严格的依赖关系:

JSch jsch = new JSch(); // 全局实例

Session session = jsch.getSession(...); // 依赖JSch

session.connect(); // 建立物理连接

Channel channel = session.openChannel("sftp"); // 依赖Session

channel.connect(); // 激活通道

ChannelSftp sftp = (ChannelSftp) channel; // 类型转换

值得注意的是, JSch 对象可复用以创建多个Session,适合连接池场景。

2.3.2 ChannelSftp对象的生命周期管理与状态机模型

ChannelSftp 本质上是一个状态机,其合法操作受当前状态约束。常见状态包括:

| 状态 | 描述 | 允许操作 |

|---|---|---|

| DISCONNECTED | 初始或已关闭 | connect() |

| CONNECTED | 成功连接SFTP子系统 | put(), get(), ls(), mkdir() |

| CLOSED | 用户主动exit() | 无 |

若在未连接状态下调用 ls() ,将抛出 SftpException: connection is not available 。因此必须确保调用顺序正确。

推荐使用try-with-resources模式保障资源释放:

try (ChannelSftp sftp = (ChannelSftp) session.openChannel("sftp")) {

sftp.connect();

sftp.put(...);

} catch (SftpException e) {

// 处理异常

}

// 自动调用disconnect()

2.3.3 方法映射关系:put/get/cd/ls/rename/chmod对应协议指令

JSch的高层方法背后对应着SFTP协议的具体操作码(packet type):

| Java方法 | 协议请求 | 功能说明 |

|---|---|---|

put() |

SSH_FXP_WRITE | 分块写入文件 |

get() |

SSH_FXP_READ | 读取文件内容 |

cd() |

SSH_FXP_REALPATH | 解析并切换当前目录 |

ls() |

SSH_FXP_OPENDIR + READDIR | 打开目录并逐条读取条目 |

rename() |

SSH_FXP_RENAME | 重命名或移动文件 |

chmod() |

SSH_FXP_SETSTAT | 修改文件权限位 |

了解这一映射有助于排查底层问题。例如, ls("/") 实际发出两个请求:先打开根目录获取句柄,再循环调用 READDIR 获取每项元数据。

2.4 编程接口的安全约束与异常分类

任何网络通信都面临失败风险,SFTP尤为如此——涉及认证、加密、路径解析等多个环节。合理分类异常类型并制定应对策略,是保障系统健壮性的关键。

2.4.1 认证失败、连接超时、权限拒绝等典型异常处理策略

JSch抛出的异常主要分为三类:

| 异常类型 | 触发条件 | 建议处理方式 |

|---|---|---|

JSchException |

SSH层错误(如认证失败) | 重试或告警 |

SftpException |

SFTP协议级错误(如NO_SUCH_FILE) | 日志记录+降级处理 |

IOException |

网络中断或流关闭 | 连接重建 |

典型捕获模式:

try {

sftp.get("/missing.txt", new FileOutputStream("out.txt"));

} catch (SftpException e) {

switch (e.id) {

case ChannelSftp.SSH_FX_NO_SUCH_FILE:

log.warn("File not found: {}", remotePath);

break;

case ChannelSftp.SSH_FX_PERMISSION_DENIED:

throw new AuthorizationException("Access denied", e);

default:

throw e;

}

}

通过判断 e.id 精确识别错误原因,避免“一锅端”式的异常处理。

2.4.2 输入校验与路径注入风险防范机制设计

用户可控路径输入必须经过严格过滤。除了前述的路径规范化外,还可结合正则表达式限制字符集:

Pattern SAFE_PATH = Pattern.compile("^[a-zA-Z0-9._/-]+$");

if (!SAFE_PATH.matcher(userInput).matches()) {

throw new IllegalArgumentException("Invalid characters in path");

}

同时禁止包含 .. 、 ~ 、控制字符等潜在危险元素。最佳实践是在入口处统一拦截非法请求,而非依赖服务器防护。

3. SFTP连接与断开实现方法

在现代分布式系统架构中,安全、可靠的远程文件传输是数据交互的重要组成部分。SFTP(Secure File Transfer Protocol)作为基于SSH的安全协议,其核心优势在于通过加密通道完成身份认证和数据传输。然而,要实现高效稳定的SFTP通信,首要任务是建立并管理好底层连接——即Session会话与SFTP通道的创建与释放过程。本章深入剖析SFTP连接建立的技术细节,涵盖从主机配置到认证机制的选择,再到通道打开及状态监控的全流程,并重点探讨安全断开连接的最佳实践以及连接复用带来的性能优化潜力。

3.1 建立安全Session连接的技术细节

构建一个安全的SFTP连接始于成功建立SSH Session。该Session不仅承载了后续所有通信的基础,还负责密钥交换、加密算法协商、用户身份验证等关键安全流程。因此,正确初始化和配置Session对象是整个SFTP操作链路中的第一道防线。

3.1.1 主机地址、端口、用户名的配置规范

在实际开发中,连接目标服务器的基本信息包括主机IP或域名、SSH服务监听端口(默认为22)、登录用户名。这些参数通常来源于配置文件或环境变量,以增强系统的可维护性和安全性。

例如,在Java平台使用JSch库时,可以通过如下方式设置连接参数:

JSch jsch = new JSch();

String host = "sftp.example.com";

int port = 22;

String user = "deploy";

Session session = jsch.getSession(user, host, port);

| 参数 | 类型 | 必填性 | 说明 |

|---|---|---|---|

user |

String | 是 | 登录远程服务器的操作系统账户名 |

host |

String | 是 | 可解析的主机名或IPv4/IPv6地址 |

port |

int | 否 | SSH服务端口号,默认值为22 |

注意 :若未显式指定端口,则默认使用标准SSH端口22;但某些企业级部署可能出于安全考虑更改此端口,需确保配置准确。

此外,建议将敏感信息如主机地址、用户名等通过外部化配置管理(如Spring Boot的 application.yml 或Vault),避免硬编码于源码中,降低泄露风险。

3.1.2 密码认证与公钥认证的代码实现路径

SFTP支持多种身份验证方式,最常见的是密码认证和基于公钥的身份认证。两者各有适用场景:密码适用于简单调试环境;而公钥认证则更适合生产环境,具备更高的安全性且支持自动化脚本执行。

密码认证示例(Java + JSch)

session.setPassword("your_password");

session.setConfig("StrictHostKeyChecking", "no"); // 测试环境临时关闭校验

session.connect();

上述代码设置了明文密码并通过 setConfig 禁用了严格的主机密钥检查,便于快速连接测试服务器。但在生产环境中应谨慎使用 StrictHostKeyChecking=no ,因其可能导致中间人攻击。

公钥认证示例(加载私钥文件)

jsch.addIdentity("/path/to/id_rsa"); // 加载私钥

// 或者传入密码保护的私钥

// jsch.addIdentity("/path/to/id_rsa", "passphrase".getBytes());

session.connect();

此处调用 addIdentity() 方法注册本地私钥文件,JSch会在连接过程中自动完成公钥匹配认证。私钥文件应设置严格权限(如 chmod 600 id_rsa ),防止未授权访问。

认证方式对比表

| 特性 | 密码认证 | 公钥认证 |

|---|---|---|

| 安全性 | 中等(易受暴力破解) | 高(依赖非对称加密) |

| 自动化支持 | 差(需明文密码) | 优(无需交互输入) |

| 管理复杂度 | 低 | 中(需分发公钥至服务器) |

| 推荐场景 | 开发调试 | 生产环境、CI/CD流水线 |

最佳实践 :优先采用公钥认证,并结合SSH Agent或密钥环工具(如Pageant)进行运行时密钥托管。

3.1.3 Session配置属性(StrictHostKeyChecking、ConnectTimeout)详解

JSch允许通过 setConfig() 方法精细控制Session行为。以下列举几个关键配置项及其作用:

session.setConfig("StrictHostKeyChecking", "yes"); // 强制校验远程主机指纹

session.setConfig("PreferredAuthentications", "publickey,password"); // 认证顺序

session.setTimeout(30000); // 设置Socket层面超时(毫秒)

| 属性名 | 推荐值 | 说明 |

|---|---|---|

StrictHostKeyChecking |

"yes" |

若设为”no”,客户端不会拒绝未知主机,存在MITM风险 |

PreferredAuthentications |

"publickey" |

指定优先使用的认证方式,减少无效尝试 |

UserKnownHostsFile |

自定义路径 | 指定已知主机密钥存储文件(替代默认~/.ssh/known_hosts) |

graph TD

A[开始建立Session] --> B{是否首次连接?}

B -- 是 --> C[提示未知主机]

C --> D["StrictHostKeyChecking=yes ?"]

D -- 否 --> E[自动接受并继续]

D -- 是 --> F[中断连接,抛出异常]

B -- 否 --> G[比对known_hosts中的密钥]

G --> H{密钥匹配?}

H -- 是 --> I[建立加密通道]

H -- 否 --> J[触发警报,可能为MITM]

该流程图清晰展示了主机密钥验证的决策逻辑。启用 StrictHostKeyChecking=yes 可有效防御伪造服务器攻击,是保障连接真实性的必要手段。

3.2 打开SFTP通道的完整流程

一旦SSH Session成功建立,下一步便是打开专用的SFTP子系统通道。SFTP并非独立协议,而是运行在SSH之上的子系统服务,必须通过“打开通道”的方式激活。

3.2.1 调用openChannel(“sftp”)获取通道实例

在JSch中,通过 openChannel("sftp") 方法请求启动远程SFTP子系统:

Channel channel = session.openChannel("sftp");

ChannelSftp sftp = (ChannelSftp) channel;

sftp.connect(); // 启动SFTP子系统

该调用向SSH服务器发送类型为 sftp 的通道请求,服务器若安装并启用了SFTP子系统(通常配置于 /etc/ssh/sshd_config 中的 Subsystem sftp /usr/lib/openssh/sftp-server ),便会响应并建立双向数据流。

底层原理 :SSH协议支持多路复用,允许多个逻辑通道共享同一加密会话。每个通道代表一种服务(如shell、exec、sftp)。SFTP通道使用二进制编码的消息格式进行文件操作指令传输。

3.2.2 Channel连接参数设置与启动机制

虽然大多数情况下无需额外配置,但可根据需要调整缓冲区大小或超时时间:

channel.setInputStream(System.in);

channel.setOutputStream(System.out);

channel.setExtOutputStream(System.err);

这些设置主要用于调试目的,将通道的标准输出重定向到控制台。对于后台服务,通常不启用此类重定向。

启动通道后,可通过 isConnected() 方法判断其状态:

if (sftp.isConnected()) {

System.out.println("SFTP通道已就绪");

} else {

throw new IllegalStateException("SFTP通道未正常启动");

}

3.2.3 连接状态监听与健康检查手段

长期运行的服务需要定期检测连接健康状况,防止因网络波动导致的静默失效。

一种可行方案是周期性执行轻量级命令(如 pwd )来验证通道活性:

public boolean isConnectionHealthy(ChannelSftp sftp) {

try {

if (!sftp.isConnected()) return false;

sftp.pwd(); // 触发一次远程调用

return true;

} catch (SftpException e) {

return false;

}

}

| 检查方法 | 优点 | 缺点 |

|---|---|---|

pwd() |

简单高效,几乎无副作用 | 依赖远程执行能力 |

ls("/") |

更全面地验证读取权限 | 性能略低 |

| TCP心跳包 | 底层探测快 | 不反映应用层可用性 |

推荐结合应用层探测与定时重连机制,形成健壮的容错体系。

sequenceDiagram

participant Client

participant SSHServer

Client->>SSHServer: connect(username, host)

SSHServer-->>Client: 密钥交换 & 加密协商

Client->>SSHServer: authenticate(publickey/password)

SSHServer-->>Client: 认证成功

Client->>SSHServer: openChannel("sftp")

SSHServer-->>Client: 启动SFTP子系统

Client->>SSHServer: sftp.pwd()

SSHServer-->>Client: 返回当前目录 → 连接就绪

此序列图描绘了完整的SFTP连接建立流程,强调各阶段的交互关系与依赖顺序。

3.3 安全断开连接的最佳实践

连接资源属于有限系统资源,尤其在网络密集型应用中,未能及时释放Session或Channel会导致句柄泄漏、内存溢出甚至服务崩溃。

3.3.1 正确关闭Channel与Session的顺序原则

必须遵循“先关Channel,再关Session”的原则:

if (sftp != null && sftp.isConnected()) {

sftp.disconnect(); // 关闭SFTP通道

}

if (session != null && session.isConnected()) {

session.disconnect(); // 断开SSH会话

}

反向关闭(先断Session)可能导致Channel无法正常清理资源,引发异常或挂起。

3.3.2 资源泄露预防:try-with-resources与finally块保障

Java 7引入的 try-with-resources 语句可自动管理实现了 AutoCloseable 接口的对象。尽管JSch原生类未完全支持该特性,但仍可通过封装提升安全性:

public void safeTransfer() {

Session session = null;

ChannelSftp sftp = null;

try {

session = jsch.getSession(user, host, port);

session.setPassword(password);

session.connect();

sftp = (ChannelSftp) session.openChannel("sftp");

sftp.connect();

sftp.put(new FileInputStream("local.txt"), "/remote.txt");

} catch (Exception e) {

e.printStackTrace();

} finally {

if (sftp != null && sftp.isConnected()) sftp.disconnect();

if (session != null && session.isConnected()) session.disconnect();

}

}

扩展思路 :可封装

SftpClient类实现AutoCloseable,统一管理生命周期。

3.3.3 断开后的清理动作与连接池回收策略

在高并发场景下,频繁建立和销毁连接成本高昂。引入连接池(如Apache Commons Pool2)可显著提升性能:

GenericObjectPool<Session> sessionPool = new GenericObjectPool<>(new SftpSessionFactory());

Session reusableSession = sessionPool.borrowObject();

// 使用后归还

sessionPool.returnObject(reusableSession);

连接池应在归还前主动清理关联的Channel资源,并记录使用统计用于监控告警。

3.4 连接复用与性能优化方案

3.4.1 多次操作共享同一Session的可行性分析

SSH协议本身支持多通道复用,这意味着单个Session可以同时打开多个SFTP、Shell或Exec通道。因此,在一次业务流程中重复使用同一个Session进行多次文件操作是完全可行且高效的。

// 单Session多次操作示例

Session session = getSessionFromPool();

for (String file : fileList) {

ChannelSftp sftp = (ChannelSftp) session.openChannel("sftp");

sftp.connect();

sftp.put(new FileInputStream(file), "/upload/" + file);

sftp.disconnect(); // 注意只关通道

}

session.disconnect(); // 最终关闭Session

优势:

- 减少握手开销(TCP+SSH)

- 提升批量处理效率

- 降低服务器负载

限制:

- Session有最大通道数限制(由sshd配置决定)

- 长时间空闲可能被防火墙切断

3.4.2 长连接维护与心跳机制设计

为维持长连接活性,可在应用层模拟心跳包:

ScheduledExecutorService scheduler = Executors.newScheduledThreadPool(1);

scheduler.scheduleAtFixedRate(() -> {

try {

if (session.isConnected()) {

session.sendKeepAliveMsg();

}

} catch (Exception e) {

logger.warn("心跳失败", e);

}

}, 0, 30, TimeUnit.SECONDS);

sendKeepAliveMsg() 是JSch提供的API,用于发送不改变状态的保活消息,防止连接被中间设备丢弃。

| 优化策略 | 实现方式 | 效果评估 |

|---|---|---|

| 连接池化 | Apache Commons Pool2 | QPS提升3~5倍 |

| 心跳保活 | sendKeepAliveMsg() | 减少重连次数90%+ |

| 批量操作合并 | 复用Session+异步通道 | 显著降低延迟 |

综上所述,合理设计连接生命周期管理机制,不仅能保障系统稳定性,还能大幅提升整体I/O吞吐能力,是构建高性能SFTP客户端的核心所在。

4. 文件上传与下载(同步/异步)操作

在现代分布式系统和云原生架构中,远程服务器之间的文件传输已成为高频且关键的基础设施能力。SFTP 作为基于 SSH 加密通道的安全文件传输协议,在企业级数据交换、日志同步、备份恢复等场景中扮演着不可替代的角色。本章聚焦于 SFTP 协议中最核心的操作——文件上传与下载,并深入探讨其在同步与异步两种编程模型下的实现机制、性能优化策略以及工程实践中的常见陷阱。

不同于传统 FTP 的明文传输方式,SFTP 在整个传输过程中均通过加密会话进行通信,确保了数据的机密性与完整性。而在 API 层面,无论是 Java 中的 JSch、Python 的 paramiko 还是 .NET 的 Renci.SshNet,都提供了对 put 和 get 操作的高度封装。然而,这些看似简单的接口背后隐藏着复杂的 I/O 控制流、异常处理逻辑以及资源管理责任。尤其当面对大文件、高并发或弱网络环境时,仅使用默认配置往往会导致内存溢出、连接中断或性能瓶颈。

因此,理解 SFTP 文件传输的本质不仅是掌握 API 调用语法的问题,更涉及对底层数据流控制、状态机管理、线程调度与错误恢复机制的全面把握。我们首先从最基础的同步模型入手,剖析其阻塞特性与适用边界;随后过渡到异步模式,构建支持并发任务调度与带宽控制的高级架构;最终结合实际生产需求,引入文件校验、断点续传与分块读写等关键技术,形成一套完整、健壮、可扩展的文件传输解决方案。

4.1 同步文件传输的编程模型

同步文件传输是 SFTP 编程中最直观、最容易上手的方式,适用于中小规模文件、低频次操作或单线程任务场景。该模型采用“请求-等待-响应”机制,调用线程在发起 put 或 get 操作后会被阻塞,直到整个文件传输完成或发生异常。虽然其实现简单,但若不加以合理设计,极易引发性能问题甚至系统崩溃。

4.1.1 使用 put(InputStream, remotePath) 实现可靠上传

在 JSch 库中, ChannelSftp.put(InputStream src, String destination) 方法是最常用的文件上传接口之一。它允许开发者将任意输入流(如本地文件流、网络响应流)直接写入远程路径,避免中间缓存带来的内存压力。

try (InputStream inputStream = new FileInputStream("/local/data/large-file.zip")) {

channelSftp.put(inputStream, "/remote/upload/large-file.zip", ChannelSftp.OVERWRITE);

} catch (SftpException | IOException e) {

throw new RuntimeException("文件上传失败", e);

}

参数说明:

| 参数 | 类型 | 描述 |

|---|---|---|

src |

InputStream |

数据源流,必须支持重复读取(除非标记为一次性使用) |

destination |

String |

远程目标路径,需符合服务器路径规范 |

mode |

int |

写入模式: OVERWRITE , RESUME , APPEND |

执行逻辑分析:

- 流绑定 :JSch 将传入的

InputStream包装为内部缓冲流,默认使用 32KB 缓冲区。 - 分包发送 :每次从流中读取固定大小的数据块(通常为 32KB),封装成 SFTP 协议的

SSH_FXP_WRITE请求包。 - 确认机制 :每发送一个数据包,客户端等待服务器返回

SSH_FXP_STATUS确认码(成功码为 0)。 - 异常中断 :一旦出现网络超时或权限拒绝,抛出

SftpException,并终止当前传输。

⚠️ 注意:由于

InputStream是单向消耗型资源,无法重试。若中途断开,则必须重新打开流并选择RESUME模式尝试接续。

为了增强可靠性,建议在调用前验证远程目录是否存在:

private void ensureRemoteDirectoryExists(ChannelSftp sftp, String remotePath) throws SftpException {

try {

sftp.stat(remotePath); // 检查路径是否存在

} catch (SftpException e) {

if (e.id == ChannelSftp.SSH_FX_NO_SUCH_FILE) {

String parentDir = remotePath.substring(0, remotePath.lastIndexOf('/'));

ensureRemoteDirectoryExists(sftp, parentDir); // 递归创建父目录

sftp.mkdir(remotePath);

} else {

throw e;

}

}

}

此递归创建逻辑能有效防止因目录缺失导致的上传失败,提升自动化程度。

4.1.2 get(remotePath, OutputStream) 完成远程文件拉取

与上传类似, ChannelSftp.get(String source, OutputStream dst) 用于从远程服务器下载文件至本地输出流。

try (OutputStream outputStream = new FileOutputStream("/local/download/file.txt")) {

channelSftp.get("/remote/data/file.txt", outputStream);

} catch (SftpException | IOException e) {

throw new RuntimeException("文件下载失败", e);

}

参数说明:

| 参数 | 类型 | 描述 |

|---|---|---|

source |

String |

远程文件路径,必须存在且可读 |

dst |

OutputStream |

目标输出流,接收数据 |

monitor |

SftpProgressMonitor (可选) |

用于监听进度回调 |

数据流控制流程图(Mermaid):

sequenceDiagram

participant Client

participant Server

Client->>Server: SSH_FXP_OPEN(source, READ)

Server-->>Client: File Handle

loop 分块读取

Client->>Server: SSH_FXP_READ(handle, offset, length)

Server-->>Client: 数据包 | EOF

Client->>OutputStream: write(data)

end

Client->>Server: SSH_FXP_CLOSE(handle)

该流程体现了典型的请求-响应式交互模式。每个 READ 请求携带偏移量和长度,服务器按需返回数据片段。值得注意的是,SFTP 并不强制要求支持随机访问,部分旧版 OpenSSH 实现可能限制最大偏移值。

此外,若目标路径已存在同名文件,Java 的 FileOutputStream 默认会覆盖内容。若需保留原文件,应提前检测本地路径状态。

4.1.3 传输进度监听器的注册与回调机制

对于大文件传输,缺乏进度反馈会导致用户体验下降甚至误判任务卡死。JSch 提供了 SftpProgressMonitor 接口,可用于监控传输过程中的字节流动情况。

public class ProgressMonitor implements SftpProgressMonitor {

private long fileSize;

private long transferred;

@Override

public boolean count(long bytes) {

transferred += bytes;

int percent = (int) (transferred * 100 / fileSize);

System.out.printf("上传进度: %d%% (%d/%d bytes)\n", percent, transferred, fileSize);

return true; // 返回 false 可中断传输

}

@Override

public void init(int op, String src, String dest, long max) {

this.fileSize = max;

this.transferred = 0;

System.out.println("开始传输: " + src + " -> " + dest);

}

@Override

public void end() {

System.out.println("传输结束");

}

}

// 使用示例

channelSftp.put(new FileInputStream(localFile), remotePath, new ProgressMonitor());

回调机制解析:

init():在传输启动时调用一次,提供操作类型(PUT/GET)、源/目标路径及总大小。count(long bytes):每次成功传输指定字节数后触发,返回false可主动取消传输。end():无论成功或失败,最后都会调用以收尾。

✅ 最佳实践:可在

count()中集成日志记录、UI 更新或阈值告警功能。例如,当连续 5 秒无字节更新时,自动触发超时中断。

下表对比了不同传输模式下的监控支持能力:

| 特性 | 同步传输 | 异步传输 |

|---|---|---|

| 支持进度回调 | ✅ ( SftpProgressMonitor ) |

✅(需自定义 Future 监听) |

| 可中断性 | 依赖 monitor 返回 false | ✅ 显式 cancel() |

| 内存占用 | 低(流式处理) | 视实现而定 |

| 并发能力 | ❌ 阻塞主线程 | ✅ 多任务并行 |

4.2 异步传输的高级应用场景

随着微服务与事件驱动架构的普及,传统的同步阻塞式文件传输已难以满足高吞吐、低延迟的业务需求。异步非阻塞 I/O 成为应对大规模并发传输任务的关键技术路径。通过多线程调度、Future 模式与流量控制机制,可以显著提升系统的整体吞吐能力和资源利用率。

4.2.1 多线程并发上传/下载任务调度框架搭建

在 Java 中,可通过 ExecutorService 构建线程池来并行执行多个 SFTP 任务。每个任务封装独立的 Session 和 ChannelSftp 实例,避免共享状态引发竞争。

ExecutorService executor = Executors.newFixedThreadPool(10);

List<Future<Boolean>> futures = new ArrayList<>();

for (File file : localFiles) {

Callable<Boolean> task = () -> {

JSch jsch = new JSch();

Session session = jsch.getSession(username, host, port);

session.setPassword(password);

session.setConfig("StrictHostKeyChecking", "no");

session.connect();

ChannelSftp channel = (ChannelSftp) session.openChannel("sftp");

channel.connect();

try (InputStream in = new FileInputStream(file)) {

channel.put(in, "/remote/batch/" + file.getName());

return true;

} finally {

channel.disconnect();

session.disconnect();

}

};

futures.add(executor.submit(task));

}

// 等待所有任务完成

for (Future<Boolean> future : futures) {

try {

boolean success = future.get(30, TimeUnit.SECONDS);

System.out.println("任务结果: " + success);

} catch (TimeoutException e) {

future.cancel(true);

}

}

关键设计要点:

- 连接隔离 :每个线程维护独立的 Session,避免 SSH 层复用冲突。

- 资源释放 :务必在

finally块中关闭 Channel 与 Session。 - 超时控制 :使用

Future.get(timeout)防止线程永久挂起。 - 异常传播 :捕获

ExecutionException获取真实错误原因。

该模式适用于批量上传日志文件、定时备份等批处理场景。

4.2.2 Future 模式在非阻塞 I/O 中的应用示例

尽管 JSch 本身未提供原生异步 API,但可通过包装 Callable 或 CompletableFuture 实现伪异步调用。

public CompletableFuture<Void> uploadAsync(String localPath, String remotePath) {

return CompletableFuture.runAsync(() -> {

try {

try (InputStream is = Files.newInputStream(Paths.get(localPath))) {

channelSftp.put(is, remotePath);

}

} catch (IOException | SftpException e) {

throw new CompletionException(e);

}

}, executor);

}

// 调用方式

uploadAsync("/tmp/a.zip", "/upload/a.zip")

.thenRun(() -> System.out.println("上传完成"))

.exceptionally(throwable -> {

System.err.println("上传失败: " + throwable.getCause().getMessage());

return null;

});

流程图(Mermaid):

graph TD

A[发起异步上传] --> B{提交至线程池}

B --> C[独立线程执行put()]

C --> D[成功: 触发 thenRun]

C --> E[失败: 触发 exceptionally]

D --> F[继续后续操作]

E --> G[记录日志或重试]

这种方式实现了真正的非阻塞调用,主流程无需等待即可继续执行其他逻辑,适合集成进响应式系统(如 Spring WebFlux)。

4.2.3 流量控制与带宽限制策略实施

在带宽敏感环境中(如跨区域专线、移动网络),无节制的文件传输可能导致链路拥塞。为此,可在进度监听器中加入限速逻辑:

public class ThrottledProgressMonitor implements SftpProgressMonitor {

private final long startTime = System.currentTimeMillis();

private long transferred = 0;

private final long maxKbps; // KB/s

private static final long TICK_INTERVAL_MS = 100;

public ThrottledProgressMonitor(long maxKbps) {

this.maxKbps = maxKbps;

}

@Override

public boolean count(long bytes) {

transferred += bytes;

long elapsed = System.currentTimeMillis() - startTime;

long expectedTimeMs = (transferred / 1024) * 1000 / maxKbps;

if (elapsed < expectedTimeMs) {

try {

Thread.sleep(expectedTimeMs - elapsed);

} catch (InterruptedException e) {

Thread.currentThread().interrupt();

return false;

}

}

return true;

}

// 其他方法略...

}

该实现通过计算理论耗时与实际耗时之差,插入延时睡眠以控制平均速率。例如设置 maxKbps=512 即可将传输速度限制在 512KB/s 左右。

4.3 文件完整性校验与重试机制

在网络不稳定或服务器负载高的情况下,文件传输可能出现截断、乱序或损坏等问题。仅靠 TCP 层的可靠性不足以保证应用层数据一致。因此,必须引入端到端的完整性校验与容错恢复机制。

4.3.1 传输前后 MD5/SHA 校验值比对逻辑

推荐在上传完成后立即计算远程文件摘要并与本地比对。

private String calculateLocalMD5(String filePath) throws Exception {

MessageDigest md = MessageDigest.getInstance("MD5");

try (DigestInputStream dis = new DigestInputStream(

new FileInputStream(filePath), md)) {

byte[] buffer = new byte[8192];

while (dis.read(buffer) != -1) { /* read for digest */ }

}

return bytesToHex(md.digest());

}

private String calculateRemoteMD5(ChannelSftp sftp, String remotePath) throws Exception {

InputStream execOut = executeCommand(sftp, "md5sum " + remotePath);

BufferedReader reader = new BufferedReader(new InputStreamReader(execOut));

return reader.readLine().split(" ")[0];

}

// 上传并校验

channelSftp.put(localFile, remotePath);

String localHash = calculateLocalMD5(localFile);

String remoteHash = calculateRemoteMD5(channelSftp, remotePath);

if (!localHash.equals(remoteHash)) {

throw new IOException("文件校验失败,可能存在传输错误");

}

⚠️ 注意:

md5sum命令需在远程服务器安装,否则需改用 Java 自行下载后本地计算。

4.3.2 网络中断后的断点续传可行性探讨

SFTP 协议本身支持 RESUME 模式,允许从指定偏移处继续上传:

RandomAccessFile raf = new RandomAccessFile(localFile, "r");

raf.seek(resumePosition);

channelSftp.put(new FileInputStream(raf.getFD()), remotePath, ChannelSftp.RESUME);

但前提是:

- 服务器支持 append 操作;

- 远程文件已有部分内容;

- 本地文件未被修改。

否则仍需全量重传。

4.3.3 自动重试策略与指数退避算法集成

结合 RetryTemplate (Spring Retry)或手动实现指数退避:

int maxRetries = 5;

long baseDelayMs = 1000;

for (int i = 0; i <= maxRetries; i++) {

try {

performTransfer();

break;

} catch (SftpException e) {

if (i == maxRetries) throw e;

long backoff = baseDelayMs * (1L << i); // 指数增长

Thread.sleep(backoff);

}

}

该策略可有效缓解临时性故障(如瞬时丢包、认证抖动),提高系统韧性。

4.4 大文件处理与内存管理优化

4.4.1 分块读写避免 OutOfMemoryError

对于超过 JVM 堆大小的文件,禁止一次性加载到内存。始终使用流式处理:

try (InputStream is = Files.newInputStream(path);

OutputStream os = channelSftp.put("large.dat")) {

byte[] buffer = new byte[1024 * 64]; // 64KB buffer

int len;

while ((len = is.read(buffer)) > 0) {

os.write(buffer, 0, len);

}

}

缓冲区大小建议设为 32~64KB,过大反而增加 GC 压力。

4.4.2 NIO 通道与缓冲区在高吞吐场景下的优势

利用 FileChannel.transferTo() 实现零拷贝高效传输:

try (RandomAccessFile raf = new RandomAccessFile(src, "r");

FileChannel channel = raf.getChannel()) {

channel.transferTo(0, channel.size(), Channels.newChannel(sftpOutputStream));

}

NIO 提供更高的 I/O 效率,尤其适合 SSD 存储设备与万兆网络环境。

综上所述,SFTP 文件传输不仅是一项基础操作,更是系统稳定性、安全性和性能的重要体现。唯有深入理解其底层机制,方能在复杂生产环境中游刃有余。

5. 远程目录创建、删除与内容列举

在企业级系统集成和自动化运维场景中,远程文件系统的管理能力是SFTP协议应用的核心环节之一。除了基本的文件上传下载功能外,对远程目录结构的操作——包括创建、删除、遍历与监控——构成了复杂任务调度、数据同步引擎和部署流水线的基础支撑。本章将深入剖析基于JSch等主流SFTP客户端库实现目录操作的技术细节,揭示其背后的安全机制、异常处理策略以及性能优化路径。

通过SFTP API进行远程目录管理时,开发者不仅需要理解底层协议如何映射操作系统级别的文件系统行为,还需关注跨平台兼容性、权限边界控制以及潜在的安全风险。例如,在多租户环境中若未严格校验用户输入路径,则可能引发路径遍历攻击;而在大规模文件扫描场景下,不当的列表获取方式可能导致网络拥塞或内存溢出。因此,构建一个健壮、安全且高效的目录操作模块,是提升SFTP服务可用性的关键所在。

本章还将结合实际代码示例,展示如何封装递归目录创建逻辑、安全地清理非空目录,并解析 ls() 返回的元数据以识别不同类型文件。同时,引入轮询与事件驱动两种模式探讨远程目录变更监控的可行性,为后续构建实时同步系统提供理论支持与实践参考。

5.1 目录结构操作的基本命令封装

远程目录的增删改查是SFTP客户端最常用的功能之一。尽管SFTP协议本身并未直接定义“递归创建”或“强制删除”这类高级语义,但开发者可通过组合基础命令(如 mkdir , rmdir , rm , ls )来实现更复杂的目录操作逻辑。这些操作通常依赖于 ChannelSftp 对象提供的方法接口,其行为受服务器端SSH子系统实现的影响较大,尤其在不同操作系统(Linux vs Windows OpenSSH)之间存在差异。

为了确保操作的可靠性与可移植性,建议在业务层面对原生API进行抽象封装,隐藏底层细节并统一错误处理流程。以下从单级目录创建、多级递归创建、空目录删除及非空目录清除四个方面展开详细分析。

5.1.1 mkdir()创建单级与多级目录的递归实现

SFTP规范中的 mkdir 命令仅支持创建单一层级的目录。若目标路径包含尚未存在的父目录(如 /data/app/logs ),直接调用会抛出 SftpException: No such file 异常。为此,必须实现递归创建逻辑,逐层向上检查路径是否存在,并按顺序建立缺失层级。

public void mkdirs(ChannelSftp sftp, String remotePath) throws SftpException {

String[] parts = remotePath.split("/");

StringBuilder pathBuilder = new StringBuilder();

for (String part : parts) {

if (part.isEmpty()) continue; // 忽略根前缀

pathBuilder.append("/").append(part);

try {

sftp.stat(pathBuilder.toString()); // 检查是否已存在

} catch (SftpException e) {

if (e.id == ChannelSftp.SSH_FX_NO_SUCH_FILE) {

sftp.mkdir(pathBuilder.toString()); // 创建该层级

System.out.println("Created directory: " + pathBuilder);

} else {

throw e; // 其他异常传递

}

}

}

}

逻辑分析:

- 第2行 :将传入路径按

/分割成数组,便于逐层处理。 - 第4~5行 :初始化StringBuilder用于动态拼接当前路径。

- 第7~8行 :跳过空字符串(由开头

/导致),避免路径错误。 - 第10~14行 :使用

sftp.stat()探测当前路径是否存在。若返回成功说明目录已存在;若抛出SSH_FX_NO_SUCH_FILE(错误码4),则进入创建分支。 - 第15行 :执行

mkdir创建当前层级目录。 - 第17行 :对于其他类型的SFTP异常(如权限拒绝、I/O错误),立即抛出中断流程。

| 异常类型 | 错误码 | 含义 | 处理建议 |

|---|---|---|---|

| SSH_FX_NO_SUCH_FILE | 4 | 路径不存在 | 可安全尝试创建 |

| SSH_FX_PERMISSION_DENIED | 3 | 权限不足 | 记录日志并提示用户 |

| SSH_FX_FAILURE | 4 | 通用失败 | 需结合服务器日志排查 |

graph TD

A[开始递归创建] --> B{路径为空?}

B -- 是 --> C[结束]

B -- 否 --> D[分割路径为组件]

D --> E[初始化当前路径]

E --> F{还有组件?}

F -- 否 --> G[完成创建]

F -- 是 --> H[拼接下一个组件]

H --> I[stat检测是否存在]

I --> J{存在吗?}

J -- 是 --> K[继续下一组件]

J -- 否 --> L[执行mkdir创建]

L --> M[记录创建日志]

M --> K

K --> F

该流程图清晰展示了递归创建的核心控制流:每次迭代只处理一层目录,通过 stat 先行探测避免重复创建,从而保证幂等性。

5.1.2 rmdir()删除空目录的安全边界条件

SFTP协议规定,只有当目录为空时才能成功调用 rmdir 删除。这一限制旨在防止误删重要数据。然而,这也意味着在调用前必须显式验证目录状态,否则会导致 SftpException: Failure 异常。

public boolean isDirectoryEmpty(ChannelSftp sftp, String dirPath) throws SftpException {

Vector<?> fileList = sftp.ls(dirPath);

return fileList.stream()

.filter(item -> item instanceof SftpATTRS)

.map(item -> (SftpLsEntry) item)

.noneMatch(entry -> !entry.getFilename().equals(".") && !entry.getFilename().equals(".."));

}

上述代码利用 ls() 获取目录内容,并过滤掉 . 和 .. 条目后判断剩余项数量。只有当无其他条目时才视为“空”。

public void safeRmdir(ChannelSftp sftp, String dirPath) throws SftpException {

if (isDirectoryEmpty(sftp, dirPath)) {

sftp.rmdir(dirPath);

System.out.println("Removed empty directory: " + dirPath);

} else {

throw new IllegalStateException("Cannot remove non-empty directory: " + dirPath);

}

}

参数说明:

- sftp : 已建立连接的 ChannelSftp 实例。

- dirPath : 待删除目录的绝对或相对路径。

此方法强调了“安全删除”的理念:先检查再操作,避免盲目调用导致异常。此外,还可扩展为带回调通知的版本,供审计系统记录操作日志。

5.1.3 rm -r模拟:深度遍历并清除非空目录

由于SFTP不支持原生命令删除非空目录,需手动实现类似 rm -rf 的行为。这要求开发者编写递归清理逻辑:先删除所有子文件和子目录,最后移除自身。

public void deleteDirectoryRecursive(ChannelSftp sftp, String path) throws SftpException {

Vector<?> items = sftp.ls(path);

for (Object item : items) {

if (!(item instanceof SftpLsEntry)) continue;

SftpLsEntry entry = (SftpLsEntry) item;

String name = entry.getFilename();

if (".".equals(name) || "..".equals(name)) continue;

String fullPath = path + "/" + name;

SftpATTRS attrs = entry.getAttrs();

if (attrs.isDir()) {

deleteDirectoryRecursive(sftp, fullPath); // 递归删除子目录

} else {

sftp.rm(fullPath); // 删除文件

System.out.println("Deleted file: " + fullPath);

}

}

sftp.rmdir(path); // 最后删除自己

System.out.println("Deleted directory: " + path);

}

逐行解读:

- 第2行 :获取指定路径下的所有条目。

- 第3~4行 :跳过非 SftpLsEntry 对象(如连接信息)。

- 第5~6行 :提取文件名。

- 第7~8行 :忽略 . 和 .. 。

- 第9行 :构造完整路径。

- 第10行 :获取属性以判断类型。

- 第12~13行 :如果是目录,递归调用自身。

- 第15行 :否则作为普通文件调用 rm 删除。

- 第17行 :所有子项清理完毕后,删除本目录。

⚠️ 注意事项:

- 该操作不可逆,请务必确认路径合法性;

- 在高延迟网络环境下,大量ls和rm调用可能导致超时;

- 建议加入进度反馈机制,提升用户体验。

5.2 远程文件列表获取与解析

获取远程目录内容是许多自动化脚本的前提,如备份、同步、清理等。SFTP通过 ls() 方法返回目录中所有条目的集合,每个条目包含名称、属性(权限、大小、时间戳等),甚至符号链接指向的目标路径。正确解析这些信息不仅能实现可视化浏览,还能支撑更高级的过滤与排序逻辑。

5.2.1 ls(String path)返回SftpATTRS对象集合

ChannelSftp.ls(path) 方法返回一个 Vector<SftpLsEntry> ,其中每个 SftpLsEntry 包含两个核心部分:文件名( filename )和属性对象( SftpATTRS )。后者封装了POSIX风格的元数据字段:

Vector<?> list = sftp.ls("/var/log");

for (Object obj : list) {

SftpLsEntry entry = (SftpLsEntry) obj;

String filename = entry.getFilename();

SftpATTRS attrs = entry.getAttrs();

System.out.printf("Name: %s, Size: %d, Dir: %b, Time: %tc%n",

filename,

attrs.getSize(),

attrs.isDir(),

attrs.getMTime() * 1000L);

}

输出示例:

Name: . , Size: 4096, Dir: true, Time: Mon Apr 05 10:23:10 CST 2024

Name: .. , Size: 4096, Dir: true, Time: Sun Apr 04 15:18:32 CST 2024

Name: app.log , Size: 1048576, Dir: false, Time: Tue Apr 06 09:15:22 CST 2024

参数说明:

- getSize() :文件字节数;

- getMTime() :修改时间(Unix时间戳,秒级);

- isDir() :是否为目录;

- isLink() :是否为符号链接;

- getPermissions() :权限位整数值(如0755 → 493)。

该信息可用于构建树形结构、生成报告或执行条件判断(如“查找大于1MB的日志文件”)。

5.2.2 文件类型识别:普通文件、目录、符号链接判断

SFTP允许服务器暴露多种文件类型,客户端应能准确区分以便采取不同处理策略。

| 类型 | 判断方法 | 示例用途 |

|---|---|---|

| 普通文件 | !attrs.isDir() && !attrs.isLink() |

下载、计算哈希 |

| 目录 | attrs.isDir() |

递归遍历 |

| 符号链接 | attrs.isLink() |

解析目标路径或跳过 |

public String getFileType(SftpATTRS attrs) {

if (attrs.isLink()) return "SYMLINK";

if (attrs.isDir()) return "DIRECTORY";

return "FILE";

}

当遇到符号链接时,可进一步调用 sftp.readlink(path) 获取其指向的真实路径:

if (attrs.isLink()) {

String target = sftp.readlink(fullPath);

System.out.println("Symbolic link '" + filename + "' points to: " + target);

}

这在构建文件依赖图谱或避免无限递归(循环软链)时尤为重要。

5.2.3 排序与过滤逻辑在客户端的实现建议

SFTP协议未规定 ls() 结果的排序顺序,实际返回取决于服务器实现(OpenSSH默认按inode顺序)。因此,若需按名称、时间或大小排序,应在客户端完成。

List<SftpLsEntry> sorted = ((Vector<SftpLsEntry>) sftp.ls("/backup"))

.stream()

.filter(e -> !e.getFilename().startsWith(".")) // 隐藏文件过滤

.sorted(Comparator.comparingLong(e -> e.getAttrs().getMTime())) // 时间升序

.collect(Collectors.toList());

常见排序维度:

- 名称字母序: Comparator.comparing(SftpLsEntry::getFilename)

- 修改时间倒序(最新优先): .reversed()

- 文件大小降序: comparingLong(e -> e.getAttrs().getSize()).reversed()

推荐做法是将此类逻辑封装为可复用的工具类,支持链式调用:

RemoteFileQuery.of(sftp, "/data")

.excludeHidden()

.sortByModifiedTime(false)

.filterBySize(minSize, Long.MAX_VALUE)

.execute();

5.3 路径遍历攻击防御机制

在Web应用或API网关中暴露SFTP目录操作功能时,若缺乏输入校验,攻击者可通过构造恶意路径(如 ../../../etc/passwd )读取或篡改敏感系统文件,造成严重安全漏洞。

5.3.1 相对路径(../)输入的合法性校验

假设用户提交路径参数为 ../config/db.yaml ,而服务端以 /home/user/uploads 为基础目录拼接,则最终访问路径变为 /home/user/config/db.yaml ,超出预期范围。

解决方案是采用“白名单+规范化”双重校验:

public boolean isValidSubpath(String basePath, String inputPath) {

try {

Path base = Paths.get(basePath).toAbsolutePath().normalize();

Path target = Paths.get(base + "/" + inputPath).normalize();

return target.startsWith(base);

} catch (InvalidPathException e) {

return false;

}

}

测试用例:

System.out.println(isValidSubpath("/home/user/data", "logs/app.log")); // true

System.out.println(isValidSubpath("/home/user/data", "../shadow")); // false

System.out.println(isValidSubpath("/home/user/data", "./tmp/../file")); // true (经normalize后合法)

该方法利用Java NIO的 Path.normalize() 自动消除 .. 和 . ,再通过 startsWith 确保目标仍在基路径之下。

5.3.2 根目录隔离与访问范围限制策略

更严格的方案是在SFTP服务器侧配置 ChrootDirectory 或使用 internal-sftp 配合 Match User 规则,使特定用户只能访问其专属目录,从根本上杜绝越权访问。

| 策略 | 实现方式 | 安全等级 |

|---|---|---|

| 客户端校验 | Java代码过滤 | 中 |

| 服务端chroot | sshd_config配置 | 高 |

| 文件系统ACL | setfacl限制读写 | 高 |

推荐组合使用:客户端做前置拦截,服务端做最终防线。

flowchart LR

A[用户请求访问 /upload/../etc/passwd] --> B{客户端路径校验}

B -- 不合法 --> C[拒绝并记录日志]

B -- 合法 --> D[转发至SFTP服务器]

D --> E{服务器chroot限制}

E -- 超出范围 --> F[SSH拒绝访问]

E -- 在范围内 --> G[执行操作]

该架构实现了纵深防御(Defense in Depth),即使某一层失效仍可阻止攻击扩散。

5.4 实时监控远程目录变化

虽然SFTP协议本身不支持文件系统事件通知(如inotify),但在某些场景(如日志采集、自动备份)中仍需感知远程目录变动。

5.4.1 轮询机制设计与性能权衡

最简单的方式是定期执行 ls 并比对文件名与时间戳:

Map<String, Long> lastState = new ConcurrentHashMap<>();

public void pollForChanges(ChannelSftp sftp, String path, long intervalMs) {

ScheduledExecutorService scheduler = Executors.newSingleThreadScheduledExecutor();

scheduler.scheduleAtFixedRate(() -> {

try {

Set<String> currentFiles = new HashSet<>();

Vector<?> entries = sftp.ls(path);

for (Object o : entries) {

if (o instanceof SftpLsEntry) {

SftpLsEntry e = (SftpLsEntry) o;

String name = e.getFilename();

if (!name.startsWith(".")) {

currentFiles.add(name + "@" + e.getAttrs().getMTime());

}

}

}

// 检测新增/删除

Set<String> previous = lastState.keySet();

currentFiles.forEach(f -> {

if (!previous.contains(f)) System.out.println("New or modified: " + f);

});

lastState.clear();

lastState.putAll(currentFiles.stream()

.collect(Collectors.toMap(Function.identity(), s -> 1L)));

} catch (Exception e) {

e.printStackTrace();

}

}, 0, intervalMs, TimeUnit.MILLISECONDS);

}

优点:实现简单,兼容性强。

缺点:频繁 ls 增加负载,无法精确捕获创建/删除瞬间。

5.4.2 变更事件触发式同步架构展望

理想方案是结合外部机制实现近实时通知,例如:

- 在远程主机部署

inotify脚本,发现变化时发送MQ消息; - 使用rsync+trigger实现增量同步;

- 或迁移至支持WebSocket/SSE的现代文件同步协议(如WebDAV over HTTPS)。

未来随着SFTP扩展提案(如 fsync@openssh.com )的发展,有望在标准层面引入事件订阅机制,届时可构建真正低延迟的跨域同步系统。

6. 文件元数据获取与属性设置(时间、大小、权限)

6.1 文件属性查询:stat与lstat的区别与应用

在SFTP协议中,文件元数据的获取主要通过 STAT 和 LSTAT 协议请求完成。JSch库中的 ChannelSftp 提供了 stat(String path) 与 lstat(String path) 方法,分别对应这两个底层协议指令。虽然两者都返回 SftpATTRS 对象,但其行为在处理符号链接时存在关键差异。

stat():解析符号链接并返回目标文件的实际属性。lstat():不解析符号链接,返回链接本身的元数据。

ChannelSftp sftp = (ChannelSftp) session.openChannel("sftp");

sftp.connect();

// 查询真实文件属性(若path为软链,则返回目标文件信息)

SftpATTRS attrs = sftp.stat("/remote/path/file.txt");

// 仅查询路径自身属性(保留软链信息)

SftpATTRS linkAttrs = sftp.lstat("/remote/path/symlink.txt");

SftpATTRS 类包含以下核心字段:

| 字段 | 类型 | 含义 |

|---|---|---|

| size | long | 文件大小(字节) |

| mtime | long | 最后修改时间(Unix时间戳) |

| atime | long | 最后访问时间 |

| permissions | int | Unix权限位(如0755) |

| uid | int | 所属用户ID |

| gid | int | 所属组ID |

| isDir() | boolean | 是否为目录 |

| isLink() | boolean | 是否为符号链接 |

使用场景示例 :判断远程文件是否存在且非软链接:

public boolean isRegularFile(ChannelSftp sftp, String path) {

try {

SftpATTRS attrs = sftp.lstat(path);

return attrs.isReg() && !attrs.isLink(); // 排除链接

} catch (SftpException e) {

if (e.id == ChannelSftp.SSH_FX_NO_SUCH_FILE) {

return false;

}

throw e;

}

}

6.2 时间戳管理与精度问题

SFTP支持通过 setMtime() 设置文件最后修改时间,常用于同步场景保持时间一致性。该操作调用的是 SETSTAT 协议命令。

// 设置时间为当前时间戳

long currentTime = System.currentTimeMillis() / 1000;

sftp.setMtime("/remote/data.log", (int) currentTime);

然而实际效果受服务器实现影响:

- OpenSSH

sftp-server支持mtime修改; - 某些嵌入式SFTP服务可能忽略时间设置;

- 精度限制:多数系统仅精确到秒级;

此外,客户端与服务器时区差异可能导致时间偏移。建议统一采用UTC时间进行传输:

SimpleDateFormat utcFormat = new SimpleDateFormat("yyyy-MM-dd HH:mm:ss");

utcFormat.setTimeZone(TimeZone.getTimeZone("UTC"));

Date remoteTime = new Date(attrs.getMTime() * 1000L); // 转换为毫秒

System.out.println("UTC Modify Time: " + utcFormat.format(remoteTime));

对于跨时区同步任务,应记录原始时间戳而非本地化显示值,避免歧义。

6.3 权限管理与chmod操作实践

Unix风格权限通过 chmod(String path, int permissions) 方法设置,权限以八进制数值表示:

// 设置文件为 -rwxr-xr-x

sftp.chmod("/script.sh", 0755);

// 设置私有配置文件 -rw-------

sftp.chmod("/config.ini", 0600);

Java中需使用前导零表示八进制数(否则会被当作十进制)。常见权限组合如下表:

| 八进制 | 权限字符串 | 描述 |

|---|---|---|

| 0755 | rwxr-xr-x | 可执行脚本,公开读取 |

| 0644 | rw-r–r– | 普通文件,默认共享 |

| 0600 | rw------- | 私有文件,仅所有者可读写 |

| 0700 | rwx------ | 私有目录(如.ssh) |

| 0777 | rwxrwxrwx | 完全开放(慎用) |

⚠️ 注意:

chmod需要用户对目标文件具有所有权或具备CAP_FOWNER能力。否则将抛出SftpException: Permission denied。

6.4 所有权变更与ACL扩展支持

JSch 提供 chown(int uid, String path) 和 chgrp(int gid, String path) 方法用于更改文件所有者和所属组:

// 更改所有者为用户ID 1001

sftp.chown(1001, "/data/output.csv");

// 更改组为 staff (gid=50)

sftp.chgrp(50, "/logs/app.log");

但这些操作通常要求当前SSH用户具有 root 权限或被加入 wheel / sudo 组。否则将失败。

关于ACL(Access Control List),目前主流SFTP实现(包括OpenSSH) 不直接支持 NFSv4 或 POSIX ACL 的细粒度控制。替代方案包括:

- 利用外部工具如

setfacl通过exec通道调用:

ChannelExec exec = (ChannelExec) session.openChannel("exec");

exec.setCommand("setfacl -m u:backup:rx /secure/archive");

exec.connect();

- 在应用层维护访问映射表,并结合文件夹隔离策略实现逻辑ACL。

不同操作系统支持情况对比:

| 系统 | 原生ACL支持 | SFTP透传能力 | 备注 |

|---|---|---|---|

| Linux (ext4/xfs) | 是(POSIX ACL) | 否 | 需额外命令行干预 |

| macOS | 是(NFSv4 ACL) | 否 | 图形界面更易管理 |

| Windows (NTFS) | 是(DACL/SACL) | 极弱 | WinSSHD部分支持 |

| FreeBSD | 是(TrustedBSD MAC) | 有限 | 安全模块增强 |

6.5 安全最佳实践:密钥认证与敏感信息保护

为了保障元数据操作的安全性,必须强化认证机制与敏感信息防护:

私钥加密存储

避免明文保存 .pem 或 .ppk 文件。推荐使用密码加密私钥:

ssh-keygen -p -f id_rsa -P "oldpass" -N "newpass"

Java加载加密私钥示例:

jsch.addIdentity(privateKeyPath, passphrase.getBytes());

配置隔离策略

使用环境变量或配置中心管理敏感参数:

# application.properties

sftp.host=prod-sftp.example.com

sftp.user=deployer

sftp.key.passphrase=${SFTP_KEY_PASSPHRASE}

运行时注入:

export SFTP_KEY_PASSPHRASE="secure@2024"

java -jar sftp-client.jar

审计与更新机制

定期执行以下操作:

- 升级 JSch 至最新版本(≥0.1.55),修复已知漏洞;

- 开启 SSH 日志审计:

Logger.getLogger("com.jcraft.jsch").setLevel(Level.INFO);

- 记录所有

chmod/chown/setMtime操作日志,便于追溯异常变更; - 结合 SIEM 系统监控异常登录行为(如非工作时间大批量权限修改);

flowchart TD

A[发起元数据修改] --> B{是否为可信IP?}

B -->|否| C[拒绝操作 + 发送告警]

B -->|是| D[检查用户权限级别]

D -->|不足| E[记录审计日志并拦截]

D -->|足够| F[执行操作]

F --> G[写入操作日志至中央日志系统]

G --> H[触发合规性检查任务]

简介:SFTP(Secure File Transfer Protocol)是一种基于SSH的安全文件传输协议,广泛用于客户端与远程服务器之间的安全文件操作。本文深入解析SFTP API的核心功能,包括连接管理、文件上传下载、目录操作、权限控制等,并结合Java SFTP库JSch进行实战说明。通过ePaul-jsch文档示例,展示如何使用JSch建立安全连接、打开SFTP通道、执行各类文件操作并安全断开,帮助开发者在实际项目中集成安全可靠的文件传输功能。同时强调了密钥认证、敏感信息保护等安全最佳实践,确保数据传输的完整性与安全性。

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献17条内容

已为社区贡献17条内容

所有评论(0)