【成长笔记】使用Burp Suite暴力破解Pikachu登录密码

本文介绍了通过Burp Suite工具进行登录暴力破解的步骤。最后成功破解出账号admin/密码123456的组合。整个过程展示了从报文拦截到暴力破解的完整测试流程。

·

一、前期准备

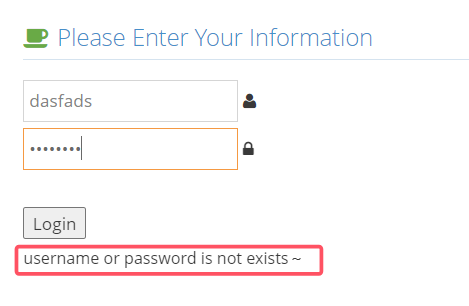

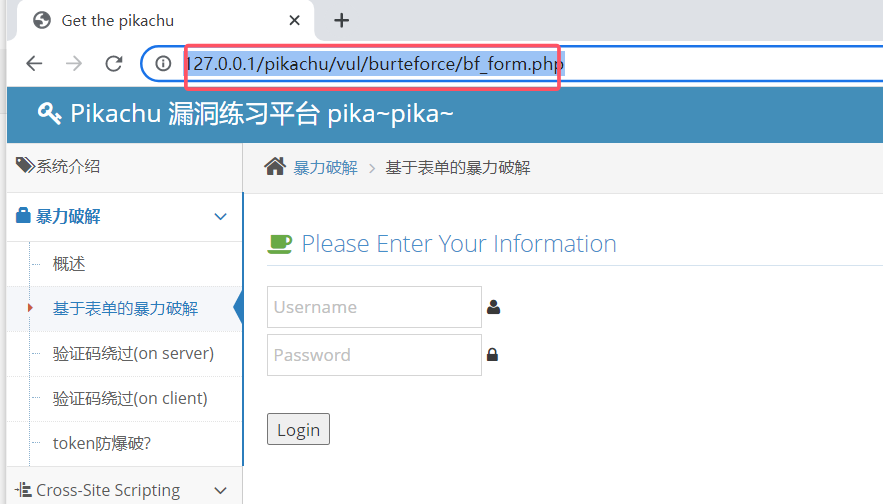

先来到登录页面,随机输入账号密码,查看错误提示

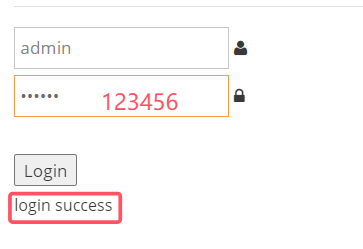

再输入正确的用户名密码,查看登录提示

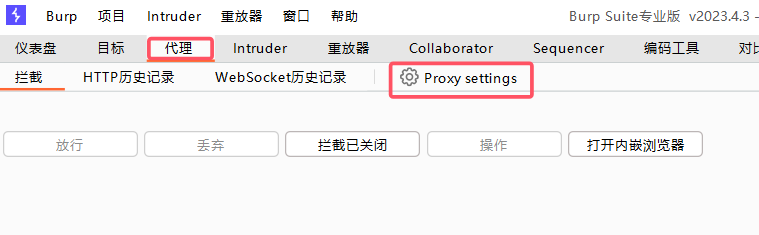

二、报文拦截

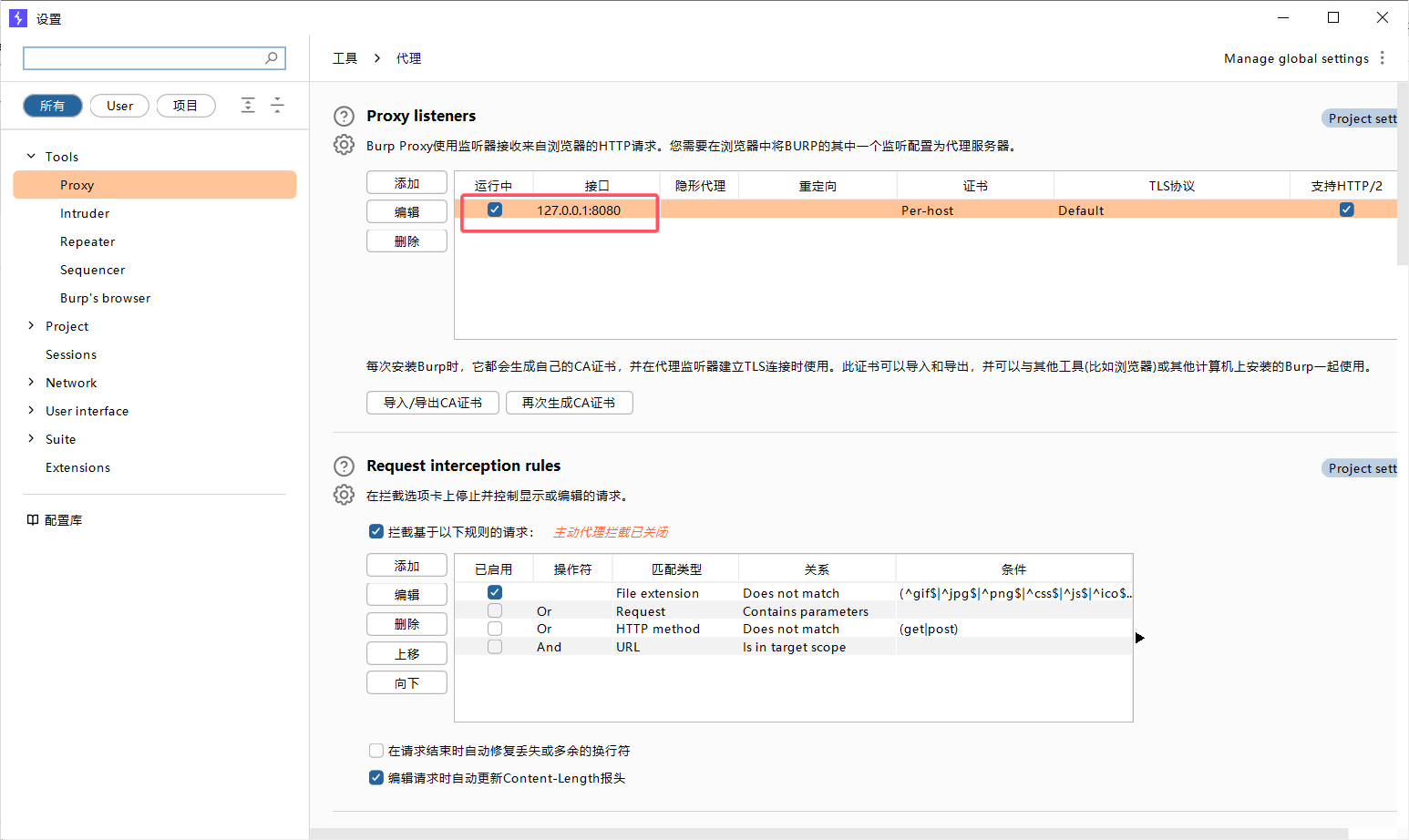

BP代理界面,进入代理设置,端口设置为8080

打开浏览器,访问要拦截的页面

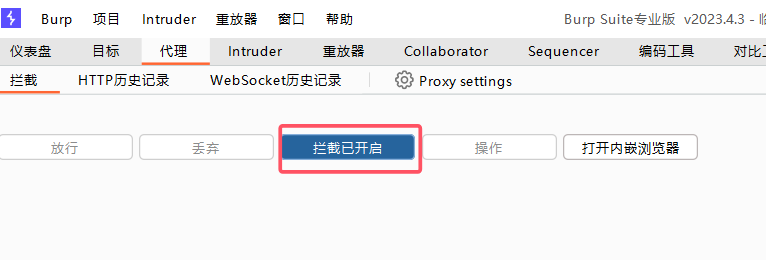

随后开启拦截

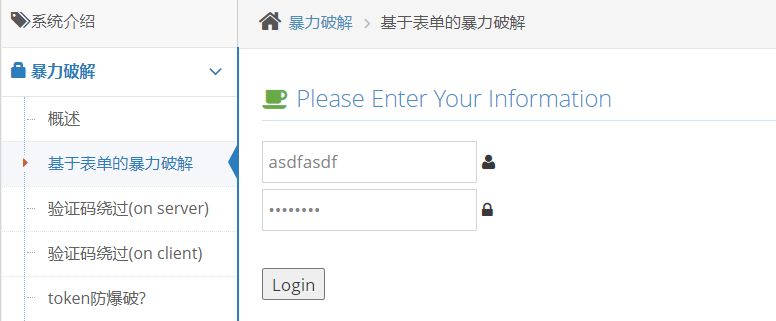

在登录页面随机输入用户名和密码

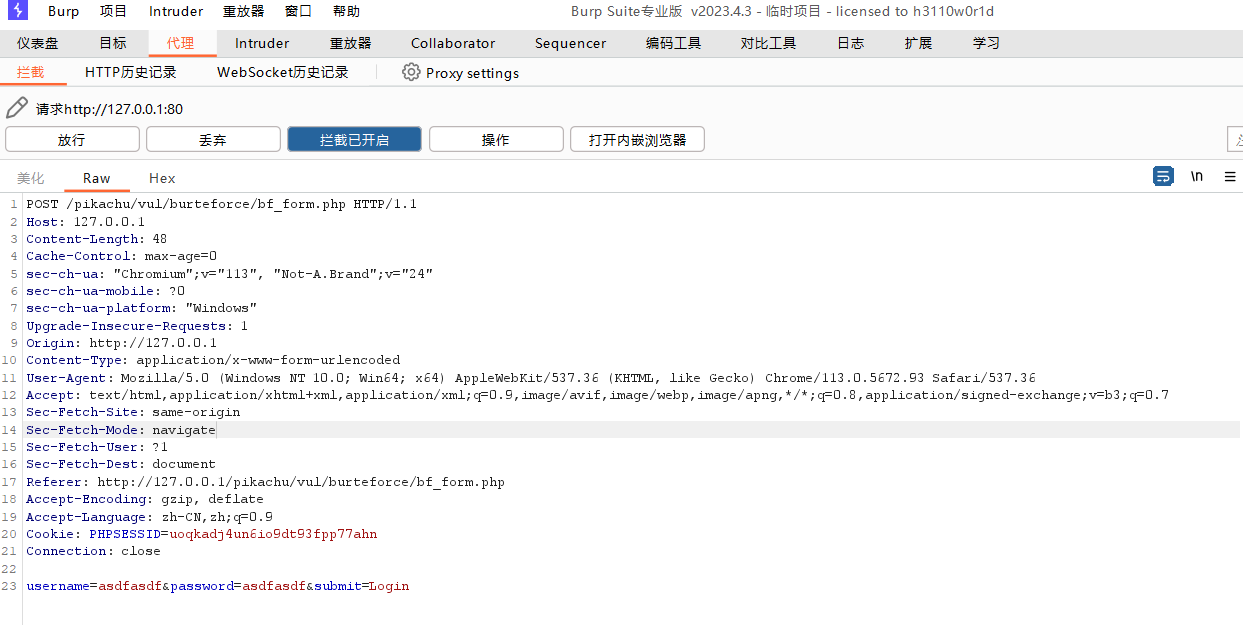

回到BP,发现拦截成功

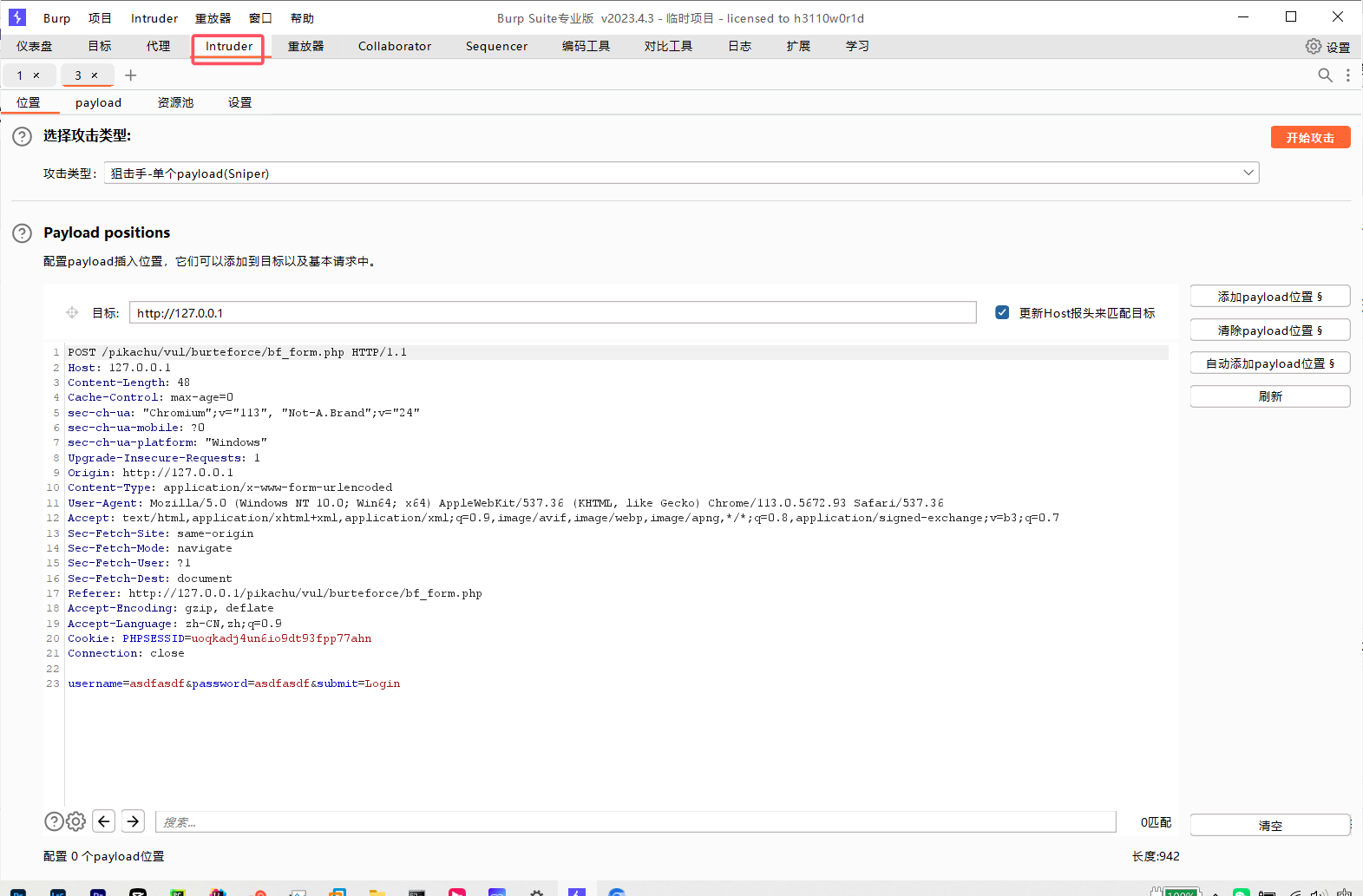

随后将拦截的报文右键发送到Intruder并关闭拦截

三、使用Intruder进行破解

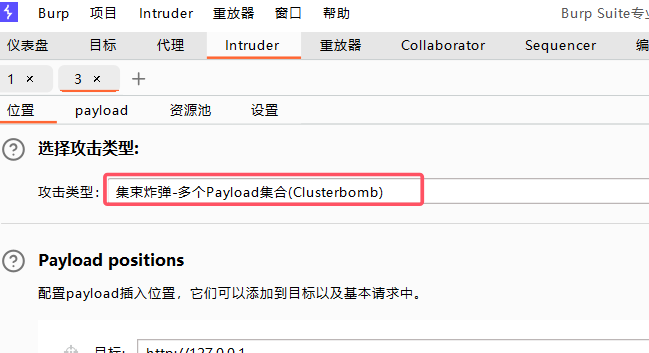

将攻击类型切换为“ClusterBomb”,即字典交叉遍历,以便测试payload组合的所有排列

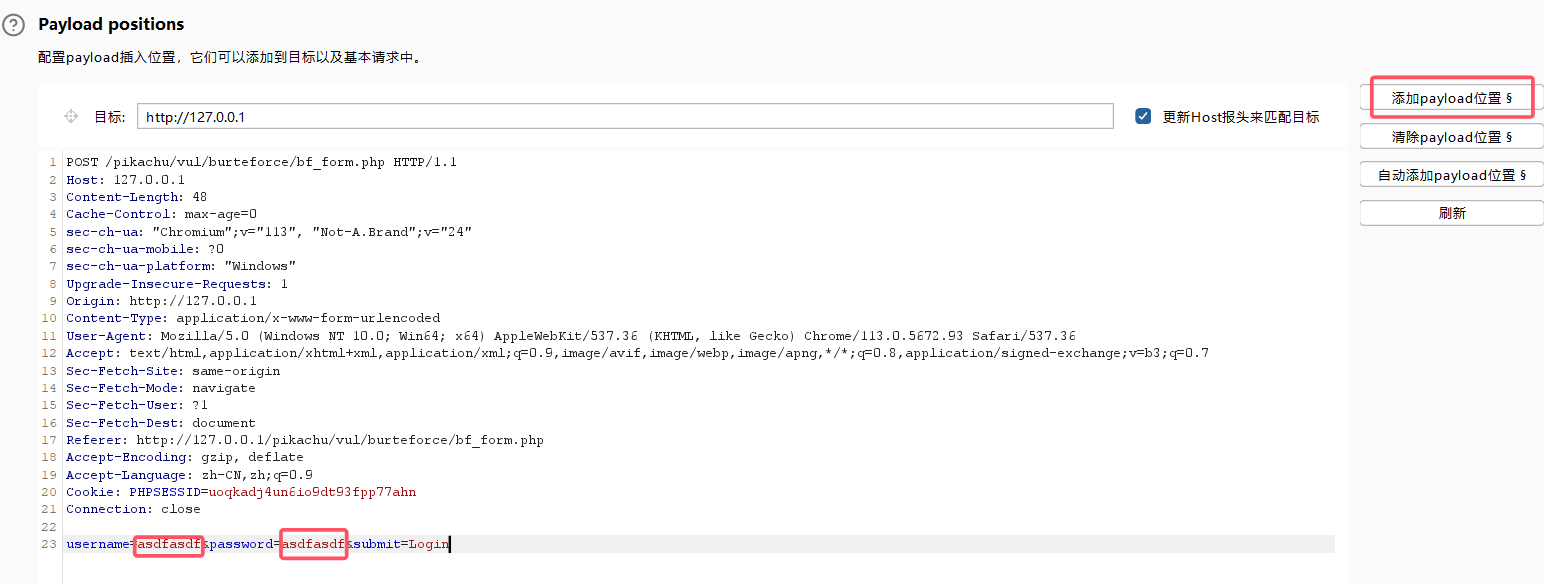

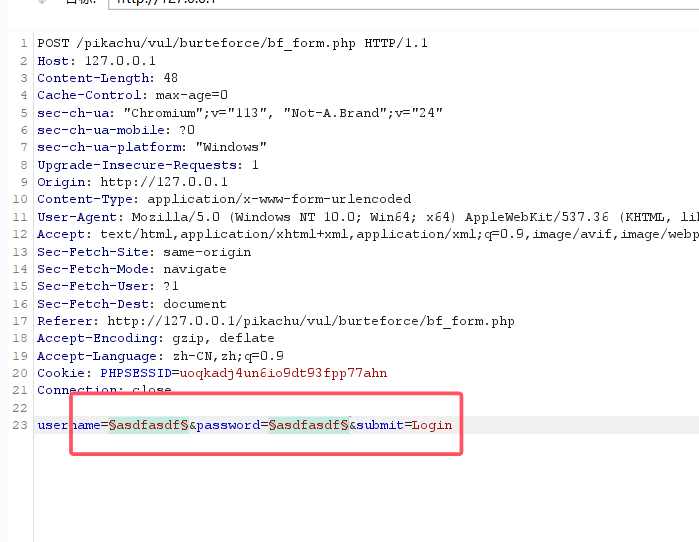

在报文对应的用户名密码位置添加payload变量符号

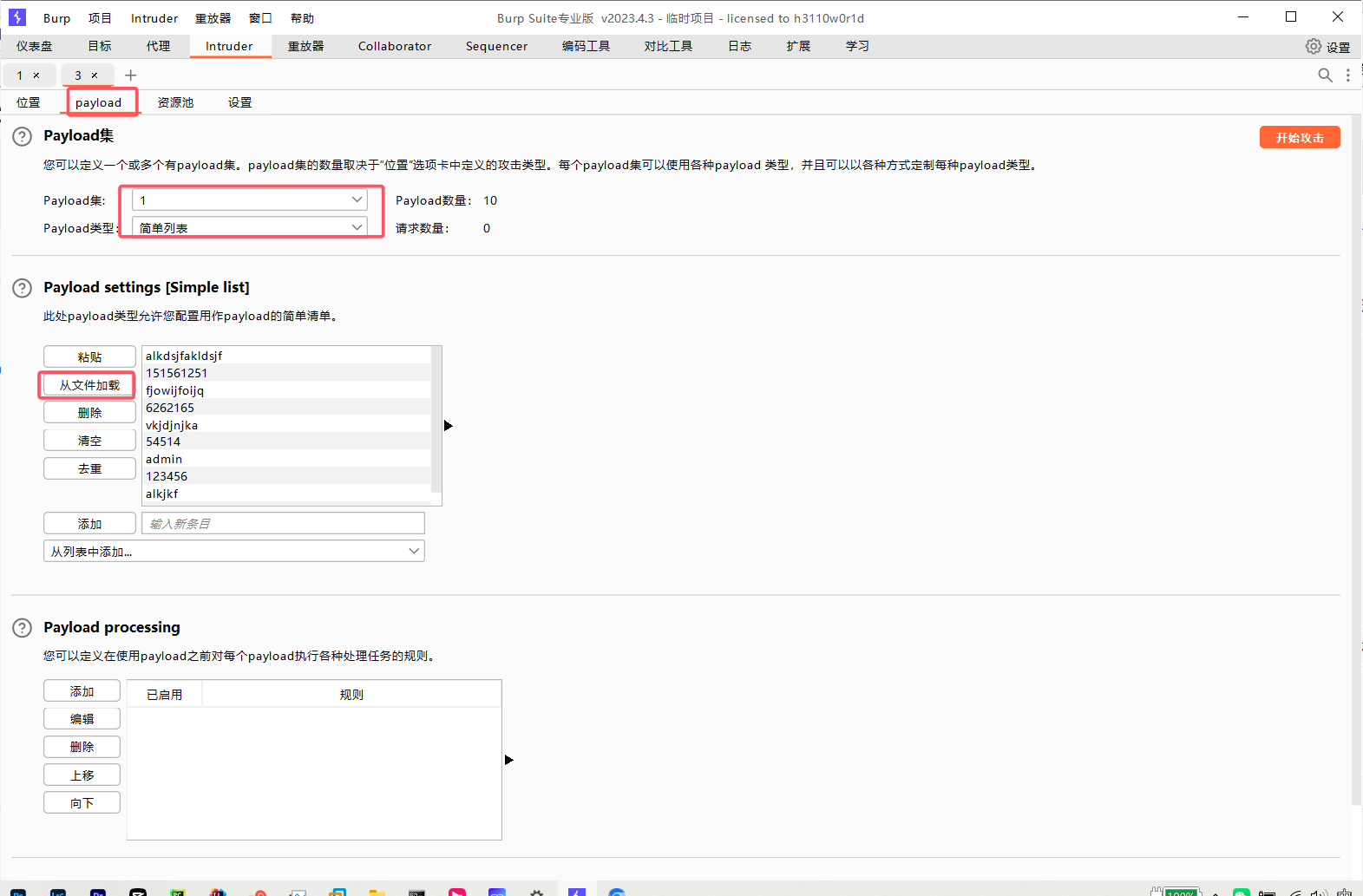

随后进入payload页面,先设置第一个payload集,从文件加载事先准备好的字典

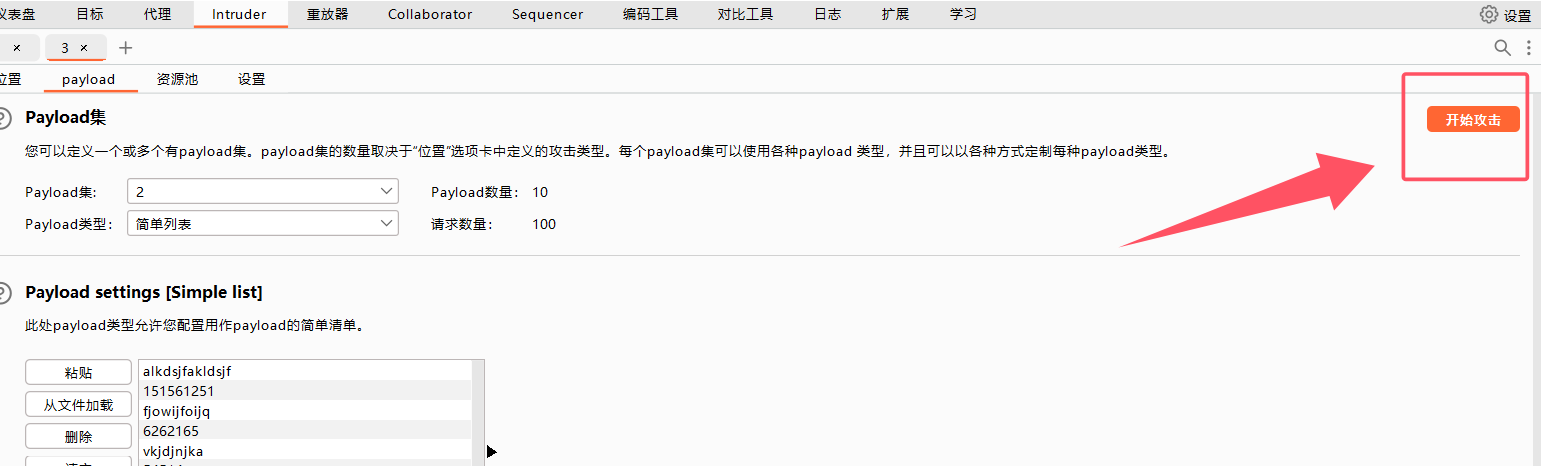

同理,设置第二个payload集,加载相同字典

随后开始攻击

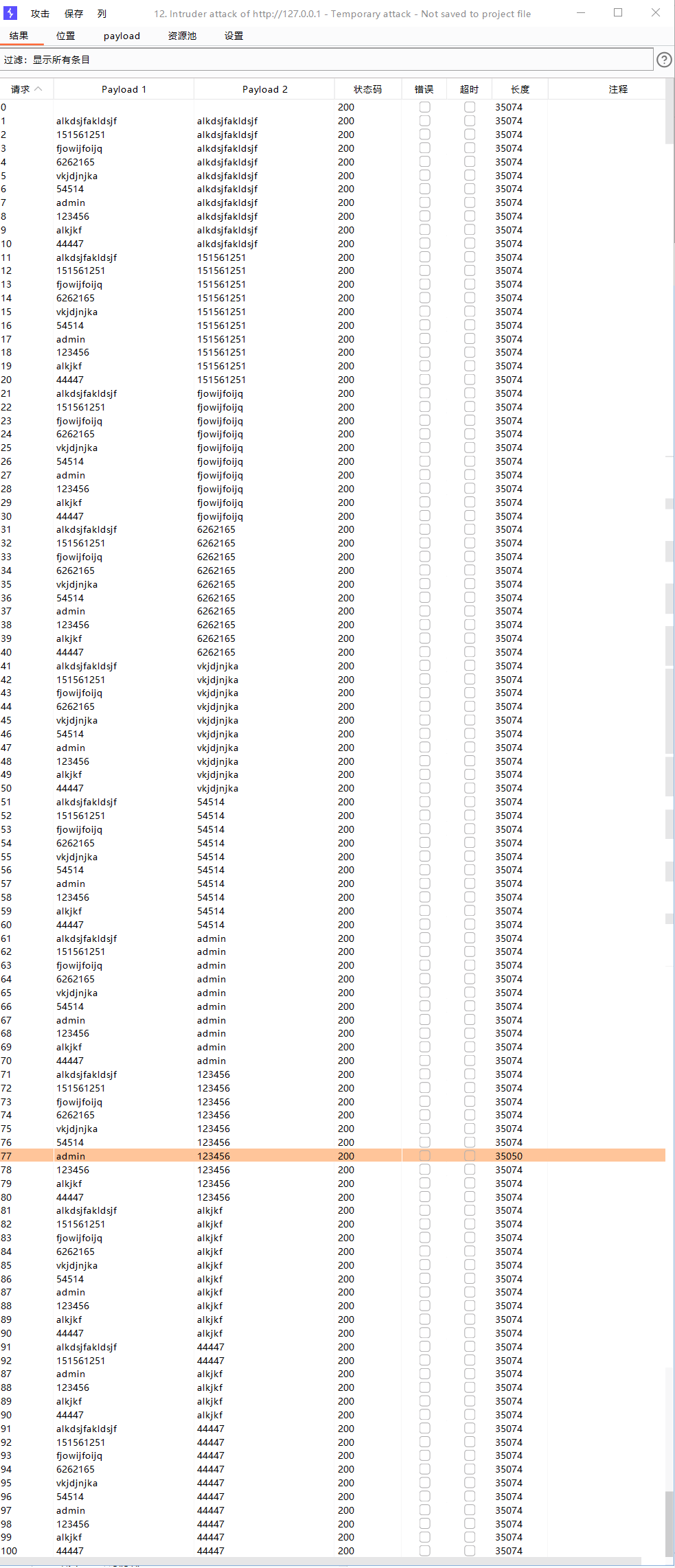

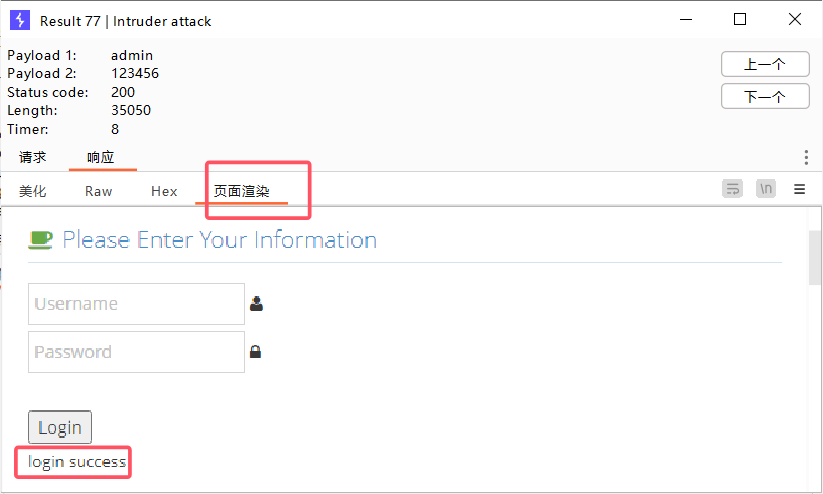

检查报文长度,发现只有一个报文长度与其他不一致

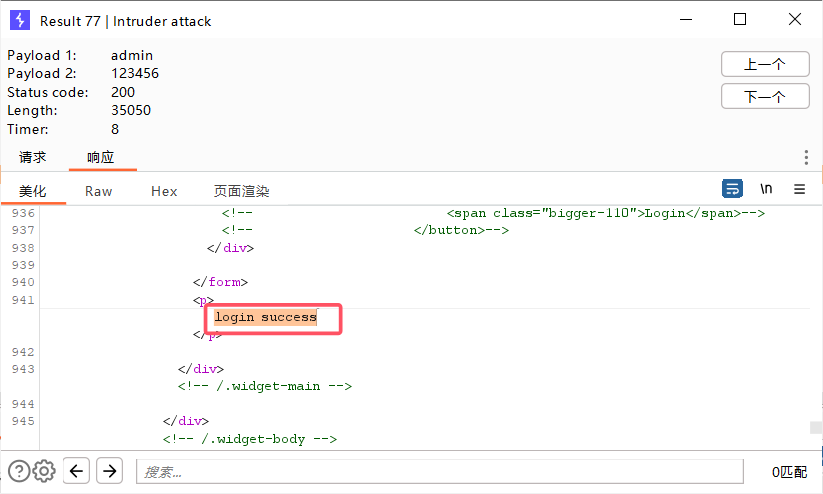

双击查看该报文,可以发现登录成功字样

也可通过页面渲染,直观查看

至此,暴力破解成功,用户名为admin,密码为123456

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献1条内容

已为社区贡献1条内容

所有评论(0)