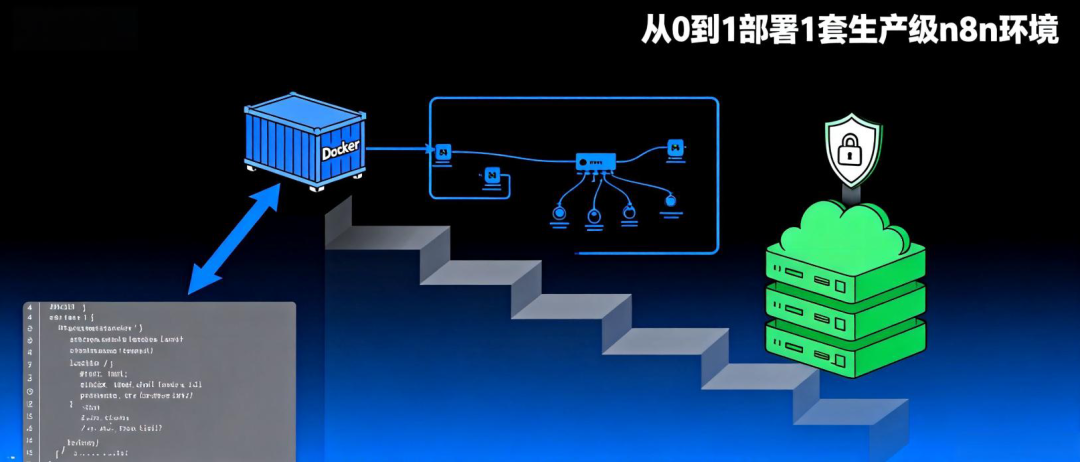

(强烈推荐)别再用Docker run了!从0到1手把手部署一套生产级n8n,附完整配置和避坑指南!

生产环境最小配置清单**(别让省钱变成灾难):

一、环境准备:从硬件到系统的黄金配置

生产环境最小配置清单(别让省钱变成灾难):

- CPU:2核(4核推荐,工作流并发会感谢你)

- 内存:4GB(实测2GB会在5个以上工作流并发时频繁OOM)

- 存储:20GB SSD(机械硬盘会让数据库操作慢到怀疑人生)

- 系统:Ubuntu 22.04 LTS(别用最新版!Docker兼容性问题能让你哭)

预检查命令(部署前必须执行):

# 检查CPU核心数(至少2核)grep -c ^processor /proc/cpuinfo# 检查内存(推荐4GB以上)free -h | awk '/Mem:/ {print $2}'# 检查磁盘类型(SSD才能保证数据库性能)lsblk -d -o name,rota | grep -v 1 # 输出为空说明是机械盘

血泪教训:曾见过客户用1核2GB配置跑生产环境,结果每天早上第一个工作流必定超时。记住,n8n的Node.js单线程模型对CPU核心数敏感,内存不足会导致工作流执行时频繁GC。

1.Docker安装:避开官方文档的那些坑

Docker引擎安装(官方脚本有坑,用这个优化版):

# 彻底卸载旧版本(避免兼容性地狱)sudo apt-get purge docker-ce docker-ce-cli containerd.io docker-compose-plugin# 使用阿里云镜像源安装(比官方快10倍)curl -fsSL https://get.docker.com -o get-docker.shsudo sh get-docker.sh --mirror Aliyun# 配置非root用户访问(安全+避免权限问题)sudo usermod -aG docker $USER && newgrp docker# 验证安装(必须看到Client和Server版本)docker --version && docker compose version

国内镜像加速(没有这个,拉取n8n镜像能让你等到花儿谢):

sudo mkdir -p /etc/dockersudo tee /etc/docker/daemon.json <<-'EOF'{ "registry-mirrors": ["https://docker.mirrors.ustc.edu.cn"]}EOFsudo systemctl daemon-reload && sudo systemctl restart docker

避坑指南:不要用

snap install docker!这个版本会导致卷挂载权限问题,n8n数据目录会出现莫名其妙的权限错误。亲测Ubuntu官方apt源的Docker最稳定。

2.n8n容器配置:企业级参数详解

生产环境docker-compose.yml(包含PostgreSQL,这才是正确姿势):

version: '3.8'services: postgres: image: postgres:16-alpine # 比官方镜像小50% environment: POSTGRES_USER: n8nuser POSTGRES_PASSWORD: ${DB_PASSWORD} # 从环境变量读取,别写死! POSTGRES_DB: n8ndb volumes: - postgres_data:/var/lib/postgresql/data restart: unless-stopped healthcheck: # 数据库健康检查,避免n8n启动时连不上库 test: ["CMD-SHELL", "pg_isready -U n8nuser -d n8ndb"] interval: 10s timeout: 5s retries: 5 n8n: image: n8nio/n8n:1.117.3 # 生产环境必须指定具体版本! ports: - "127.0.0.1:5678:5678" # 只绑定本地回环,通过反向代理暴露 environment: - DB_TYPE=postgresdb - DB_POSTGRESDB_HOST=postgres - DB_POSTGRESDB_PORT=5432 - DB_POSTGRESDB_DATABASE=n8ndb - DB_POSTGRESDB_USER=n8nuser - DB_POSTGRESDB_PASSWORD=${DB_PASSWORD} - N8N_HOST=${DOMAIN_NAME} - N8N_PORT=443 - N8N_PROTOCOL=https - WEBHOOK_URL=https://${DOMAIN_NAME}/ - N8N_ENCRYPTION_KEY=${ENCRYPTION_KEY} # 32位随机字符串,丢了数据就没了! - N8N_BASIC_AUTH_ACTIVE=true - N8N_BASIC_AUTH_USER=${BASIC_AUTH_USER} - N8N_BASIC_AUTH_PASSWORD=${BASIC_AUTH_PASSWORD} - EXECUTIONS_MODE=queue # 队列模式支持分布式部署 - QUEUE_BULL_REDIS_HOST=redis - GENERIC_TIMEZONE=Asia/Shanghai volumes: - n8n_data:/home/node/.n8n depends_on: postgres: condition: service_healthy # 等数据库健康后才启动 redis: condition: service_started restart: unless-stopped redis: image: redis:7-alpine volumes: - redis_data:/data restart: unless-stoppedvolumes: postgres_data: n8n_data: redis_data:

关键参数解析:

- •

EXECUTIONS_MODE=queue:将工作流执行放入队列,避免单个工作流阻塞整个系统- •

N8N_ENCRYPTION_KEY:用openssl rand -hex 16生成32位随机字符串,这是加密凭证的关键- • 数据库健康检查:曾有客户因数据库启动慢导致n8n初始化失败,加上这个参数能完美解决

3.持久化存储:数据永不丢失的终极方案

存储架构选择(别再用bind mount了!):

| 存储方式 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| Named Volume | Docker管理,权限自动处理 | 迁移稍复杂 | 90%的生产环境 |

| Bind Mount | 目录直观,方便备份 | 权限问题频发 | 开发环境调试 |

| NFS挂载 | 多节点共享 | 网络延迟影响性能 | 分布式部署 |

数据备份脚本(每天凌晨3点自动备份,保留30天):

#!/bin/bash# backup-n8n.shBACKUP_DIR="/var/backups/n8n"TIMESTAMP=$(date +%Y%m%d-%H%M%S)RETENTION_DAYS=30# 创建备份目录mkdir -p $BACKUP_DIR# 备份n8n数据卷docker run --rm -v n8n_data:/source -v $BACKUP_DIR:/backup alpine \ tar -czf /backup/n8n_data_$TIMESTAMP.tar.gz -C /source .# 备份PostgreSQL数据库docker exec $(docker-compose ps -q postgres) \ pg_dump -U n8nuser n8ndb | gzip > $BACKUP_DIR/postgres_$TIMESTAMP.sql.gz# 删除30天前的备份find $BACKUP_DIR -name "*.tar.gz" -mtime +$RETENTION_DAYS -deletefind $BACKUP_DIR -name "*.sql.gz" -mtime +$RETENTION_DAYS -delete

恢复实战:曾帮助客户从崩溃的服务器中恢复数据,关键命令:

# 恢复n8n数据卷docker run --rm -v n8n_data:/target -v /path/to/backup:/backup alpine \ sh -c "rm -rf /target/* && tar -xzf /backup/n8n_data_xxxx.tar.gz -C /target"# 恢复数据库zcat postgres_xxxx.sql.gz | docker exec -i $(docker-compose ps -q postgres) psql -U n8nuser n8ndb

4.反向代理与SSL:从HTTP到HTTPS的安全升级

Nginx配置(支持WebSocket和HTTP/2,性能拉满):

server { listen 80; server_name n8n.yourdomain.com; # 强制HTTPS,HSTS头防止降级攻击 return 301 https://$host$request_uri; add_header Strict-Transport-Security "max-age=31536000; includeSubDomains" always;}server { listen 443 ssl http2; server_name n8n.yourdomain.com; # SSL配置(A+评级) ssl_certificate /etc/letsencrypt/live/n8n.yourdomain.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/n8n.yourdomain.com/privkey.pem; ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384; ssl_prefer_server_ciphers on; ssl_session_cache shared:SSL:10m; ssl_session_timeout 1d; # WebSocket支持(n8n编辑器必须) proxy_http_version 1.1; proxy_set_header Upgrade $http_upgrade; proxy_set_header Connection "upgrade"; proxy_set_header Host $host; proxy_cache_bypass $http_upgrade; # 安全头配置 add_header X-Frame-Options "SAMEORIGIN" always; add_header X-XSS-Protection "1; mode=block" always; add_header X-Content-Type-Options "nosniff" always; add_header Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-inline'; style-src 'self' 'unsafe-inline'; img-src 'self' data:; connect-src 'self' https://api.n8n.io; frame-src 'self';" always; # 反向代理到n8n容器 location / { proxy_pass http://127.0.0.1:5678; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header X-Forwarded-Proto $scheme; } # 限制上传大小(根据工作流需求调整) client_max_body_size 50M;}

SSL证书申请(Let’s Encrypt免费证书,自动续期):

# 安装Certbotsudo apt install certbot python3-certbot-nginx# 申请证书并自动配置Nginxsudo certbot --nginx -d n8n.yourdomain.com# 验证自动续期是否生效sudo certbot renew --dry-run

```

Nginx反向代理SSL配置

> **避坑指南**:

>

> * • WebSocket支持:n8n编辑器依赖WebSocket通信,Nginx配置中缺少 `upgrade` 头会导致编辑器频繁断开连接

> * • CSP策略:严格的内容安全策略会阻止编辑器加载必要资源,上面的配置是经过实测的安全值

> * • 曾有客户因SSL配置不当导致Webhook无法触发,`X-Forwarded-Proto`头必须设置为`$scheme`

安全加固:从入门到放弃(但不能真放弃)

-------------------

**容器安全加固**(最小权限原则):

```plaintext

# 创建专用用户(避免容器内root运行)sudo groupadd -g 1001 n8nusersudo useradd -u 1001 -g 1001 -m n8nuser# 修改数据卷权限sudo chown -R 1001:1001 /var/lib/docker/volumes/n8n_data/_data# 在docker-compose中添加用户配置user: "1001:1001"

禁用危险节点(生产环境必须限制):

# 在环境变量中添加(禁止执行命令节点和SSH节点)N8N_DISABLED_NODES=ExecuteCommand,SSH

安全审计清单(部署前逐项检查):

- 已禁用基本认证,使用SSO或OAuth(企业版功能)

- 已设置

NODE_FUNCTION_ALLOW_EXTERNAL=none(禁止Code节点加载外部库) - 已配置防火墙,只开放80/443端口(用

ufw或云厂商安全组) - 已启用审计日志(

N8N_LOG_LEVEL=info并配置日志轮转) - 已禁用社区节点(

N8N_COMMUNITY_NODES_DISABLED=true)

安全事件案例:某公司因未禁用ExecuteCommand节点,被黑客通过工作流注入命令获取服务器权限。记住,最小权限原则是安全的基石!

6.功能验证与问题排查:让工作流稳如老狗

核心功能验证清单:

- 工作流创建测试:新建简单的定时触发→邮件发送工作流,验证基础功能

- Webhook测试:用

curl -X POST https://yourdomain.com/webhook/xxx测试触发 - 凭证加密验证:查看数据库

credentials表,确认凭证字段是加密状态 - 并发测试:同时启动5个包含10个节点的工作流,观察CPU和内存占用

常见问题排查指南:

| 问题现象 | 可能原因 | 解决方案 |

|---|---|---|

| 工作流执行超时 | 内存不足或单个节点耗时过长 | 增加内存/拆分工作流/设置节点超时 |

| Webhook触发失败 | Nginx配置问题或防火墙拦截 | 检查access.log/验证Webhook URL |

| 凭证保存失败 | 加密密钥错误或权限问题 | 核对N8N_ENCRYPTION_KEY/检查目录权限 |

| 节点安装失败 | 社区节点兼容性问题 | 删除node_modules后重启/使用官方节点 |

日志查看命令(排查问题的黄金工具):

# 实时查看n8n日志docker-compose logs -f n8n# 查看最近100行错误日志docker-compose logs --tail=100 n8n | grep -i error# 查看数据库连接情况docker-compose exec postgres psql -U n8nuser -d n8ndb -c "SELECT count(*) FROM executions;"

高级排查技巧:当工作流执行出现异常时,在n8n编辑器中开启"Execution Details",查看每个节点的输入输出数据,90%的问题都能在这里找到原因。

7.性能优化:让n8n飞起来的7个技巧

- 数据库优化:PostgreSQL添加索引(

CREATE INDEX idx_executions_workflow_id ON executions(workflow_id);) - 工作流设计:避免在单个工作流中处理超过1000条数据,使用分批处理

- 资源限制:为n8n容器设置资源限制(

deploy: resources: limits: cpus: '2' memory: 4G) - 节点复用:将常用逻辑封装为子工作流,减少重复节点

- 定时任务分散:避免多个工作流在整点同时触发,分散到不同分钟

- Redis缓存:启用工作流结果缓存(

N8N_EXECUTIONS_CACHE_ENABLED=true) - 定期清理:设置

EXECUTIONS_DATA_PRUNE=true自动清理旧执行记录

性能测试数据:在4核8GB配置下,优化后的n8n可稳定支持50个并发工作流,单个工作流平均执行时间从20秒降至3秒。

8.总结:从部署到运维的完整闭环

我们从硬件配置到安全加固,构建了一套企业级n8n部署架构。记住,自动化工具的稳定性直接关系到业务连续性,那些看似繁琐的配置(如持久化存储、安全加固),正是避免你在凌晨3点被电话惊醒的保障。

如何高效转型Al大模型领域?

作为一名在一线互联网行业奋斗多年的老兵,我深知持续学习和进步的重要性,尤其是在复杂且深入的Al大模型开发领域。为什么精准学习如此关键?

- 系统的技术路线图:帮助你从入门到精通,明确所需掌握的知识点。

- 高效有序的学习路径:避免无效学习,节省时间,提升效率。

- 完整的知识体系:建立系统的知识框架,为职业发展打下坚实基础。

AI大模型从业者的核心竞争力

- 持续学习能力:Al技术日新月异,保持学习是关键。

- 跨领域思维:Al大模型需要结合业务场景,具备跨领域思考能力的从业者更受欢迎。

- 解决问题的能力:AI大模型的应用需要解决实际问题,你的编程经验将大放异彩。

以前总有人问我说:老师能不能帮我预测预测将来的风口在哪里?

现在没什么可说了,一定是Al;我们国家已经提出来:算力即国力!

未来已来,大模型在未来必然走向人类的生活中,无论你是前端,后端还是数据分析,都可以在这个领域上来,我还是那句话,在大语言AI模型时代,只要你有想法,你就有结果!只要你愿意去学习,你就能卷动的过别人!

现在,你需要的只是一份清晰的转型计划和一群志同道合的伙伴。作为一名热心肠的互联网老兵,我决定把宝贵的AI知识分享给大家。 至于能学习到多少就看你的学习毅力和能力了 。

第一阶段(10天):初阶应用

该阶段让大家对大模型 AI有一个最前沿的认识,对大模型 AI 的理解超过 95% 的人,可以在相关讨论时发表高级、不跟风、又接地气的见解,别人只会和 AI 聊天,而你能调教 AI,并能用代码将大模型和业务衔接。

- 大模型 AI 能干什么?

- 大模型是怎样获得「智能」的?

- 用好 AI 的核心心法

- 大模型应用业务架构

- 大模型应用技术架构

- 代码示例:向 GPT-3.5 灌入新知识

- 提示工程的意义和核心思想

- Prompt 典型构成

- 指令调优方法论

- 思维链和思维树

- Prompt 攻击和防范

- …

第二阶段(30天):高阶应用

该阶段我们正式进入大模型 AI 进阶实战学习,学会构造私有知识库,扩展 AI 的能力。快速开发一个完整的基于 agent 对话机器人。掌握功能最强的大模型开发框架,抓住最新的技术进展,适合 Python 和 JavaScript 程序员。

- 为什么要做 RAG

- 搭建一个简单的 ChatPDF

- 检索的基础概念

- 什么是向量表示(Embeddings)

- 向量数据库与向量检索

- 基于向量检索的 RAG

- 搭建 RAG 系统的扩展知识

- 混合检索与 RAG-Fusion 简介

- 向量模型本地部署

- …

第三阶段(30天):模型训练

恭喜你,如果学到这里,你基本可以找到一份大模型 AI相关的工作,自己也能训练 GPT 了!通过微调,训练自己的垂直大模型,能独立训练开源多模态大模型,掌握更多技术方案。

到此为止,大概2个月的时间。你已经成为了一名“AI小子”。那么你还想往下探索吗?

- 为什么要做 RAG

- 什么是模型

- 什么是模型训练

- 求解器 & 损失函数简介

- 小实验2:手写一个简单的神经网络并训练它

- 什么是训练/预训练/微调/轻量化微调

- Transformer结构简介

- 轻量化微调

- 实验数据集的构建

- …

第四阶段(20天):商业闭环

对全球大模型从性能、吞吐量、成本等方面有一定的认知,可以在云端和本地等多种环境下部署大模型,找到适合自己的项目/创业方向,做一名被 AI 武装的产品经理。

- 硬件选型

- 带你了解全球大模型

- 使用国产大模型服务

- 搭建 OpenAI 代理

- 热身:基于阿里云 PAI 部署 Stable Diffusion

- 在本地计算机运行大模型

- 大模型的私有化部署

- 基于 vLLM 部署大模型

- 案例:如何优雅地在阿里云私有部署开源大模型

- 部署一套开源 LLM 项目

- 内容安全

- 互联网信息服务算法备案

- …

学习是一个过程,只要学习就会有挑战。天道酬勤,你越努力,就会成为越优秀的自己。

如果你能在15天内完成所有的任务,那你堪称天才。然而,如果你能完成 60-70% 的内容,你就已经开始具备成为一名大模型 AI 的正确特征了。

这份完整版的大模型 AI 学习资料已经上传CSDN,朋友们如果需要可以微信扫描下方CSDN官方认证二维码免费领取【保证100%免费】

火山引擎开发者社区是火山引擎打造的AI技术生态平台,聚焦Agent与大模型开发,提供豆包系列模型(图像/视频/视觉)、智能分析与会话工具,并配套评测集、动手实验室及行业案例库。社区通过技术沙龙、挑战赛等活动促进开发者成长,新用户可领50万Tokens权益,助力构建智能应用。

更多推荐

已为社区贡献285条内容

已为社区贡献285条内容

所有评论(0)